Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Angler sempre più pericoloso, ora aggira Microsoft EMET

Giu 08, 2016 Marco Schiaffino Attacchi, Minacce, News, Prodotto, Tecnologia 0

Nella filiera del cyber-crimine, gli Exploit Kit si sono guadagnati un posto di rilievo. Si tratta di strumenti specializzati che permettono la diffusione di malware sfruttando reti di server dedicati e pagine Web predisposte per compromettere i computer che vi si collegano.

Angler è uno dei veterani del settore. Comparso nel 2013, ha saputo aggiornarsi e rinnovarsi per mantenere la sua efficacia. Stando a un report di FireEye, ora utilizzerebbe nuove tecniche che lo renderebbero ancora più pericoloso.

La novità è che Angler utilizzerebbe tecniche che gli permetterebbero di aggirare i controlli di EMET, l’Enhanced Mitigation Experience Toolkit di Microsoft che molte aziende e organizzazioni utilizzano per rendere i loro sistemi più sicuri.

EMET, in pratica, introduce nei sistemi Windows una serie di controlli e regole che rendono la vita più difficile ai malware. L’idea è quella di sottoporre tutte le applicazioni a un rigoroso controllo, creando per ognuna di esse un set di regole che ne blocca l’attività appena fanno qualcosa di anomalo.

Una logica, questa, introdotta anche in Windows 10 (Microsoft suggerisce l’uso di EMET per i sistemi precedenti) e che consente di mitigare notevolmente il rischio di attacchi, bloccando per esempio l’azione di molti ransomware.

Poco conosciuto, ma molto utile. EMET aumenta il livello di sicurezza nei sistemi Windows.

Il software, però, è stato implementato principalmente dalle aziende. La ragione è semplice: viste le sue modalità di funzionamento, è facile che la sua presenza interferisca con il funzionamento delle applicazioni e, in questo caso, si rende necessaria un intervento manuale per garantirne la convivenza.

Insomma: qualcosa con cui gli utenti consumer non hanno di certo voglia di destreggiarsi e che di solito negli ambiti aziendali viene affidato a un amministratore IT.

Secondo il rapporto di FireEye, le nuove tecniche utilizzate da Angler per diffondere malware su sistemi Windows adotta delle tecniche particolarmente sofisticate, che consentono all’Exploit Kit di aggirare i sistemi di controllo di EMET.

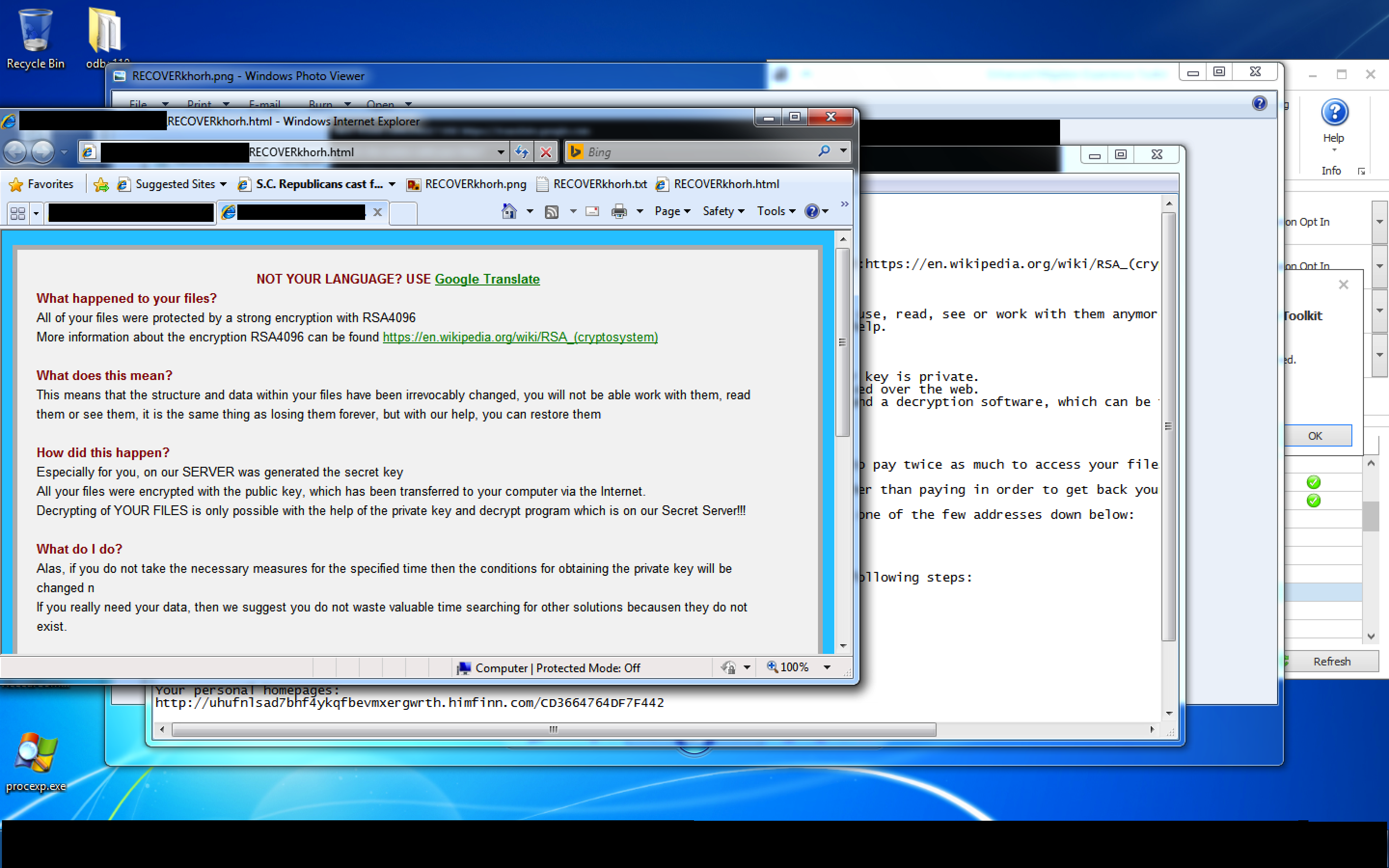

Utilizzando le nuove tecniche, Angler è in grado di avviare il ransomware Tesla su una macchina con Windows 7 aggirando i controlli di EMET.

In particolare, gli exploit in questione riguardano alcune vulnerabilità di Flash e Silverlight, a cui Angler associa alcune tecniche per evitare il controllo da parte del sistema DEP (Data Execution Prevention) di EMET, che normalmente impedisce l’esecuzione di codice in alcune parti della memoria.

La raccomandazione degli analisti di FireEye, considerata la capacità dell’Exploit Kit di aggirare i controlli, è di prestare ancora più attenzione nel mantenere aggiornati i software di terze parti (come i citati Flash e Silverlight) per ridurre al minimo il rischio che eventuali exploit possano essere sfruttati.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...