Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Come ti hackero il robot per rubare informazioni riservate

Ott 19, 2018 Marco Schiaffino News, RSS, Vulnerabilità 0

Sei falle di sicurezza nei robot Vecna VGo Celia permettono di prendere il controllo del dispositivo e spiare l’attività di chi li controlla.

Si chiamano Vecna VGo Celia e tecnicamente vengono chiamati “telepresence robot”, cioè come una sorta di estensione che permette a un essere umano di interagire con altre persone a distanza.

Nella pratica sono delle specie di dispositivi per teleconferenza mobili, con un monitor, microfono e webcam montati su un “corpo” robotico in grado di muoversi autonomamente, che vengono utilizzati per esempio in ambito ospedaliero, per consentire ai medici di “colloquiare” a distanza con i pazienti, ma anche in ambito commerciale al posto dei classici sistemi di videoconferenza.

Ora però rischiano di trasformarsi in formidabili strumenti di spionaggio. I loro sistemi, infatti, soffrirebbero di ben sei gravi vulnerabilità, di cui al momento ne sono state risolte solo due.

I bug, scoperti dal ricercatore Dan Regalado di Zingbox, riguardano vari aspetti e consentono di portare attacchi sia in remoto, sia “fisici”.

I più preoccupanti, ovviamente, sono i primi e non è un caso che dalle parti di Vecna si siano concentrati per prima cosa su questi, mettendo a punto le patch che correggono il problema.

Nel dettaglio, gli sviluppatori hanno corretto una vulnerabilità nel sistema di gestione degli aggiornamenti del firmware (CVE2018-8860) che permetteva di intercettare l’update e “avvelenarlo” con codice esterno e un ulteriore bug (CVE-2018-8866) che avrebbe consentito di sfruttare la situazione per avviare l’esecuzione di codice in remoto.

Al momento, però, i robot di Vecna hanno ancora tre problemi, non di poco conto. All’interno del firmware, per esempio, Regalado ha trovato una funzione CGI che consente di inviare comandi al dispositivo (CVE-2018-8858) e le credenziali che permettono di sfruttarle.

I veri guai però riguardano la possibilità che qualcuno riesca a ottenere accesso fisico al robot, ipotesi di certo non remota, visto che i Vecna sono pensati per gironzolare in edifici pubblici in piena autonomia.

In questo caso il possibile attacco prende di mira la porta USB, che può essere sfruttata per eseguire codice nel sistema. Per portare l’attacco (CVE-2018-17931) basta inserire una chiavetta confezionata ad arte che contenga una cartella config e un file startup.script al suo interno.

Di fronte a questo contenuto, basta un reboot del Vecna per fare in modo che esegua automaticamente lo script senza porsi troppi problemi, aprendo la strada all’installazione di qualsiasi tipo di software.

Da qui, un eventuale pirata può fare più o meno quello che gli pare. Anche perché, grazie all’ennesimo bug (CVE-2018-8858) il sistema mette a disposizione tutte le credenziali che gli servono. Sia quelle del Wi-Fi, sia quelle XMPP (il protocollo di controllo remoto – ndr) sono infatti memorizzate in chiaro.

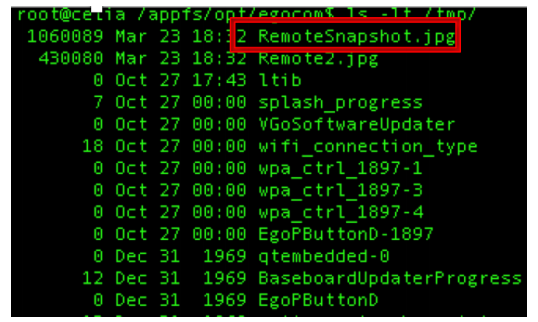

Non solo: da questa posizione di vantaggio è possibile anche accedere a tutti i messaggi di chat memorizzati nel file di log e alle immagini catturate attraverso la telecamera.

Le cose, però, possono andare ancora peggio. In fase di sviluppo, infatti, gli autori del software di controllo del robot non hanno pensato di segmentare i set di comandi tra normali utenti e amministratori. Il bug (CVE-2018-17933) permette di avviare comandi che non dovrebbero essere accessibili attraverso il protocollo XMPP e che aprono la possibilità, per esempio, di “spiare” l’attività del robot in remoto.

In attesa che Vecna corregga le vulnerabilità mancanti, quindi, chi utilizza i “telepresence robot” farà bene ad assegnargli una guardia del corpo per controllare che nessuno le aggredisca a colpi di chiavetta USB.

Articoli correlati

-

I robot sono pronti per il posto di...

I robot sono pronti per il posto di...Dic 27, 2022 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...