Aggiornamenti recenti Maggio 6th, 2026 11:56 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

Hackerare le nuove armi hi-tech del Pentagono? È un gioco da ragazzi!

Ott 10, 2018 Marco Schiaffino Gestione dati, Hacking, In evidenza, Intrusione, News, RSS, Scenario, Vulnerabilità 0

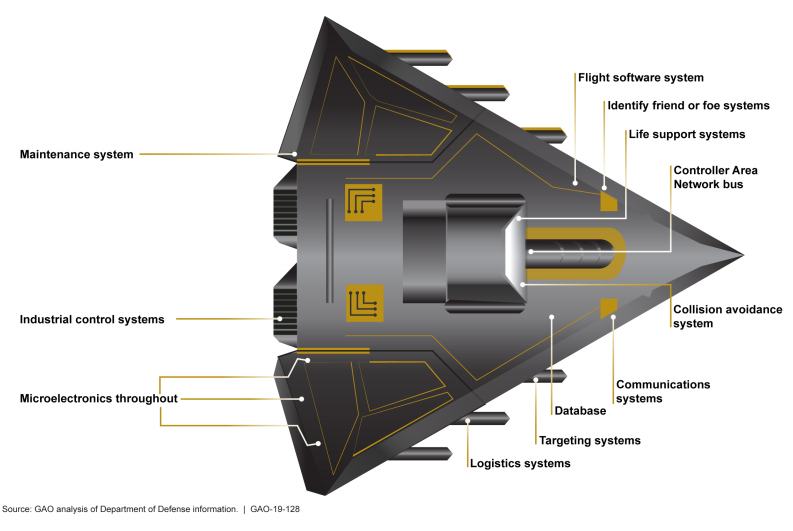

Il nuovo arsenale iper-tecnologico è ancora in fase di sviluppo, ma gli esperti di sicurezza bocciano le tecniche di protezione. “Facilissimo violare i sistemi”.

L’idea che qualcuno stia mettendo a punto nuove, micidiali armi di distruzione sfruttando le nuove tecnologie è già di per sé piuttosto inquietante. Sapere che i sistemi di protezione usati per impedire l’accesso a hacker e pirati informatici fanno pena, però, è decisamente agghiacciante.

Eppure è proprio questa la conclusione a cui è giunta una commissione di esperti di sicurezza che ha dovuto valutare il livello di sicurezza dei nuovi sistemi offensivi a cui sta lavorando il Dipartimento della Difesa statunitense.

L’ente incaricato dal Congresso USA per eseguire la valutazione è il Government Accountability Office (GAO), che in un report pubblicato questo mese emette un giudizio veramente impietoso nei confronti di un progetto che dovrebbe ricevere finanziamenti per la bellezza di 1.660 miliardi di dollari.

La verifica dei sistemi di sicurezza utilizzati dal Pentagono per proteggere i suoi nuovi giocattoli è avvenuta attraverso il classico “gioco di ruolo” in cui gli esaminatori si sono messi nei panni degli hacker e hanno tentato in ogni modo di superare le protezioni per prendere il controllo dei sistemi.

Compito che, a quanto si legge nel report, non è stato poi così arduo. Il Read Team (come viene chiamata in gergo la squadra che fa la parte dei “cattivi” in una simulazione di cyber-attacco – ndr) sarebbe riuscito a raggiungere gli obiettivi “usando tecniche e strumenti relativamente semplici, prendendo il controllo dei sistemi e agendo senza essere rilevati.”

A facilitare la vita ai (finti) pirati informatici sarebbe stata una “pessima gestione delle password” e la presenza di sistemi di comunicazione non protetti da crittografia. Insomma: i sistemi fantascientifici messi a punto per equipaggiare le micidiali armi di nuova generazione sono più facili da hackerare di un iPhone.

Nel rapporto non si fanno riferimenti alla natura delle armi sottoposte all’analisi, ma vengono citati alcuni esempi pratici di violazioni che hanno avuto successo, come il caso in cui due membri del team hanno impiegato meno di un’ora per accedere ai sistemi un’arma e un giorno per prenderne il completo controllo.

In un’altra occasione, i pentester sarebbero riusciti a violare il terminale dell’operatore, assistendo in tempo reale a ciò che vedeva e avendo anche la possibilità di manipolare i sistemi, provocando infine un crash di sistema.

Non mancano gli episodi esilaranti, in cui gli “hacker” si sono divertiti a sfottere gli operatori del Pentagono. In un caso, per esempio, hanno fatto comparire un pop-up che li invitava a “inserire una moneta” per proseguire con l’operazione.

E non va meglio per quanto riguarda la protezione dei dati sensibili: il bilancio degli attacchi simulati è devastante: il Red Team è riuscito a copiare, cancellare, modificare dati e, in un caso, a sottrarre 100 GB di informazioni riservate.

Insomma: se queste armi “futuribili” dovessero essere schierate oggi, il rischio che un nemico (o a quanto si legge un ragazzino di 17 anni ubriaco) possa metterli K.O. in una manciata di ore è elevatissimo. Possiamo solo sperare che dalle parti del Pentagono sperimentino un momento di lucidità e prendano sul serio le raccomandazioni del report.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

I cyberattacchi al governo U.S.A. sono...

I cyberattacchi al governo U.S.A. sono...Ott 28, 2025 0

-

Cina contro Nvidia: dubbi sulla...

Cina contro Nvidia: dubbi sulla...Ago 13, 2025 0

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

Altro in questa categoria

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...