Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Trojan nel repository di npm, ma la reazione è esemplare…

Lug 13, 2018 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, Malware, News, RSS, Tecnologia 0

L’attacco mirava a rubare le credenziali degli iscritti alla piattaforma. Ma npm usa un sistema basato su token e ha risolto il problema in meno di 2 ore.

Avrebbe potuto portare a un vero disastro l’attacco che nella notte tra l’11 e il 12 luglio ha preso di mira npm. Il package manager npm è uno dei più usati dagli sviluppatori JavaScript. Tra le sue caratteristiche, c’è quella di mettere a disposizione un database online nel quale sono disponibili per il download i vari pacchetti.

Il pirata informatico protagonista dell’attacco ha preso di mira proprio il database, sul quale ha caricato due pacchetti modificati che contenevano una porzione di codice in grado di rubare le credenziali di accesso degli utenti.

I pacchetti, nel dettaglio, facevano riferimento a un modulo di uno strumento per l’analisi del codice JavaScript: eslint-scope 3.7.2 e eslint-config-eslint@5.0.2.

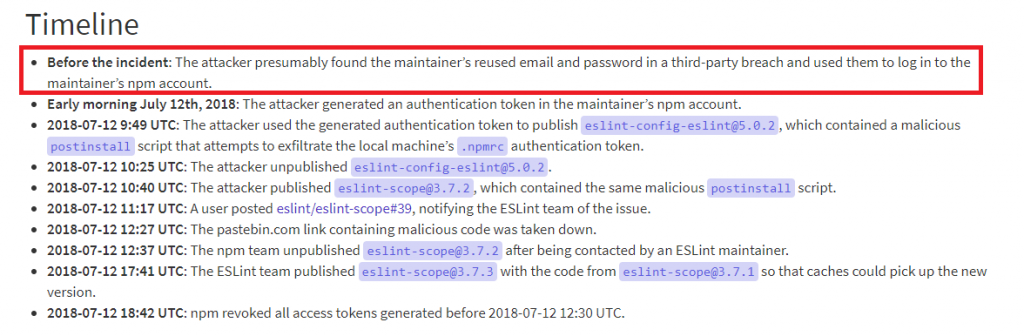

Stando alla ricostruzione fatta dalle parti coinvolte, il cyber-criminale avrebbe violato l’account di uno sviluppatore di ESLint e avrebbe pubblicato su npm il pacchetto infetto.

La tesi più accreditata è che il pirata informatico abbia violato l’account dello sviluppatore usando i dati di accesso relativi a un servizio diverso.

L’attacco, potenzialmente, avrebbe potuto portare a un effetto a catena, consentendo al pirata informatico di usare altri account per caricare ulteriori malware nel database. Con un ulteriore elemento di rischio: dal momento che tutte le vittime sono sviluppatori, il cyber-criminale avrebbero potuto avviare una vera e propria escalation, arrivando a provocare chissà quali danni.

Per fortuna, npm utilizza un sistema di accesso basato sulla generazione di token che possono essere gestiti sia dagli utenti, sia dagli amministratori della piattaforma. Ciò che l’hacker ha potuto ottenere, quindi, non sono i classici username e password, ma dei nuovi token di accesso a nome degli utenti che hanno installato i pacchetti infetti.

Appena rilevato il problema, gli amministratori di sistema hanno rimosso i pacchetti infetti e, una volta ricostruito quanto successo, hanno revocato tutti i token generati prima delle 12:30 del 12 luglio 2018. E chi si chiede a cosa servano le famose “buone pratiche” forse adesso ha una risposta.

Articoli correlati

-

Sandworm_Mode: il “worm” della...

Sandworm_Mode: il “worm” della...Feb 24, 2026 0

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

-

Torna Shai Ulud: centinaia di pacchetti...

Torna Shai Ulud: centinaia di pacchetti...Nov 25, 2025 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...