Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Come ti dirotto il bonifico con BackSwap

Mag 29, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Trojan 1

Il nuovo malware usa una serie di tecniche innovative per colpire il browser della vittima e dirottare le transazioni bancarie.

La lotta contro i malware che prendono di mira i servizi di home banking sembrava andare bene. Tra programmi antivirus sempre più efficaci e accorgimenti tecnici in grado di scongiurare gli attacchi di phishing negli ultimi mesi le società di sicurezza si erano addirittura sbilanciate ne considerare il fenomeno “in calo”. Invece è tutto da rifare.

Ad aprire nuovi orizzonti nel settore ci ha pensato BackSwap, un malware individuato da ESET che utilizza nuove tecniche per violare gli account dei servizi bancari.

Come spiegano i ricercatori in un report pubblicato sul sito della società di sicurezza, l’evoluzione di BackSwap si snoda a partire dai primi mesi del 2018, quando sono comparse le prime versioni del malware, che in quella fase prendevano di mira le transazioni con cripto-valute.

Nei mesi seguenti, però, i cyber-criminali responsabili degli attacchi hanno affinato la loro tecnica e hanno allargato il campo di azione, puntando infine ai più tradizionali servizi di home banking.

Ma in cosa differisce BackSwap dai suoi “colleghi” individuati finora? Secondo ESET, BackSwap rappresenta il classico “uovo di Colombo”, in cui gli autori del malware hanno dimostrato come la complessità non sia sempre sinonimo di efficacia.

I malware che prendono di mira i servizi bancari, infatti, usano solitamente complicate tecniche di injection per aggirare i sistemi di protezione del browser. Questa strategia, però, richiede l’uso di metodi piuttosto elaborati per adattare il codice al sistema (32 o 64 bit) e al tipo di browser installato.

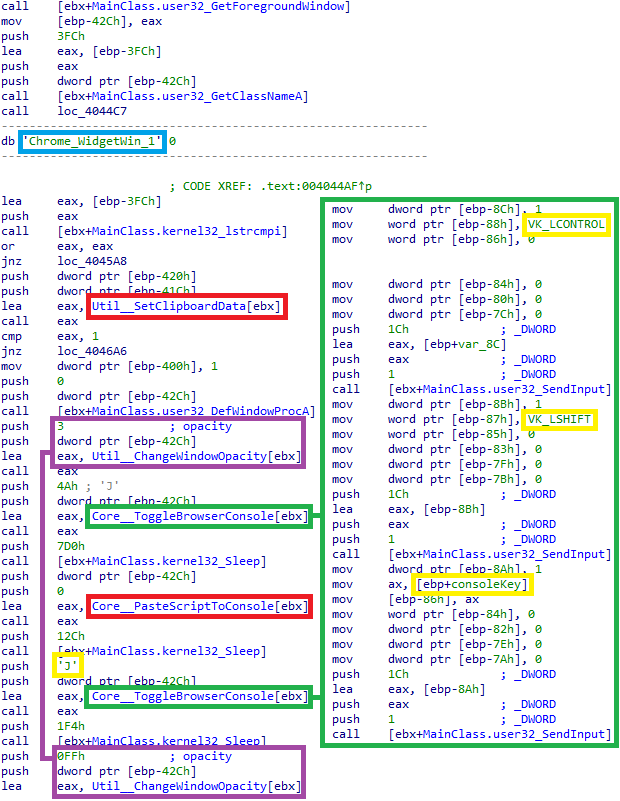

BackSwap, invece, si limita a monitorare la navigazione attraverso l’interfaccia di Windows, ed entra in azione solo nel momento in cui la vittima sta per effettuare una transazione bancaria.

È in questo momento che il malware agisce, iniettando un JavaScript specifico per ogni servizio bancario che riesce a riconoscere. La procedura di iniezione è quanto di più semplice si possa immaginare: BackSwap copia il codice negli appunti e simula la combinazione di tasti per aprire la console per sviluppatori del browser (CTRL+SHIFT+J in Google Chrome, CTRL+SHIFT+K in Mozilla Firefox) e poi incolla il codice del JavaScript (CTRL+V) al suo interno avviandone l’esecuzione con Invio.

Il codice di BackSwap prevede una serie di operazioni che consentono di avviare lo script nel browser al momento opportuno. Nonostante sia una tecnica semplicissima, permette di aggirare le protezioni introdotte dai maggiori produttori di software per la navigazione su Internet.

Una versione più recente di BackSwap utilizza, al posto della console per sviluppatori, la barra degli indirizzi attraverso la funzione JavaScript Protocol URLs.

In realtà tutti i browser presi di mira da BackSwap (Chrome, Firefox e Internet Explorer) integrano un sistema di protezione contro questa tecnica. Quando viene incollato un testo che comincia con “javascript:” i tre browser rimuovono il prefisso e richiedono che l’utente digiti manualmente lo script.

Il malware, però, utilizza una tecnica semplicissima per aggirare la protezione: simula la digitazione del prefisso “javascript:” un carattere alla volta, esattamente come se fosse inserito da un essere umano.

Il contenuto dello script è un altro inno alla semplicità. Piuttosto che cercare di appropriarsi delle credenziali della vittima, BackSwap si limita infatti a modificare le coordinate bancarie del beneficiario nel corso di una procedura di trasferimento, come un bonifico o un giroconto.

In questo modo i pirati informatici non si devono preoccupare di aggirare i sistemi di controllo con autenticazione a due fattori, ma si inseriscono nella fase finale della transazione dirottando il trasferimento su un conto di cui hanno il controllo.

Articoli correlati

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

ShadyPanda: oltre 4 milioni di browser...

ShadyPanda: oltre 4 milioni di browser...Dic 02, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

Centinaia di estensioni Chrome...

Centinaia di estensioni Chrome...Ott 20, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...

One thought on “Come ti dirotto il bonifico con BackSwap”