Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

La botnet Muhstik fa strage dei siti gestiti con Drupal

Apr 24, 2018 Marco Schiaffino Attacchi, In evidenza, Malware, Minacce, News, RSS, Vulnerabilità, Worms 0

Il worm sfrutta l’ormai famigerata vulnerabilità della piattaforma CMS per installare al loro interno miner per cripto-valute e portare attacchi DDoS.

Chi ha scelto il nome Drupalgeddon2 per la vulnerabilità emersa lo scorso marzo nella piattaforma di Content Management Drupal rischia di averci visto fin troppo lungo.

Già al momento dell’annuncio della vulnerabilità (e del contestuale rilascio dell’aggiornamento che la corregge) i timori per un’ondata di attacchi contro i siti gestiti con Drupal erano molti. Ora ci si trova ad affrontare modalità di attacco che rischiano di fare strage di quel milione di siti Internet sviluppati utilizzando il sistema Open Source di gestione dei contenuti.

A spaventare gli esperti è soprattutto Muhstik, un worm che sta sistematicamente scansionando il Web alla ricerca di potenziali vittime e che sfrutta la falla di sicurezza per iniettare il suo codice nei siti Internet presi di mira.

Come spiegano in un report i ricercatori di Netlab, i cyber-criminali che controllano Mushtik hanno scelto la via più difficile (ma più efficace) per colpire: al posto di eseguire scansioni automatizzate dei siti Internet, hanno creato un worm che si diffonde autonomamente sfruttando 7 exploit diversi.

Da un punto di vista tecnico, Mushtik è una variante della botnet Tsunami (un malware che prende di mira i server Linux e i dispositivi IoT basati sullo stessa sistema operativo) e potrebbe sfruttare il protocollo IRC per le comunicazioni tra i siti compromessi e i server Command and Control.

Secondo i ricercatori, il payload installato sui server vulnerabili è cambiato nel corso del tempo e ora comprende un modulo per la scansione online (aiox86), un set di comandi per l’esecuzione di attacchi DDoS e alcuni popolari software utilizzati per generare cripto-valuta.

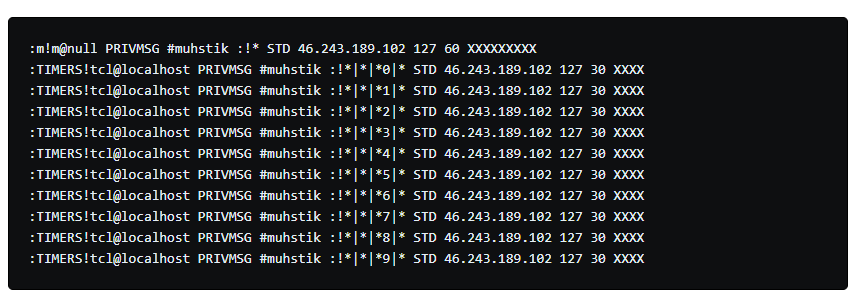

I ricercatori di Netlab hanno intercettato i comandi utilizzati per avviare gli attacchi DDoS che sfruttano le macchine compromesse. E si stanno dando un gran da fare…

In buona sostanza, i pirati informatici possono guadagnare sia sfruttando la potenza di calcolo dei server compromessi, sia affittandoli per portare attacchi a siti Internet o infrastrutture informatiche.

Nel report, però, non viene specificato quanti siano i server compromessi. Considerato che la vulnerabilità è stata annunciata con grande anticipo (gli sviluppatori di Drupal hanno pubblicato l’annuncio una settimana prima di rendere pubblici i dettagli e fornire la patch) e che tutti i siti dedicati alla sicurezza informatica hanno dato largo spazio alla notizia, l’invito di Netlab ad aggiornare alla più recente versione del software rischia di essere inutile.

Chi non lo ha ancora fatto, molto probabilmente non lo farà mai. Per lo meno fino a quando non si renderà conto di essere finito vittima di un attacco.

Articoli correlati

-

Impressionate! Un attacco DDoS da quasi...

Impressionate! Un attacco DDoS da quasi...Nov 18, 2025 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

Europa sotto attacco: aumentano le...

Europa sotto attacco: aumentano le...Mag 15, 2025 0

-

XorDDoS, il DDoS contro Linux evolve e...

XorDDoS, il DDoS contro Linux evolve e...Apr 18, 2025 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...