Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Attacchi mirati in UK: “conosco il tuo indirizzo di casa…”

Mar 31, 2017 Marco Schiaffino Attacchi, Leaks, Malware, News, RSS 0

I pirati usano informazioni personali per indurre il destinatario ad aprire un allegato al messaggio di posta elettronica. Dentro c’è un trojan.

Cosa può succedere quando le nostre informazioni personali finiscono tra le mani dei pirati informatici? Per esempio che le usino per indurci a installare un malware sul nostro computer.

È quello che, come riporta Sophos, sta succedendo in Gran Bretagna dove gli esperti di sicurezza hanno individuato una campagna di distribuzione di malware che sfrutta informazioni personali presumibilmente ottenute grazie alla violazione di un database online.

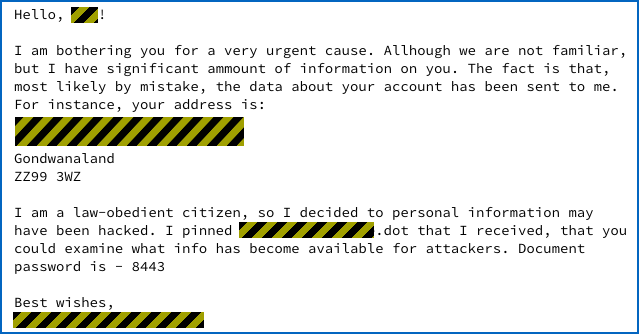

Tutto comincia con un’email indirizzata alla vittima da un mittente sconosciuto. Il messaggio, scritto con una sintassi incerta e zeppo di errori grammaticali, suona come un avvertimento amichevole che vuole mettere in guardia da una possibile fuga di notizie.

Il messaggio lascia intendere che le informazioni private siano arrivate al mittente per sbaglio.

L’idea è quella di far credere alla potenziale vittima che le sue informazioni personali sono state inviate per sbaglio a qualcun altro, mettendo a rischio la sua privacy. Nel testo, però, c’è un elemento che rende il tutto più credibile: l’indirizzo di residenza del destinatario.

Tutti gli altri dettagli, naturalmente, sono in un file di testo allegato al messaggio. Per rendere ancora più credibile la messinscena, il documento è protetto da una password, che il mittente si è ovviamente premurato di inserire nel testo dell’email.

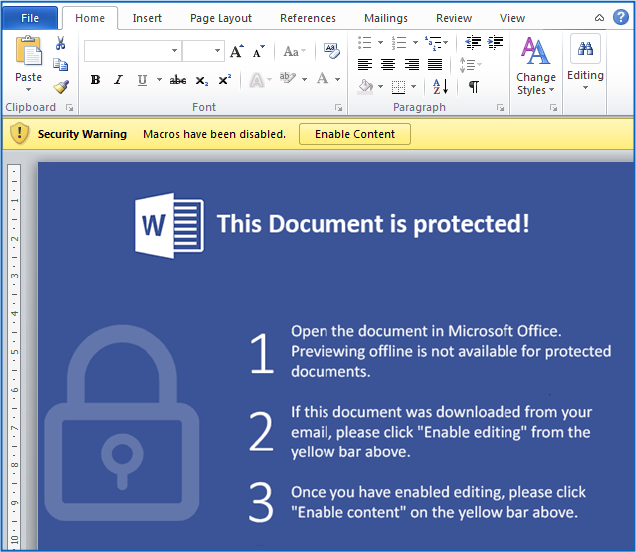

Peccato che il file in questione non sia in formato DOC, come tutti i normali documenti di Word, ma in formato DOT (quello usato per i modelli) e contenga una serie di istruzioni Macro di cui, al momento dell’apertura, viene chiesta l’attivazione per sbloccare la “protezione” del documento.

Il documento è protetto! Per visualizzarlo dobbiamo attivare le funzioni Macro di Office. Come non fidarsi?

Le Macro inserite nel file dot, in realtà avviano uno script programmato per collegarsi a un sito Internet e scaricare un file GIF che ha caratteristiche molto particolari: al suo interno è contenuto un trojan.

Come spiegano i ricercatori di Sophos nel loro report, il malware è offuscato con grande cura all’interno del file grafico attraverso un sistema di crittografia a 256 byte, la cui chiave è inserita all’interno della stessa GIF.

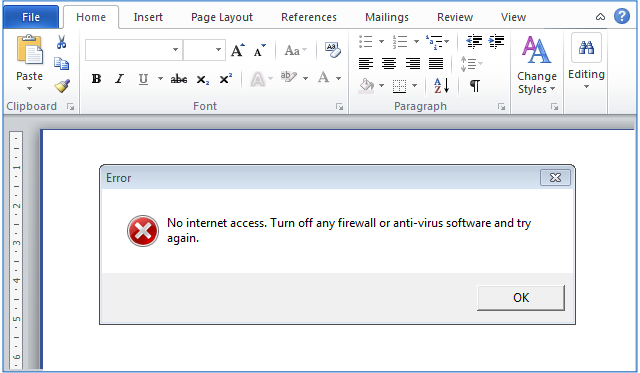

A quanto pare, però, i pirati informatici che hanno orchestrato l’attacco temono che le tecniche di offuscamento possano non essere sufficienti, soprattutto nel caso in cui sul computer sia installato un firewall o un antivirus in grado di bloccare il download da siti sospetti.

Per questo motivo hanno inserito nello script un ulteriore trucchetto: se il download non si avvia, compare un messaggio all’interno della finestra di Word che suggerisce di “disattivare il firewall o l’antivirus” e riprovare ad aprire il documento.

Il tuo firewall si è accorto che mi sto collegando a un sito pericoloso? Per favore disattivalo e riprova, così ti posso infettare.

Se tutto va bene (nell’ottica dei pirati) il trojan viene installato sul computer, mentre Word visualizza un messaggio di errore del tipo “File danneggiato. Impossibile aprirlo”.

La sventurata vittima, oltre a ritrovarsi un malware sul PC, non avrà mai modo di capire come diavolo abbia fatto a circolare l’informazione riguardante il suo indirizzo di casa. Ma questo, forse, è il meno…

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

-

Velociraptor, tool per l’analisi...

Velociraptor, tool per l’analisi...Set 01, 2025 0

-

APT41, il gruppo cinese amplia il...

APT41, il gruppo cinese amplia il...Lug 22, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...