Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Un bot prende di mira le carte regalo dei siti e-commerce

Mar 27, 2017 Marco Schiaffino Attacchi, In evidenza, News, RSS 0

Un attacco di brute forcing in grande stile sfrutta una botnet per rubare i codici delle carte regalo e svuotare i conti dei legittimi proprietari.

Le carte regalo sono uno strumento utilizzato sempre più spesso dalle catene commerciali e dai siti di e-commerce per espandere la loro attività e promuovere i loro negozi.

Qualcuno, però, ha pensato che sono anche il bersaglio perfetto per un furto online. Le gift card, infatti, possono essere identificate solo attraverso il loro codice e il loro utilizzo non richiede alcun tipo di verifica sull’identità del possessore.

L’allarme è stato lanciato da Anna Westelius di Distil Networks, una società che si occupa di proteggere i siti Web dall’azione dei bot.

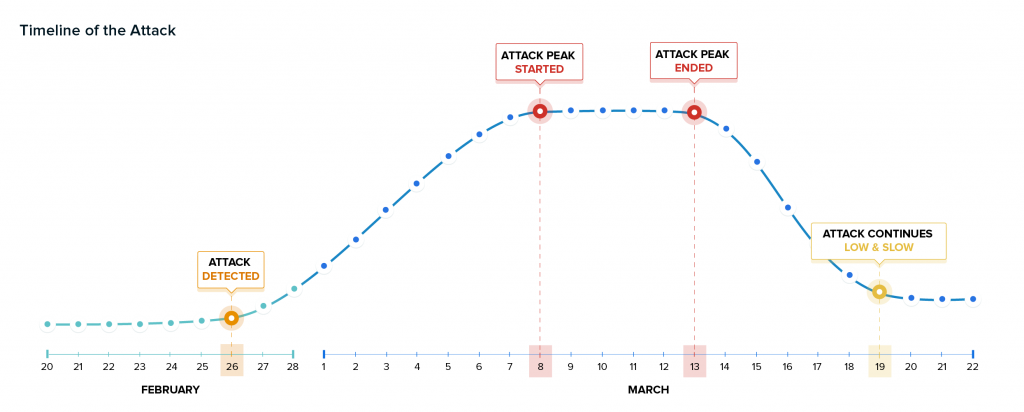

L’attacco che prende di mira alle carte regalo, come spiegato nel report della ricercatrice, è cominciato lo scorso 26 febbraio e sta proseguendo da ormai un mese, facendo leva sull’intrinseca debolezza del sistema di gestione delle gift card.

A portarlo sono migliaia di bot (che Distil Network ha battezzato con il nome di GiftGhostBot) che contattano le pagine dedicate alla gestione delle carte regalo eseguendo un brute forcing con una modalità estremamente semplice: una volta contattato il server, richiedono la verifica del conto per una carta regalo il cui codice è generato casualmente.

Se il codice non corrisponde ad alcune gift card, il bot non riceve risposta. Se il server risponde, invece, il codice viene classificato come valido e i cyber-criminali possono utilizzarlo per fare acquisti o rivenderlo sul mercato nero.

GiftGhostBot ha raggiunto la sua massima attività nella seconda settimana di marzo, ma gli attacchi stanno proseguendo anche in questi giorni.

L’attacco, stando a quanto riporta Distil Networks, sta interessando almeno mille siti e ha volumi considerevoli: in un caso, infatti, sono stati registrati picchi con 4 milioni di richieste all’ora, superiori di 10 volte rispetto al normale traffico indirizzato alle pagine dedicate alle gift card.

Da un punto di vista tecnico, Anna Westelius identifica GiftGhosBot come un Advanced Persistent Bot (APB) che utilizza tecniche sofisticate per offuscare la sua attività.

Nel dettaglio, il bot utilizza un Javascript per emulare il comportamento di un normale browser e modifica il suo modus operandi per rendere più difficile la sua individuazione, simulando per esempio il collegamento da smartphone e tablet.

Gli amministratori dei siti Internet coinvolti stanno mettendo in campo le contromisure necessarie per bloccare l’attacco, inserendo dei classici captcha per l’identificazione degli “umani” o addirittura dirottando le richieste di gestione delle gift card sui centralini telefonici.

Articoli correlati

-

Attacchi contro il settore retail:...

Attacchi contro il settore retail:...Giu 13, 2023 0

-

Minacce bot: attacchi in aumento del...

Minacce bot: attacchi in aumento del...Apr 27, 2023 0

-

Il traffico DDoS ha raggiunto 436...

Il traffico DDoS ha raggiunto 436...Apr 18, 2023 0

-

I bot pirata rappresentano il 20% del...

I bot pirata rappresentano il 20% del...Apr 18, 2019 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...