Aggiornamenti recenti Maggio 7th, 2026 10:48 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

Hacker turchi violano account Twitter: insulti all’Olanda

Mar 16, 2017 Marco Schiaffino Attacchi, Gestione dati, Hacking, Intrusione, News, RSS 0

Gli attivisti pro-Erdogan hanno sfruttato una vulnerabilità di Twitter Counter, un’app di terze parti collegata al servizio di Twitter.

Lo scontro tra Olanda e Turchia sulla vicenda dei viaggi negati ai ministri del governo Erdogan travolge anche Internet.

Nella giornata di ieri alcuni hacker filo-turchi sono riusciti a violare numerosi account Twitter di alto livello e li hanno utilizzati per postare sul social network una serie di messaggi contenenti insulti e accuse nei confronti dei politici olandesi.

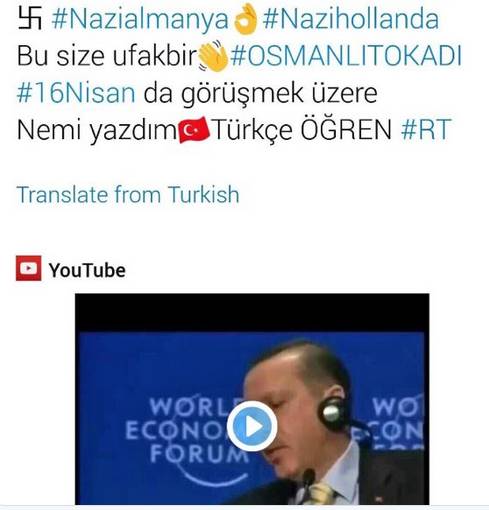

I toni dei messaggi, simili a quelli inseriti in una contemporanea campagna di defacing che ha colpito centinaia di siti Internet, sono esattamente quelli utilizzati dai politici del governo Erdogan in risposta ai divieti imposti dal governo dei Paesi Bassi, con hashtag del tipo #Nazihollanda.

Se il defacing non è una grande novità, l’azione degli hacker turchi ha invece suscitato un certo allarme per quanto riguarda la violazione di Twitter. Tra gli account violati c’erano infatti quelli di Forbes, dell’UNICEF, della BBC North America, di Reuters Japan, Starbucks Argentina, Amnesty International, della filiale spagnola della Nike e anche quelli di alcuni parlamentari europei.

Messaggi di insulti agli olandesi e svastiche sono comparsi sui profili Twitter di numerose organizzazioni ed enti.

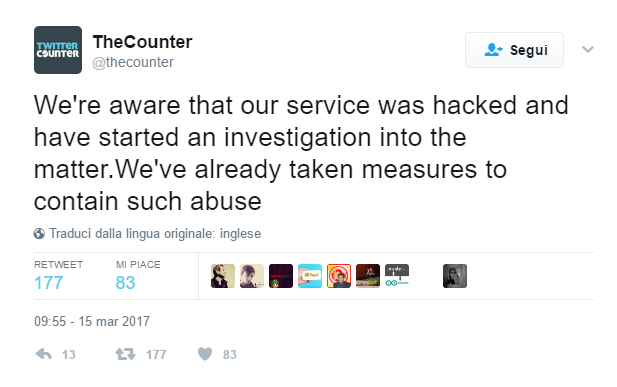

Il social network di Jack Dorsey, però, non ha colpe (per lo meno dirette) per quanto accaduto. Gli hacker, infatti, sarebbero riusciti a mettere le mani sugli account violando i sistemi di Twitter Counter, un’applicazione di terze parti che offre un servizio di analytics per Twitter. L’azienda, nella giornata di ieri, ha ammesso di aver subito l’attacco con un tweet.

Dopo l’ammissione di aver subito un attacco, Twitter Counter ha interrotto il servizio. AL momento il sito non è raggiungibile.

L’episodio, in sé, non è particolarmente allarmante, visto che i legittimi proprietari degli account hanno potuto riprenderne il controllo senza troppi problemi. Ma accende i riflettori sul problema legato alle vulnerabilità “laterali” che si possono aprire quando si usano applicazioni di terze parti a cui viene dato il permesso di gestire un altro servizio.

Troppo, spesso, infatti, gli utenti che installano e usano applicazioni di questo genere non si rendono conto che stanno affidando dati sensibili a un soggetto che non ha le caratteristiche, magari semplicemente a causa delle dimensioni e delle sue capacità di investire in sicurezza, per garantirne una gestione adeguata.

Articoli correlati

-

Un piccolo glitch di X ha messo in...

Un piccolo glitch di X ha messo in...Ott 19, 2023 0

-

Scoperta una botnet basata su ChatGPT...

Scoperta una botnet basata su ChatGPT...Ago 24, 2023 0

-

Furto di account e criptomonete: Pink...

Furto di account e criptomonete: Pink...Giu 12, 2023 0

-

Twitter non vuole responsabilità per...

Twitter non vuole responsabilità per...Gen 13, 2023 0

Altro in questa categoria

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...