Aggiornamenti recenti Aprile 14th, 2026 4:46 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

PetrWrap: ecco la versione “piratata” del ransomware Petya

Mar 15, 2017 Marco Schiaffino Malware, Minacce, News, Ransomware, RSS 0

Individuato da Kaspersky, il nuovo ransomware sembra essere stato derivato da quello originale copiandone il codice sorgente.

Tra pirati informatici la lealtà è merce rara. L’ultimo esempio di “sgarro” operato nel mondo del cyber crimine è rappresentato dalla comparsa di quello che i ricercatori Kaspersky hanno battezzato con il nome di PetrWrap.

Si tratta di un ransomware che, secondo gli analisti, è stato derivato direttamente da Petya, una vecchia conoscenza del settore.

L’elemento interessante, però, è che stando a quanto dicono dalle parti di Kaspersky si tratterebbe di una versione “piratata” del celebre ransomware.

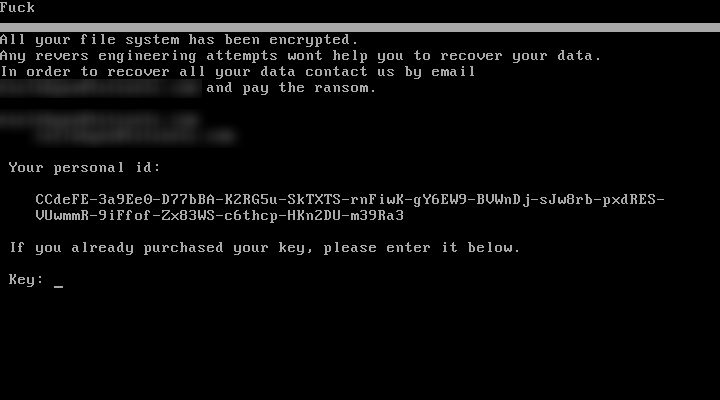

Petya è un crypto-ransomware che ha fatto parlare di sé a causa di una sua particolarità tecnica: il malware, infatti, attacca il settore MBR del disco fisso del PC, bloccando di fatto il sistema e chiedendo un riscatto in Bitcoin che la vittima deve pagare per ottenere il codice che consente di “sbloccare” il computer.

Questo, però, non è l’unico tratto distintivo di Petya. Il ransomware è stato uno dei primi ad adottare una strategia di diffusione basata sul concetto di “ransomware as a service”: i suoi autori, infatti, forniscono a chi lo desidera il binary del malware, affidandogli di fatto il compito di diffonderlo su Internet.

Sono invece gli autori a gestire la comunicazione con i server Command and Control e a incassare i proventi delle estorsioni. I “collaboratori” che si fanno carico di individuare e colpire le vittime vengono poi compensati con una percentuale sui riscatti che vengono pagati dalle vittime.

Nel caso di PetrWrap, sembra che qualcuno abbia fatto il furbo e sia riuscito a modificare il binary del malware per poterlo gestire in proprio.

Come spiegano i ricercatori di Kaspersky in un report dedicato al ransomware, PetrWrap sfrutta un sistema che gli consente di modificare il comportamento di Petya.

La richiesta di riscatto, come nel caso di Petya, viene visualizzata al riavvio del PC.

In sintesi, il malware sfrutta le porzioni di codice di Petya che gli servono, ma ne sostituisce alcune con dei moduli particolari che gli permettono di “mantenere il controllo” delle operazioni. In particolare utilizzando una chiave crittografica diversa da quella incorporata nel ransomware originale.

La logica di questa operazione è cristallina: senza questo accorgimento, gli autori di PetrWrap non potrebbero decifrare i dati crittografati dal malware.

Le modifiche rispetto al codice originale riguardano anche altri due elementi del ransomware e, in particolare, quelli che riguardano la visualizzazione della richiesta di riscatto (che non fa alcuna menzione di Petya) e quella che genera l’identificativo (ID) della macchina infetta, che consente ai cyber-criminali di gestire l’estorsione.

Purtroppo per noi, il resto del codice ricalca esattamente quello dell’ultima versione di Petya e, in particolare, ne riprende il sistema crittografico. Questo significa che, almeno per il momento, non c’è modo di scardinare la cifratura dei dati.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

Altro in questa categoria

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

-

CPUID compromesso: malware nei download...

CPUID compromesso: malware nei download...Apr 10, 2026 0

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il... -

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security...