Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Facebook compra sul mercato nero le password rubate

Nov 14, 2016 Marco Schiaffino Gestione dati, Intrusione, News, Privacy, RSS 0

L’azienda di Zuckerberg usa gli account rubati per confrontarli con quelli dei suoi utenti e individuare eventuali password corrispondenti. Ma è una buona idea?

L’uso della stessa password su differenti servizi è la principale causa di compromissione degli account dei vari servizi Internet.

Il primo a capirlo è stato proprio Mark Zuckerberg, che lo scorso giugno ha subito un’intrusione nei suoi account Twitter e Pinterest proprio a causa del fatto che aveva usato la stessa password per un account Linkedin sottratto durante un attacco ai server del social media.

La raffica di intrusioni e furti di account registrati negli ultimi anni, a partire dal mega furto subito da Yahoo, sta rendendo il fenomeno una vera emergenza.

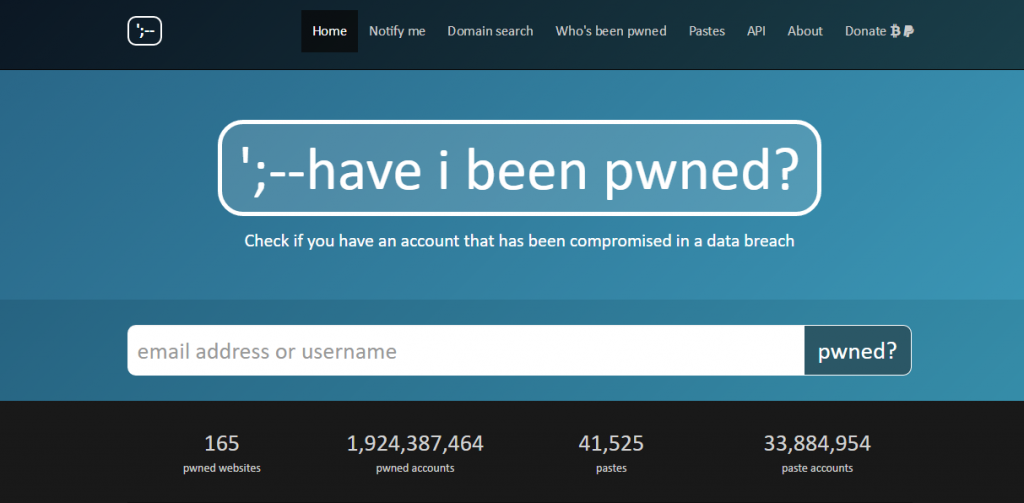

Per capirne le dimensioni, basta visitare uno dei siti specializzati come Have I Been Pwned, che permette agli utenti di verificare se un account con la loro email risulta essere tra quelli rubati. Le statistiche del sito sono agghiaccianti: a oggi sono stati individuati ben 1.924.387.464 di account compromessi.

Quasi due miliardi di account rubati e pubblicati su Internet. E chissà quanti altri di cui non si ha avuto notizia…

Per evitare che casi simili si ripetano, molte aziende hanno messo in piedi dei sistemi di verifica che incrociano i dati degli account rubati (spesso vengono resi pubblici attraverso la loro pubblicazione su Internet) con quelli degli utenti registrati.

Stando a quanto dichiarato da Alex Stamos, ex responsabile di sicurezza di Yahoo passato a Facebook nel 2015, il social network di Zuckerberg ha fatto un passo più in là. Nel corso del Web Summit di Lisbona, infatti, Stamos ha dichiarato che per prevenire questo meccanismo l’azienda compra sul mercato nero gli account rubati ad altri servizi.

Una strategia che ha fatto storcere il naso a molti esperti di sicurezza. Va bene prodigarsi per garantire la sicurezza dei propri utenti, ma è il caso di farlo foraggiando gli stessi pirati informatici che la mettono a rischio attaccando i server dei concorrenti?

Articoli correlati

-

Allarme password aziendali deboli: più...

Allarme password aziendali deboli: più...Gen 13, 2026 0

-

La complessità delle password non è...

La complessità delle password non è...Ott 15, 2025 0

-

DeepSeek: il top della tecnologia...

DeepSeek: il top della tecnologia...Gen 31, 2025 0

-

Cresce il Phishing: Google, Facebook e...

Cresce il Phishing: Google, Facebook e...Ago 28, 2024 0

Altro in questa categoria

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...