Aggiornamenti recenti Luglio 4th, 2025 3:43 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Un cartello messicano ha spiato l’FBI hackerando i suoi dispositivi

- IconAds: quando le app fantasma diventano portali pubblicitari

- Ransomware e conflitti d’interesse: ex negoziatore sotto inchiesta per presunti legami con i cybercriminali

- In aumento i cyberattacchi dall’Iran: l’allarme delle agenzie di sicurezza americane

- Una vulnerabilità di Open VSX Registry mette in pericolo milioni di sviluppatori

Come gestire bene le password per evitare guai

Lug 11, 2016 Giancarlo Calzetta 0

Le violazioni di account sono in aumento e la semplice password non basta per proteggerli. Per ridurre il rischio di un attacco bisogna ricorrere a password manager e sistemi di autenticazione multi-fattore.

Lo scorso 6 giugno qualcuno ha preso il controllo degli account Twitter e Pinterest di Mark Zuckerberg. Nel giro di qualche ora la notizia ha fatto il giro del mondo, svelando al pianeta anche la password usata dal del fondatore di Facebook (sempre la stessa) per i suoi account: “dadada”.

Nei giorni seguenti l’ironia si è sprecata. Com’è possibile che un genietto del computer come Zuckerberg abbia affidato i suoi account a una password così banale?

Il manuale del bravo utente, infatti, contiene almeno tre regole fondamentali: usare password lunghe e difficili da individuare; cambiarle spesso; usare password diverse per ogni servizio.

A quanto pare, Zuckerberg non ne ha seguita nemmeno una. Ma siamo sicuri che se le avesse seguite avrebbe avuto un maggiore livello di protezione?

L’account Twitter di Mark Zuckerberg aveva la stessa password di altri servizi: “dadada”. Sembra una barzelletta…

La verità è che l’autenticazione tramite password è un sistema intrinsecamente troppo debole. Se per anni ci si è illusi che potesse essere “fortificato” solo attraverso accorgimenti e buone pratiche nella gestione delle password, la cronaca recente ha reso evidente che è tutta fatica sprecata.

Non tanto perché gli accorgimenti suggeriti siano completamente inutili, quanto perché sono diventati difficili da applicare e, purtroppo, molto meno efficaci di quanto siamo portati a credere.

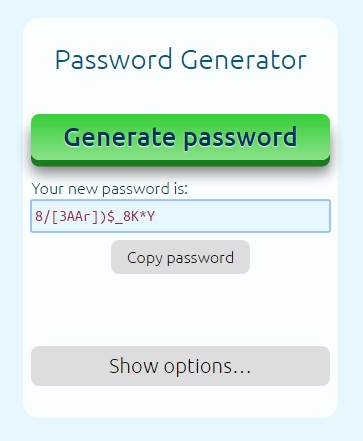

Partiamo dalla complessità. Gli standard a cui siamo abituati consigliano di utilizzare una password di almeno 8 caratteri che comprenda maiuscole, minuscole, numeri e caratteri speciali.

L’idea è quella di rendere più difficile un eventuale attacco di brute forcing (il tentativo di “indovinare” la password provando tutte le combinazioni possibili attraverso un software ad hoc) da parte di un pirata.

Efficacia? Scarsa. E per diversi motivi. Prima di tutto perché, in quanto esseri umani, abbiamo bisogno di usare password che possiamo ricordare e, di conseguenza, scegliamo parole che in un modo o nell’altro hanno un senso compiuto e una lunghezza non eccessiva.

Password perfetta per evitare un attacco di brute forcing. Un po’ meno da ricordare…

Questo rende le nostre password vulnerabili agli attacchi tramite dizionario, che utilizzano elenchi di parole di senso compiuto come punto di partenza per poi provarne le varianti.

In secondo luogo, nessuno poteva immaginare che i software di brute forcing potessero un giorno contare su una potenza di calcolo come quella disponibile oggi.

Un po’ per lo sviluppo del GPGPU (che sfrutta i processori grafici, più efficaci per questo tipo di operazioni) ma soprattutto per la diffusione dei servizi cloud, che consentono di affittare qualche decina di server a prezzi decisamente abbordabili.

I suggerimenti per creare password “robuste”, poi, si scontrano ancora una volta con la necessità di doverle ricordare.

Aggiungere dei numeri alle password, per esempio, diventa perfettamente inutile (se non controproducente) quando si utilizzano date di nascita, anniversari di matrimonio o simili. Nell’era di Facebook, infatti, utilizzarli è come scrivere la combinazione con un pennarello sullo sportello della cassaforte.

Anche il vecchio giochetto di utilizzare numeri sostituendoli alle lettere che gli somigliano (3 per E; 4 per A, etc.) ha fatto il suo tempo. I dizionari usati dai pirati, infatti, tengono conto anche di questo stratagemma e il suo utilizzo ormai non offre alcun vantaggio.

Per avere una password sufficientemente sicura, in definitiva, dovremmo utilizzare una parola (o ancora meglio una frase) difficile da indovinare, combinata a numeri che non siano legati a noi. Insomma: qualcosa di molto difficile da ricordare.

Ancora più importante, però, è il dogma che impone di usare una password diversa per ogni servizio. Sotto questo profilo, la vicenda degli account di Zuckerberg è particolarmente istruttiva.

La violazione degli account del fondatore di Facebook, infatti, è avvenuta a causa del furto nel 2012 delle sue credenziali di accesso a Linkedin.

Nel maggio 2016 ben 167milioni di account Linkedin sono finiti in vendita sul Dark Web. Ma il furto risaliva ad anni prima.

Come molti altri utenti, Mark Zuckerberg aveva usato la stessa email e password per molti dei suoi account. I pirati, quindi, non hanno fatto altro che provare a usarla.

Lo stesso discorso vale per la frequenza con cui è consigliabile modificare la password. Spesso le password vengono utilizzate dai pirati mesi (o addirittura anni) dopo il loro furto. Cambiandole spesso, si può evitare la violazione dell’account.

Per rimanere all’esempio di partenza, se il buon Zuckerberg avesse cambiato le password dei suoi account, questi non sarebbero stati violati.

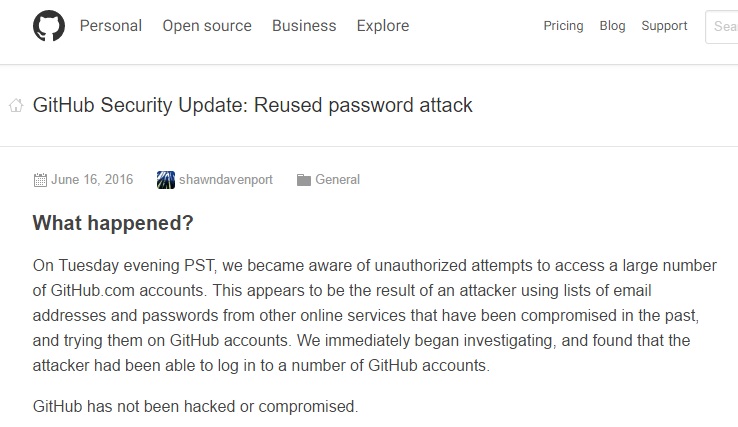

Nelle settimane successive alla vicenda Zuckerberg abbiamo assistito allo stesso meccanismo in più occasioni. È successo con TeamViewer, con Github e con molti altri servizi. In tutti i casi, la violazione degli account era dovuta a furti di credenziali di altri siti e al fatto che gli utenti avevano usato la stessa password per più registrazioni e non l’avevano mai cambiata.

Il 16 giugno, gli amministratori di Github hanno registrato un’attività anomala sul sito. Qualcuno stava cercando di violare gli account degli utenti usando credenziali rubate da un altro sito.

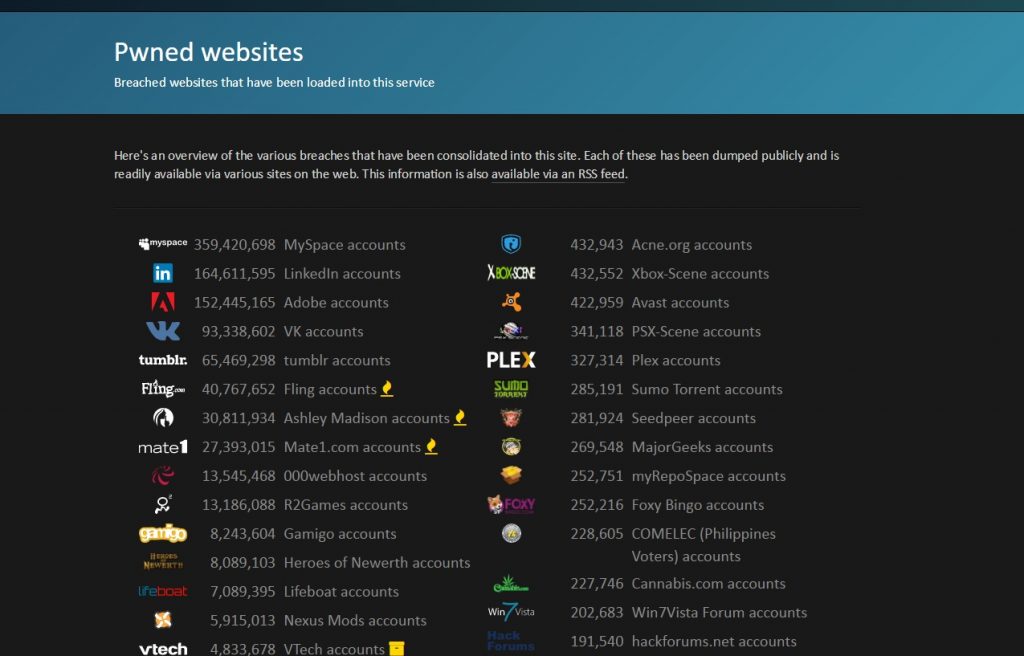

Il fenomeno ha assunto dimensioni inedite proprio negli ultimi mesi, in seguito alla pubblicazione online (ma più spesso alla vendita nel Dark Web) di database frutto di clamorosi furti di account. A subirli nel recente passato sono stati servizi come Adobe; Linkedin; MySpace; Tumblr; Fling e Snapchat.

Per avere un’idea di quello che sta succedendo possiamo visitare il sito haveibeenpwned.com, che contiene un database con tutti gli account di cui è stato segnalato il furto. Il sito permette anche di controllare se uno dei nostri indirizzi di posta elettronica è stato individuato tra quelli che potrebbero finire sul mercato nero.

Ma quello che impressiona davvero sono i numeri: in circolazione ci sono informazioni su centinaia di milioni di account e chiunque può ritrovarsi nella stessa situazione del fondatore di Facebook.

Messi in fila, i dati sugli account sottratti da siti e servizi Web fanno una certa impressione…

Certo, per evitare la “sindrome di Zuckerberg” basta seguire le regole d’oro già enunciate: usare password complesse, utilizzare password diverse per ogni servizio e modificarle spesso.

È fattibile? Guardando alle condizioni attuali, la risposta è semplice: no.

Quando il sistema di autenticazione tramite password si è affermato, infatti, il loro utilizzo era limitato principalmente all’accesso al sistema operativo (per chi la usava) e la posta elettronica.

Oggi, invece, ognuno di noi ha almeno una decina di servizi che richiedono l’autenticazione. Gestire password complesse e uniche (oltretutto modificandole spesso) è assolutamente impossibile o, per lo meno, richiederebbe un dispendio di energie spaventoso.

Che fare, quindi? Esistono strumenti che possono aiutarci a mantenere un livello di sicurezza accettabile senza rendere la nostra vita (digitale) un inferno? In questo caso la risposta è sì.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Un cartello messicano ha spiato...

Un cartello messicano ha spiato...Lug 04, 2025 0

-

IconAds: quando le app fantasma...

IconAds: quando le app fantasma...Lug 03, 2025 0

-

Ransomware e conflitti d’interesse:...

Ransomware e conflitti d’interesse:...Lug 02, 2025 0

-

In aumento i cyberattacchi...

In aumento i cyberattacchi...Lug 01, 2025 0

Altro in questa categoria

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Un cartello messicano ha spiato...

Un cartello messicano ha spiato...Lug 04, 2025 0

-

IconAds: quando le app fantasma...

IconAds: quando le app fantasma...Lug 03, 2025 0

-

Ransomware e conflitti d’interesse:...

Ransomware e conflitti d’interesse:...Lug 02, 2025 0

-

In aumento i cyberattacchi...

In aumento i cyberattacchi...Lug 01, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e... -

Acronis: l’italia traina la crescita MSP

Acronis: l’italia traina la crescita MSPMag 27, 2025 0

Nel corso del “TRU Security Day 2025” di...

Minacce recenti

In aumento i cyberattacchi dall’Iran: l’allarme delle agenzie di sicurezza americane

Una vulnerabilità di Open VSX Registry mette in pericolo milioni di sviluppatori

L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Un cartello messicano ha spiato l’FBI hackerando i...

Un cartello messicano ha spiato l’FBI hackerando i...Lug 04, 2025 0

Il Sinaloa, un cartello messicano, è riuscito ad... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Ransomware e conflitti d’interesse: ex negoziatore sotto...

Ransomware e conflitti d’interesse: ex negoziatore sotto...Lug 02, 2025 0

Secondo quanto riportato da un articolo di Bloomberg, un... -

In aumento i cyberattacchi dall’Iran: l’allarme...

In aumento i cyberattacchi dall’Iran: l’allarme...Lug 01, 2025 0

In un documento congiunto rilasciato ieri, la CISA,... -

Una vulnerabilità di Open VSX Registry mette in pericolo...

Una vulnerabilità di Open VSX Registry mette in pericolo...Giu 30, 2025 0

I ricercatori di Koi Security hanno individuato una...