Aggiornamenti recenti Aprile 22nd, 2026 2:07 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

L’fTPM di AMD è vulnerabile a un attacco fisico

Mag 08, 2023 Dario Orlandi News, RSS, Vulnerabilità 0

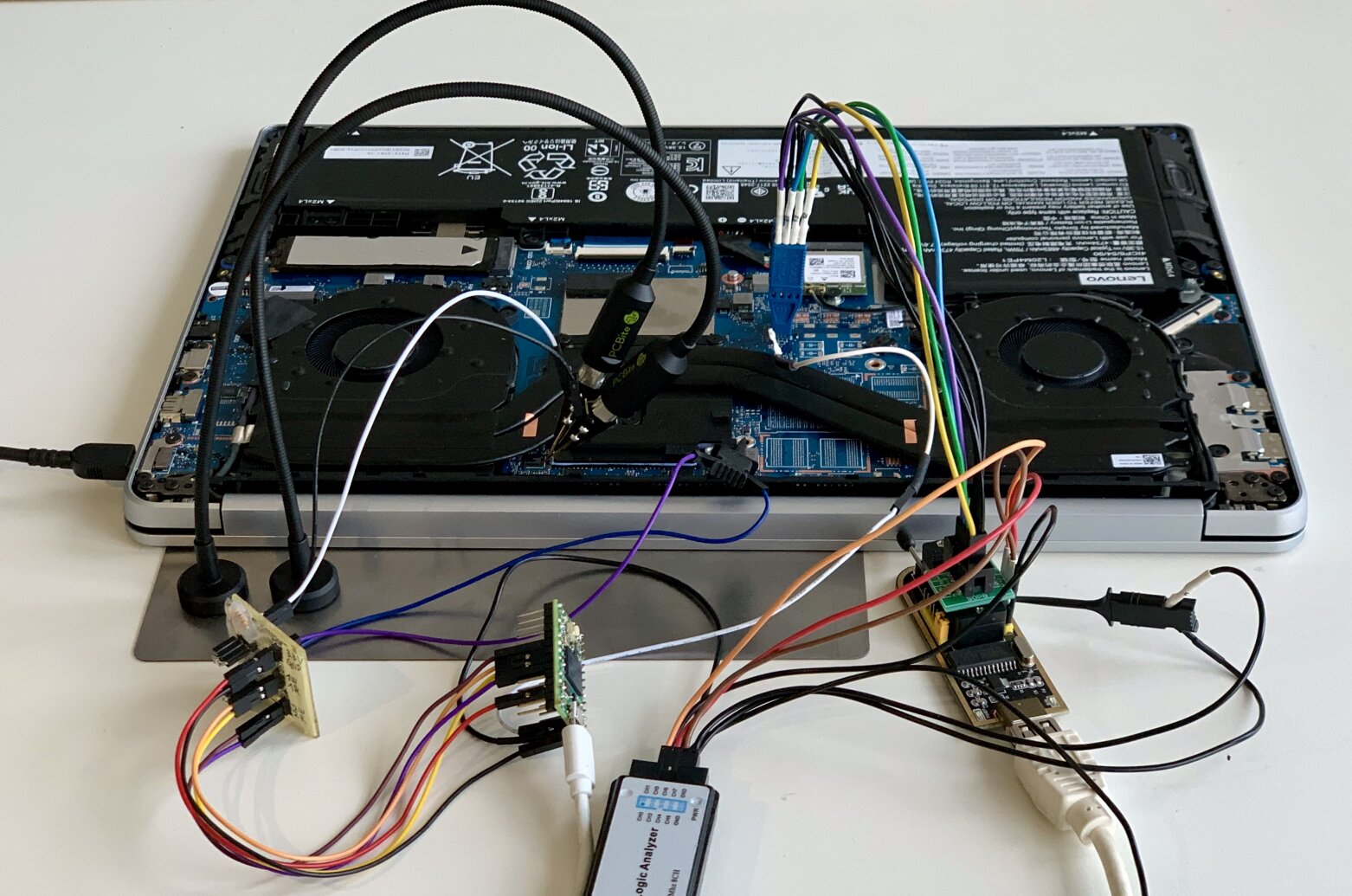

Un gruppo di ricercatori della Technische Universität Berlin ha pubblicato un documento di ricerca in cui descrivono la scoperta di una nuova vulnerabilità nel Trusted Platform Module (TPM) di AMD, che espone i TPM implementati via firmware, o fTPM, agli attacchi.

Tramite l’attacco dettagliato nel documento, che prevede l’accesso fisico al dispositivo, si può violare l’ambiente di esecuzione affidabile (TEE) di un sistema e portare a un completo compromesso dello stato TPM, consentendo l’estrazione dei dati crittografici archiviati nel fTPM.

Secondo il paper, un errore di tensione intenzionale può indurre le CPU Zen 2 e Zen 3 ad accettare dati falsi che possono essere utilizzati per compromettere qualsiasi crittografico che utilizza la sicurezza TPM.

Fonte: Technische Universität Berlin

I TPM sono stati originariamente progettati come componenti discreti fisicamente collegati alla scheda madre per offrire funzioni crittografiche basate sull’hardware, ma il bus esterno per connettersi con la Cpu era vulnerabile e forniva un potenziale punto d’ingresso per gli attaccanti.

Hanno iniziato quindi a diffondersi le soluzioni fTPM, che implementano le funzioni TPM via firmware e non richiedono un componente separato che potrebbe costituire un potenziale punto di ingresso per gli hacker; inoltre, questa soluzione è più economica dal punto di vista dei costi di produzione.

Adozione in crescita

L’uso dei TPM è cresciuto moltissimo, anche in ambito consumer, da quando Microsoft ha inserito la presenza e attivazione di questa tecnologia tra i requisiti per l’installazione di Windows 11: il TPM protegge infatti le chiavi di crittografia, le credenziali utente e altri dati sensibili dietro una barriera hardware, impedendo l’accesso o la manipolazione da parte di malware e aggressori.

Secondo i ricercatori, quello documentato è il primo attacco contro le soluzioni Full Disk Encryption abilitate da un fTPM. I sistemi che si basano su un singolo meccanismo di difesa, come la protezione TPM-only di Bitlocker, possono essere violati da un attaccante che abbia accesso fisico al sistema in due o tre ore.

“Le applicazioni che si basano esclusivamente sul TPM sono completamente vulnerabili”, ha dichiarato il ricercatore Hans Niklas Jacob, “mentre quelle che impiegano più livelli di difesa devono affrontare la perdita di questo livello di sicurezza”. Gli strumenti utilizzati per effettuare l’attacco sono facili da reperire e poco costosi.

Articoli correlati

-

StackWarp: scoperta una nuova...

StackWarp: scoperta una nuova...Gen 20, 2026 0

-

TEE.Fail, l’attacco che accede...

TEE.Fail, l’attacco che accede...Ott 30, 2025 0

-

GPUGate, una nuova tecnica che sfrutta...

GPUGate, una nuova tecnica che sfrutta...Set 09, 2025 0

-

Cina contro Nvidia: dubbi sulla...

Cina contro Nvidia: dubbi sulla...Ago 13, 2025 0

Altro in questa categoria

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la...