Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Gmail introduce due nuovi strumenti per la sicurezza

Ago 12, 2016 Marco Schiaffino News, Prodotto, Tecnologia 0

Il servizio di posta elettronica a marchio Google inaugura due funzioni che dovrebbero ridurre l’efficacia di spam e phishing.

La posta elettronica è ancora uno dei principali vettori di attacco per truffatori e pirati informatici. Qualsiasi innovazione per migliorarne il livello di sicurezza, quindi, è benvenuta.

Se poi le misure per contrastare il cyber-crimine arrivano dal servizio Web-mail più diffuso al mondo, la notizia può essere etichettata nella categoria “ottimo”.

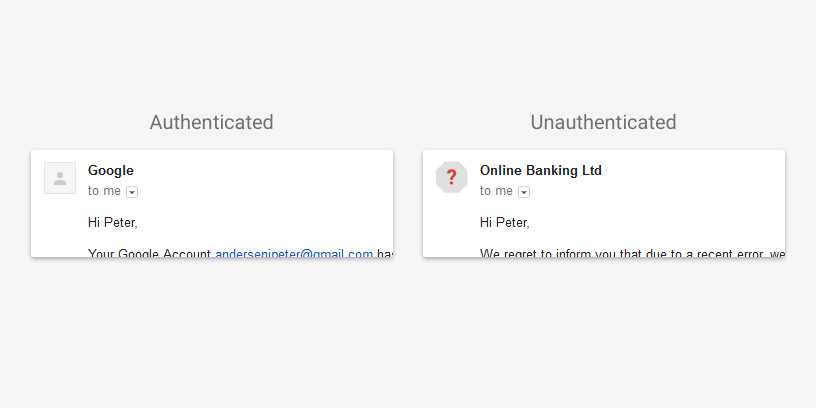

Gli strumenti implementati da Gmail sono due. Il primo punta a contrastare l’invio di email “alterate” attraverso l’uso del sistema di autenticazione del mittente.

Si tratta di un piccolo accorgimento che permetterà agli utenti che usano Gmail tramite browser o terminale Android di sapere subito se il mittente di un’email è stato autenticato attraverso il Sender Policy Framework (che agisce a livello di analisi dei domini e del DNS) o DKIM (uno standard che sfrutta un sistema di certificati digitali) per verificarne l’identità.

Nel caso in cui il mittente non ha superato la procedura d’identificazione, accanto al nome comparirà un vistoso punto interrogativo. Chi usa un client di posta, per esempio Outlook, dovrà invece fare uno sforzo in più.

Chi mi ha scritto? Gmail ci dà una mano a individuare truffatori e impostori.

Per verificare l’autenticazione tramite il programma di posta elettronica è infatti necessario visualizzare le proprietà del messaggio e trovare l’header relativo all’autenticazione. Quelli autenticati avranno il valore “spf=pass” o “dkim=pass”.

Il secondo accorgimento introdotto in Gmail riguarda i link inseriti all’interno dei messaggi. Google, d’ora in avanti, utilizzerà una rigorosa policy di black listing che visualizzerà un avviso ogni volta che un utente fa il fatidico click su un collegamento che fa riferimento a domini o siti identificati come pericolosi.

L’accorgimento, che si accoda alla politica di “safe browsing” inaugurata da Google tempo fa, punta a mettere in guardia gli utenti dai messaggi di phishing, spam e che propongono programmi indesiderati.

Articoli correlati

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Zendesk, sfruttato il sistema di...

Zendesk, sfruttato il sistema di...Gen 23, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...