Aggiornamenti recenti Aprile 8th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

- Vertex AI e il rischio dei “double agent” AI

Attacchi agli Exchange Server per ingannare le vittime

Nov 22, 2021 Marco Schiaffino Attacchi, In evidenza, Intrusione, Malware, News, RSS, Vulnerabilità 0

La tecnica sfrutta alcune vulnerabilità della piattaforma Microsoft per colpire i dipendenti attraverso un subdolo schema di ingegneria sociale.

L’efficacia di un attacco informatico non dipende solo dal tipo di exploit o di malware utilizzato. In buona parte, il successo è legato alla capacità dei cyber criminali di indurre le loro vittime a fare quel “fatidico click” che porta all’infezione del loro dispositivo.

Nel caso del gruppo TR, documentato in un report pubblicato su Internet dai ricercatori di Trend Micro, questo obiettivo viene raggiunto attraverso un creativo uso di due exploit per Microsoft Exchange Server.

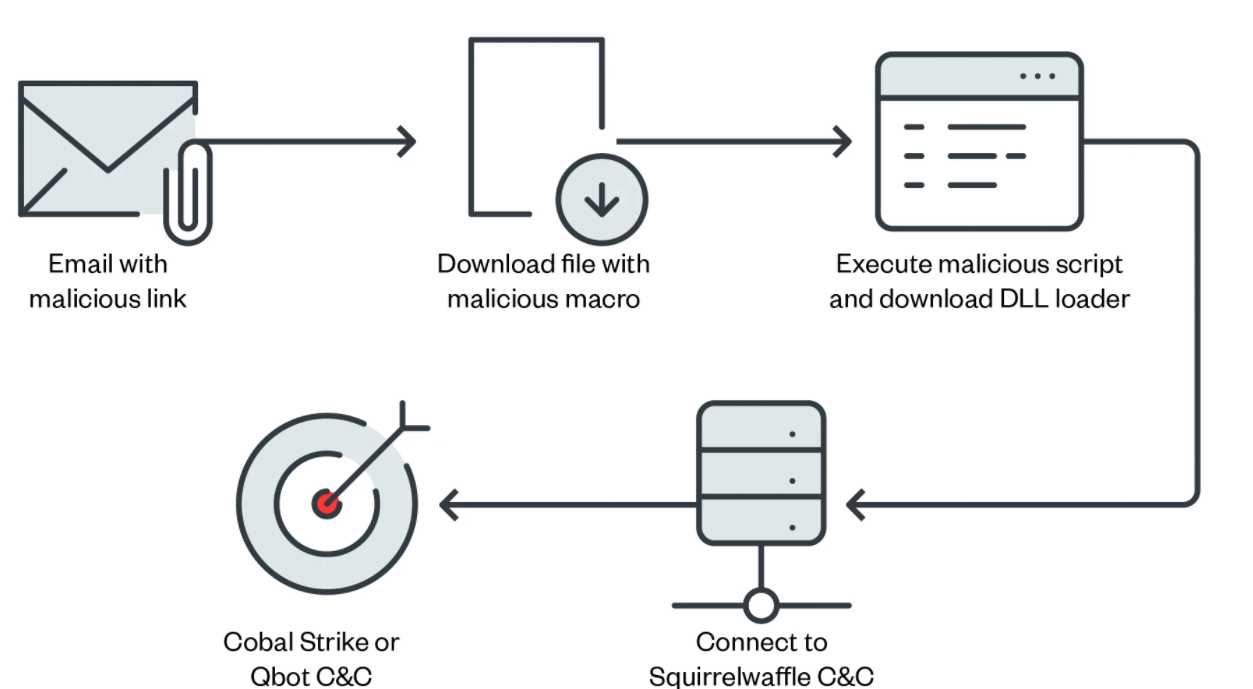

I cyber criminali di TR sono specializzati nella diffusione via email di numerosi malware e, in questi ultimi mesi, stanno utilizzando intensivamente Squirrelwaffle.

Si tratta di un loader, cioè di un impianto che viene utilizzato dai pirati per “mettere un piede” nella rete che vogliono colpire e distribuire ulteriori malware.

I vettori di attacco utilizzato dai pirati, come spiegato in una ricerca di Cisco Talos, sono solitamente documenti allegati a messaggi email o link malevoli incorporati nel messaggio di posta stesso.

La novità evidenziata da Trend Micro, però, è il fatto che i pirati informatici stiano utilizzando le vulnerabilità di Exchange Server (ProxyLogon e ProxyShell) per veicolare le email in modo da ottenere un vantaggio strategico nell’attacco.

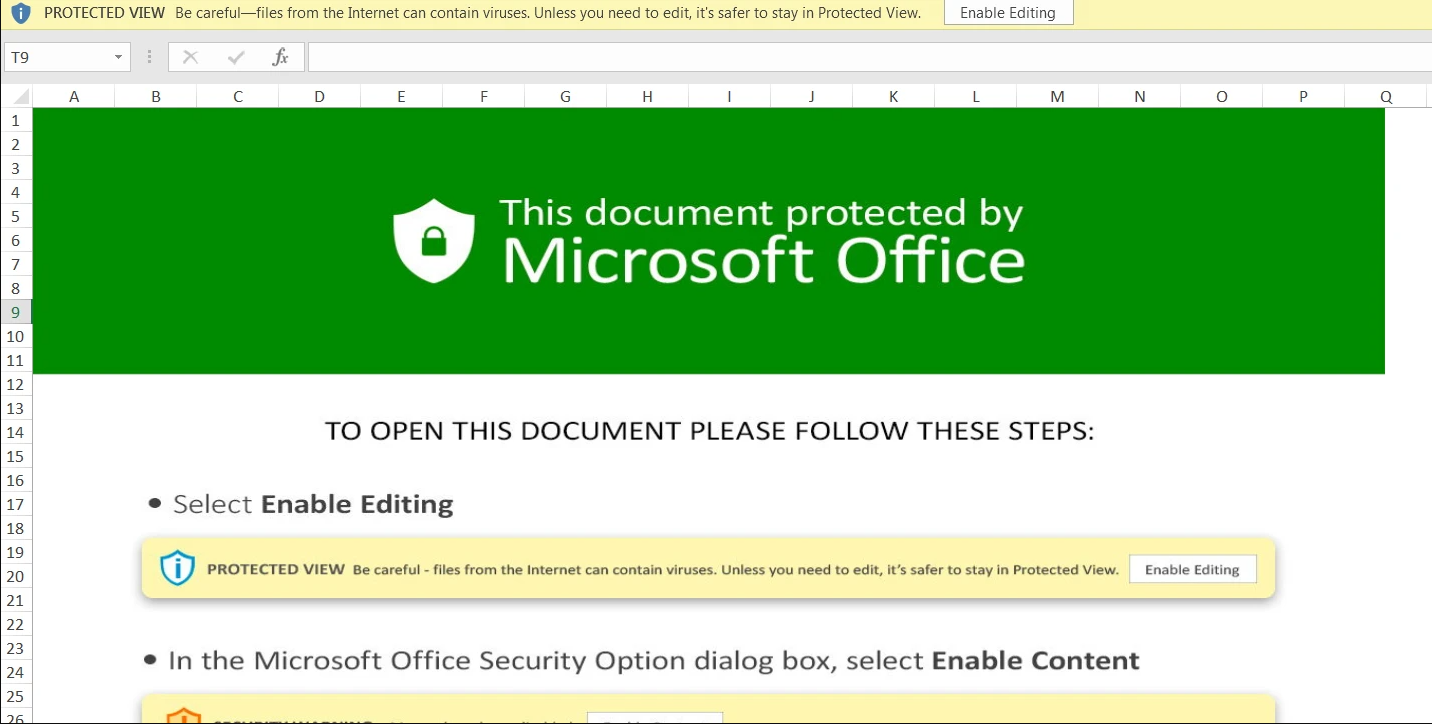

La tattica utilizzata, in pratica, prevede l’uso di Exchange per inviare i messaggi malevoli dall’interno della rete, facendo in modo che appaiano come risposte a un messaggio inviato precedentemente dalla vittima.

Inserendosi in un thread esistente, i cyber criminali sperano di indurre i destinatari dei messaggi ad abbassare le difese e a superare la normale diffidenza che orami qualsiasi persona ha nei confronti di allegati e link che provengono da sconosciuti.

Un trucchetto che ha ottime probabilità di funzionare e che rende ancora più urgente la necessità di correggere le vulnerabilità (CVE-2021-26855, CVE-2021-34473 e CVE-2021-34523) che ne consentono l’utilizzo.

Articoli correlati

-

Strategia cybersecurity USA verso un...

Strategia cybersecurity USA verso un...Apr 03, 2026 0

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

Altro in questa categoria

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

-

APT28 colpisce i router per dirottare...

APT28 colpisce i router per dirottare...Apr 07, 2026 0

-

Proxy residenziali: quando la...

Proxy residenziali: quando la...Apr 02, 2026 0

-

Vertex AI e il rischio dei “double...

Vertex AI e il rischio dei “double...Apr 01, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha...