Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Cobalt Strike tra gli strumenti preferiti dei pirati informatici

Giu 29, 2021 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario 0

Il tool, normalmente utilizzato per eseguire penetration test in sede di security assessment, viene usato sempre più spesso dai cyber criminali per i loro attacchi.

Sempre meno malware e sempre più strumenti di hacking “rubati” agli esperti di sicurezza: l’evoluazione delle tecniche di attacco dei pirati informatici seguono una linea precisa che punta a ridurre le probabilità di essere individuati con i tradizionali strumenti di protezione.

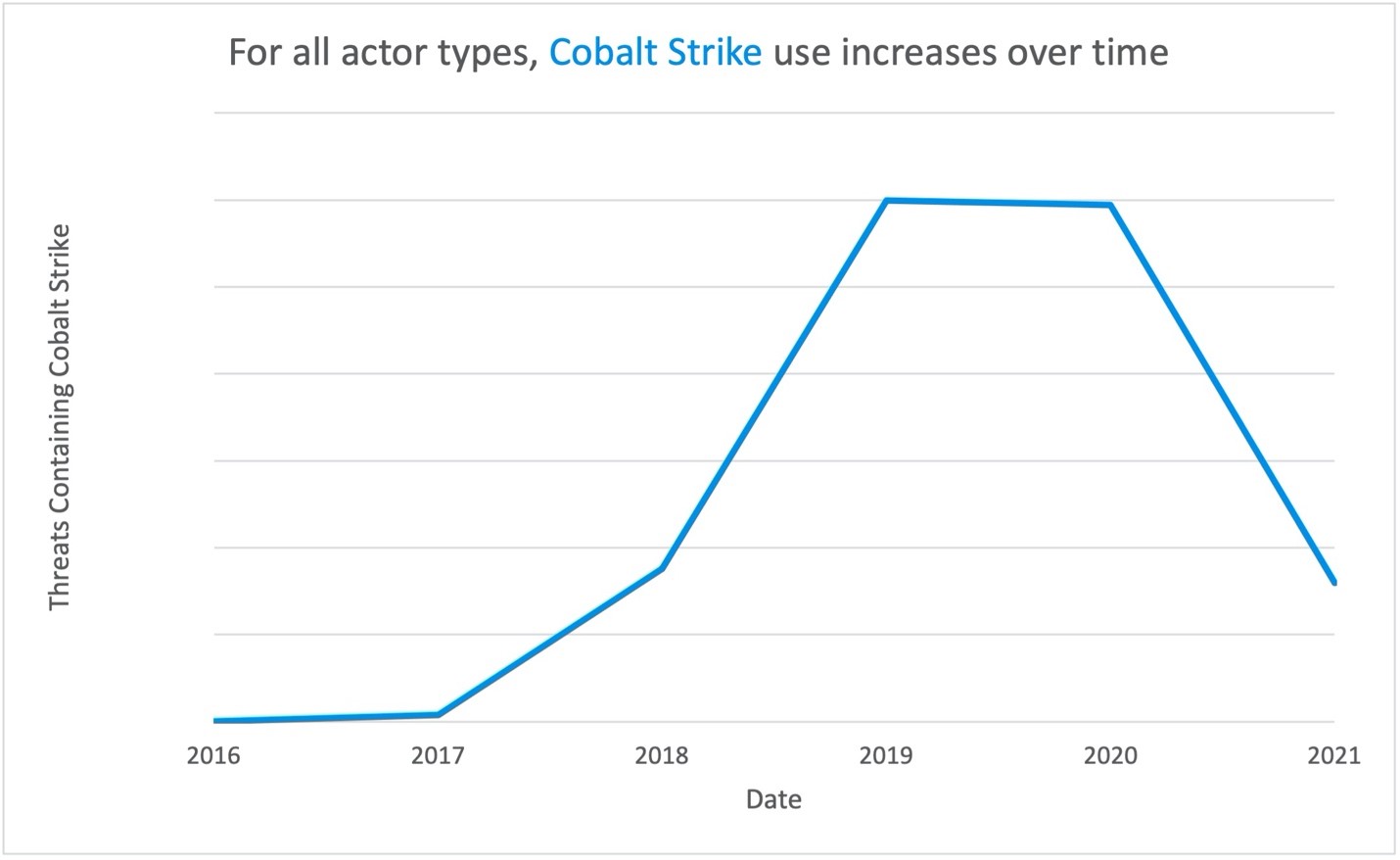

A confermarlo è una ricerca di Proofpoint, che ha acceso i riflettori sulla crescita nell’impiego “improprio” di Cobalt Strike, uno strumento utilizzato dagli esperti di sicurezza per verificare il livello di sicurezza delle infrastrutture IT.

La ricerca, disponibile sulla pagina Internet della società di sicurezza, mette in evidenza il fatto che gli attacchi portati con Cobalt Strike sono aumentati del 161% tra il 2019 e il 2020, con un calo nel 2021.

Lo strumento, nelle intenzioni, è pensato per verificare il livello di sicurezza della rete, ma i pirati informatici hanno trovato il modo di utilizzarlo per esfiltrare i dati dal network compromesso aggirando i controlli.

Oltre alla possibilità di acquistare Cobalt Strike attraverso i canali ufficiali (una licenza ha il costo di 3.500 dollari, ma richiede una registrazione) i cyber criminali possono procurarsi versioni pirata del tool sul mercato nero. In questo caso, però, l’esborso è decisamente superiore e si aggira intorno ai 45.000 dollari.

Il tool viene utilizzato sia da cyber criminali “comuni”, sia dai più sofisticati gruppi APT (Advanced Persistent Threat) che operano per conto di governi e servizi segreti. I vantaggi che offre lo strumento, spiegano gli autori del report, sono numerosi.

Prima di tutto il fatto che Cobalt Strike agisce a livello di memoria, con la conseguente possibilità di evitare di lasciare tracce dopo l’attacco. La possibilità di personalizzarne le funzioni, inoltre, offre un vantaggio strategico rendendone l’individuazione più difficile da parte dei team di sicurezza.

Per quanto riguarda i gruppi APT, infine, i ricercatori sottolineano come la scelta di uno strumento “standard” consenta loro di rendere più difficile l’attribuzione degli attacchi, aspetto che per gli “hacker di stato” è tutt’altro che indifferente.

Dal punto di vista delle strategie di attacco, il tool viene spesso integrato all’interno di malware (come Ursnif) ma anche utilizzato direttamente attraverso exploit che ne avviano l’esecuzione.

Articoli correlati

-

Criminali abusano dei servizi di link...

Criminali abusano dei servizi di link...Ago 01, 2025 0

-

Spionaggio industriale: i gruppi cinesi...

Spionaggio industriale: i gruppi cinesi...Lug 29, 2025 0

-

Server Proofpoint usati per inviare...

Server Proofpoint usati per inviare...Ago 02, 2024 0

-

Scoperto ShadowSyndicate, un player del...

Scoperto ShadowSyndicate, un player del...Set 29, 2023 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...