Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

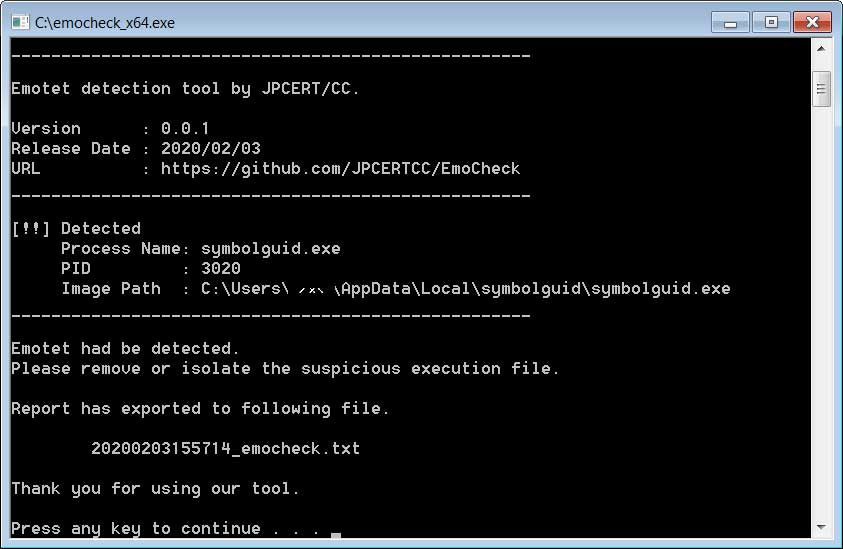

EmoCheck: ecco lo strumento per rilevare il malware Emotet

Feb 04, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, Prodotto, RSS, Tecnologia 0

Il CERT del Giappone ha messo a punto un software specifico che permette di verificare la presenza del trojan sul proprio computer.

Se il mondo fisico sta affrontando l’emergenza del Coronavirus, quello informatico sta facendo i conti con il ritorno in grande stile di Emotet, il trojan che nelle ultime settimane ha fatto parlare parecchio di sé e che si sta diffondendo con nuove tecniche e strategie.

Esattamente come accade nel mondo fisico, anche per contrastare le pandemie informatiche è necessario usare strumenti specifici. A fornirne uno, in questo caso specifico, è il CERT del Giappone. Si chiama EmoCheck e consente di scoprire se il proprio computer è stato colpito dal trojan.

EmoCheck può essere scaricato a questo indirizzo in due versioni: una per sistemi a 32 bit, una per quelli a 64 bit. Se il tool individua il malware, il suggerimento è di utilizzare Gestione Attività per bloccarne i processi ed eseguire immediatamente una scansione con un software antivirus per individuare la presenza di eventuali ulteriori malware presenti sul computer.

Come abbiamo spiegato in passato, gli autori del trojan Emotet sono considerati tra i più pericolosi in circolazione e, dopo un periodo di inattività, sono tornati a far sentire la loro presenza.

Le attività del gruppo di cyber-criminali è ripreso, in particolare, nell’ottobre del 2018. In quella data, infatti, la botnet sembra essersi “risvegliata” e ha cominciato a raccogliere email dai computer infetti.

L’obiettivo di quell’attività si è scoperto in seguito: i pirati informatici, infatti, hanno usato le email raccolte per inviare messaggi che sembravano risposte a una conversazione avviata, ma che avevano il solo scopo di diffondere ulteriormente il malware.

In seguito, e più precisamente nell’agosto 2019, gli esperti di sicurezza hanno segnalato una ripresa di attività della struttura di server Command and Control collegati alla botnet.

Le prime conseguenze del ritorno in grande stile del gruppo di cyber-criminali si sono viste a dicembre, quando il malware di ha colpito i sistemi della municipalità Francoforte, diffondendo in seguito un ransomware che ha messo K.O. i sistemi per giorni.

Nel 2020, le attività dei pirati sembrano essersi intensificate e i report riguardanti nuove campagne di diffusione del malware si sono moltiplicati.

Insomma: ci troviamo di fronte a un attacco in grande stile, reso ancora più pericoloso dalla presenza di una botnet gigantesca, che mette a disposizione dei pirati informatici strumenti formidabili per portare ulteriori attacchi.

La strategia scelta dagli esperti di sicurezza Giapponesi, in quest’ottica, ha una logica ineccepibile: ridurre le dimensioni della botnet per diminuire il potenziale offensivo di Emotet. L’idea, in pratica, è quella di avviare una campagna di “pulizia” per individuare i PC infetti e rimuovere il malware.

Articoli correlati

-

CERT-AGID: ecco le campagne malevole...

CERT-AGID: ecco le campagne malevole...Dic 19, 2023 0

-

Emotet e Lokibot non mollano, e nascono...

Emotet e Lokibot non mollano, e nascono...Ago 04, 2023 0

-

Emotet in costante crescita dalla...

Emotet in costante crescita dalla...Mar 09, 2022 0

-

14 fabbriche Toyota chiuse dopo...

14 fabbriche Toyota chiuse dopo...Mar 01, 2022 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...