Aggiornamenti recenti Giugno 30th, 2025 12:22 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una vulnerabilità di Open VSX Registry mette in pericolo milioni di sviluppatori

- Le stampanti multifunzione sono piene di bug! Uno espone la password di admin e Brother fa il record

- L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

- Windows 10: ancora un anno di aggiornamenti (quasi) gratis

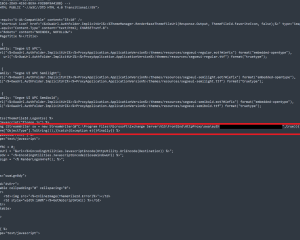

- Attacchi silenziosi ai server Exchange: keylogger in JavaScript rubano credenziali dalle pagine di login

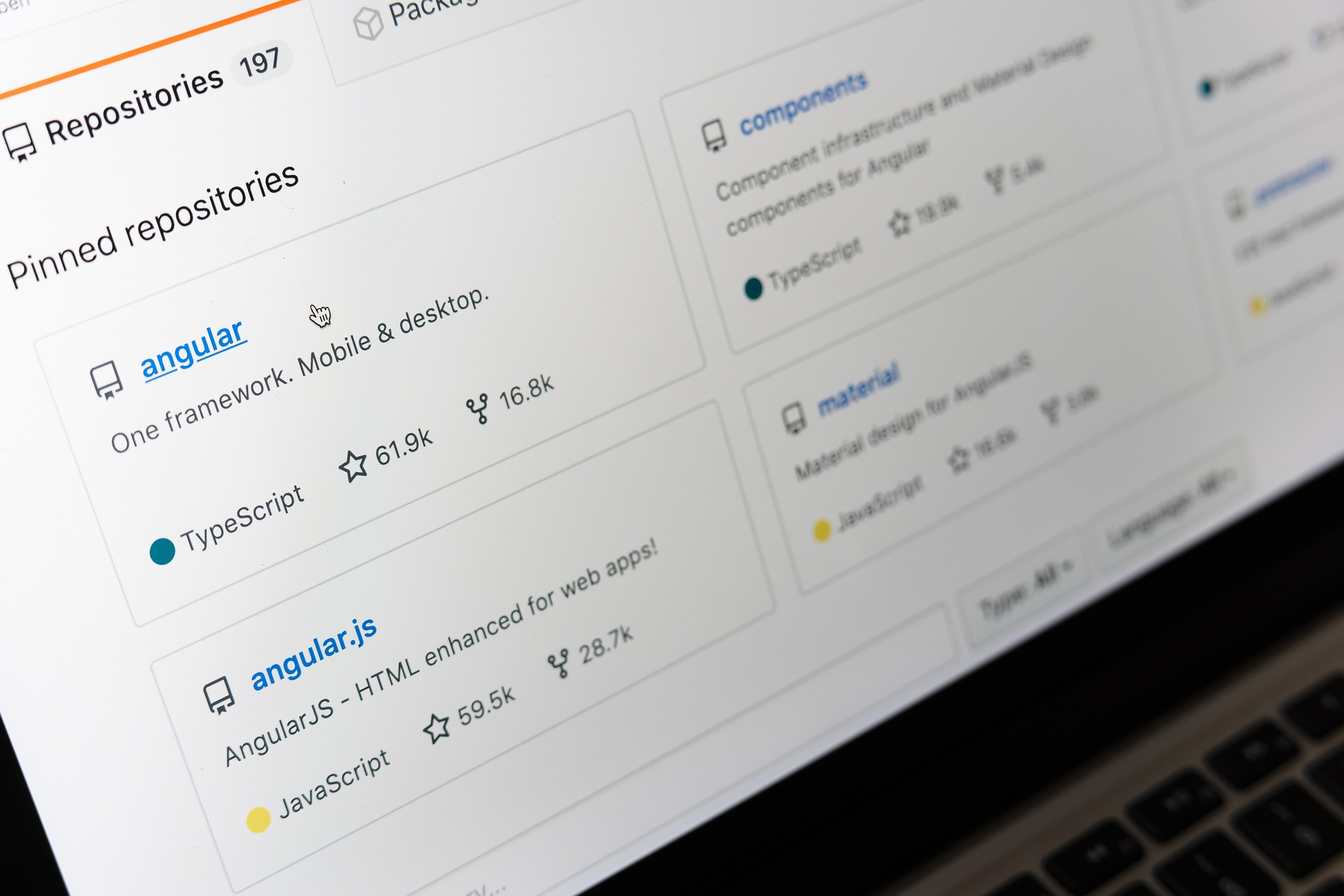

Su GitHub ci sono più di 100.000 repository malevoli

Mar 01, 2024 Marina Londei Attacchi, Minacce, News, Phishing, RSS 0

I ricercatori di Apiiro, fornitore di soluzioni unificate di sicurezza, hanno individuato l’espansione di una campagna di repository confusion che finora ha impattato migliaia di repo GitHub. La campagna, cominciata a metà dello scorso anno, ha avuto un picco negli ultimi mesi.

Negli attacchi di repository confusion gli attaccanti mirano a far scaricare alle vittime il proprio codice infetto invece di quello reale. Generalmente gli attaccanti clonano il repo target, lo infettano con payload di malware e lo caricano su GitHub con lo stesso nome. Per aumentare le possibilità di download, effettuano centinaia di fork e poi promuovono il repository sul web, usando forum e chat di sviluppatori.

Dopo che i developer hanno scaricato il repository, il payload nascosto installa il malware che raccoglie credenziali di login da diverse applicazioni, password e cookie del browser, oltre ad altri dati sensibili, e li invia al server C2 degli attaccanti.

Molti dei repository malevoli sono stati rimossi da GitHub per via delle centinaia di fork, ma molti altri sono riusciti a eludere i controlli della piattaforma. I ricercatori spiegano che la campagna avviene su larga scala, quindi il numero di repository ancora online si aggira intorno alle centinaia di migliaia; considerando anche i repo rimossi, si parla di milioni di applicazioni malevole. Non solo: vista l’ampia portata degli attacchi, essi generano una sorta di rete di “ingegneria sociale di secondo ordine” nel momento in cui gli sviluppatori condividono i repo dannosi senza sapere che contengono malware.

Pixabay

La tecnica di repository confusion su GitHub ha diversi vantaggi: in primis, la piattaforma ospita talmente tanti repo che, nonostante le istanze malevole siano molte, queste rappresentano comunque una porzione insignificante del totale ed è quindi difficile individuarle; inoltre, in questa campagna non vengono sfruttati i package manager, e ciò rende più complesso riconoscere i repo malevoli; infine, poiché i repository colpiti sono poco conosciuti e utilizzati solo da una nicchia di sviluppatori, è più semplice trarre in inganno gli utenti.

“GitHub è stata avvisata del problema e la maggior parte dei repository malevoli sono stati eliminati” scrivono i ricercatori, “ma la campagna continua e gli attacchi che tentano di iniettare codice malevolo nella supply chain stanno diventando sempre più diffusi“.

Oltre a chiedere agli sviluppatori di controllare attentamente i repository che stanno scaricando, Apiiro consiglia alle organizzazioni di implementare soluzioni per il monitoraggio del codice, sfruttando tecniche di analisi basate su IA per individuare porzioni di codice sospette.

Articoli correlati

-

Cybercriminali russi aggirano...

Cybercriminali russi aggirano...Giu 23, 2025 0

-

Malware dentro il malware: trovate...

Malware dentro il malware: trovate...Giu 04, 2025 0

-

PDF pericolosi: il 22% degli attacchi...

PDF pericolosi: il 22% degli attacchi...Apr 07, 2025 0

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

Altro in questa categoria

-

Una vulnerabilità di Open VSX Registry...

Una vulnerabilità di Open VSX Registry...Giu 30, 2025 0

-

Le stampanti multifunzione sono piene...

Le stampanti multifunzione sono piene...Giu 27, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

-

Windows 10: ancora un anno di...

Windows 10: ancora un anno di...Giu 25, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e... -

Acronis: l’italia traina la crescita MSP

Acronis: l’italia traina la crescita MSPMag 27, 2025 0

Nel corso del “TRU Security Day 2025” di... -

Akamai individua “BadSuccessor” per...

Akamai individua “BadSuccessor” per...Mag 26, 2025 0

I ricercatori di Akamai hanno individuato di recente...

Minacce recenti

L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

Prompt injection indiretta, Google migliora la sua strategia di sicurezza a più livelli per l’IA

Cybercriminali russi aggirano l’MFA di Gmail con una campagna di phishing sofisticata

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Una vulnerabilità di Open VSX Registry mette in pericolo...

Una vulnerabilità di Open VSX Registry mette in pericolo...Giu 30, 2025 0

I ricercatori di Koi Security hanno individuato una... -

Le stampanti multifunzione sono piene di bug! Uno espone la...

Le stampanti multifunzione sono piene di bug! Uno espone la...Giu 27, 2025 0

Durante un processo di analisi di vulnerabilità zero-day,... -

L’Iran lancia un attacco di spear-phishing contro...

L’Iran lancia un attacco di spear-phishing contro...Giu 26, 2025 0

I ricercatori di Check Point Research hanno individuato una... -

Windows 10: ancora un anno di aggiornamenti (quasi) gratis

Windows 10: ancora un anno di aggiornamenti (quasi) gratisGiu 25, 2025 0

Il 14 ottobre il supporto tecnico e di sicurezza per... -

Attacchi silenziosi ai server Exchange: keylogger in...

Attacchi silenziosi ai server Exchange: keylogger in...Giu 24, 2025 0

Una nuova campagna mirata ai server Microsoft Exchange...