Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Il 12% dei siti di ecommerce espone backup privati

Feb 10, 2023 Dario Orlandi Approfondimenti, Attacchi, In evidenza, RSS, Vulnerabilità 0

Sansec ha pubblicato una nuova analisi in cui ha mostrato come un negozio online su nove esponga involontariamente backup privati: un errore che potrebbe avere conseguenze molto gravi, perché i backup contengono password e altre informazioni sensibili.

Proprio attraverso questi file, i criminali informatici sono già riusciti in varie occasioni a prendere il controllo dei siti, intercettare i pagamenti o semplicemente estorcere denaro ai proprietari.

Sansec ha preso in esame oltre 2000 negozi online di varie dimensioni, e in 250 casi i ricercatori hanno trovato archivi (come file Zip, Sql e Tar) nella cartella Web pubblica senza restrizioni di accesso. Questi backup contengono password di database, Url privati per l’accesso a pagine di amministrazione, chiavi API e dati completi dei clienti.

Una facile preda

La scoperta di backup pubblici non protetti può essere molto semplice per un utente malintenzionato abbastanza competente, che può impostate attacchi automatizzati per testare migliaia di possibili denominazioni e percorsi per i backup.

Sansec ha trovato centinaia di siti che espongono file di backup (Fonte: Sansec)

Questi attacchi possono continuare indefinitamente fino a quando non viene trovato un risultato valido; se un utente malintenzionato riuscisse a scaricare un backup privato, potrebbe essere in grado di ottenere informazioni molto preziose sensibili, come password di database, Url di amministratore segreto e dati dei clienti.

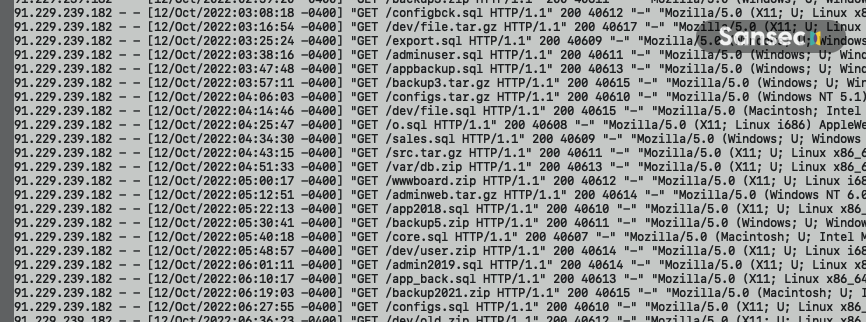

La ricerca di Sansec ha rilevato diversi pattern di attacco già in azione, provenienti da molti Ip di origine; questo suggerisce che vulnerabilità di questo genere siano ben note alla criminalità informatica e qualcuno le stia già sfruttando.

Proprio per questo è fondamentale che le organizzazioni adottino misure per proteggere i propri backup e prevenire eventuali perdite di dati o accessi non autorizzati.

È quindi essenziale verificare se le impostazioni del proprio store prevedono che i backup siano salvati all’interno di cartelle accessibili via Web. Per tutti i file eventualmente trovati, bisogna poi verificare se i permessi assegnati loro li rendono effettivamente scaricabili tramite una richiesta via browser.

Un attacco brute force cerca di individuare backup accessibili da remoto (Fonte: Sansec)

Correre ai ripari

Se i backup sono esposti da tempo, bisogna inoltre analizzare la configurazione del sito alla ricerca di eventuali segni di compromissione: Sansec suggerisce di controllare i file di registro del server Web per verificare se il backup è stato scaricato, controllare se sono stati aggiunti eventuali account amministratore.

Bisogna poi modificare tutte le password, in particolare quelle degli account amministratore, gli accessi Ssh/Ftp e le password del database, e attivare se disponibile l’autenticazione a due fattori per tutti gli utenti.

È anche importante verificare che il sito non esponga nessun pannello di amministrazione remoto, come phpMyAdmin o Adminer. Sansec suggerisce anche di utilizzare il suo scanner di sicurezza backend eComscan, sviluppato proprio per accelerare questo tipo di indagini.

Per evitare problemi analoghi in futuro, Sansec suggerisce l’utilizzo di un file system in sola lettura che non consenta la creazione di file ad hoc; questa tecnologia è presente nella piattaforma Adobe Commerce, ma se si usa un altro provider potrebbe invece non essere disponibile.

È comunque consigliabile utilizzare altre soluzioni di backup, che non prevedano la creazione di file accessibile da remoto; inoltre, si può configurare il server Web per limitare l’accesso ad alcune tipologie di file, come per esempio Zip, Gz, Tgz, Tar E Sql.

Restrizioni di accesso possono essere aggiunte al file htaccess (per il server Apache) o alla configurazione principale di Nginx.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

OpenSSL ha fixato 12 vulnerabilità...

OpenSSL ha fixato 12 vulnerabilità...Gen 29, 2026 0

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

-

Una vulnerabilità di ASUS Live Update...

Una vulnerabilità di ASUS Live Update...Dic 19, 2025 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...