Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Google ha rilasciato regole Yara per individuare Cobalt Strike

Nov 25, 2022 Dario Orlandi Attacchi, Intrusione, Minacce, News 0

Attraverso il suo Cloud Threat Intelligence team, ha portato un contributo significativo alla protezione contro gli attacchi basati su Cobalt Strike.

I ricercatori hanno infatti distribuito con la formula open source un set di 165 regole Yara e la relativa collezione VirusTotal per individuare i componenti e le versioni di Cobalt Strike eventualmente presenti e attivi nella rete.

Greg Sinclair, Security Engineer del team Google Cloud Threat Intelligence, ha dichiarato: “Abbiamo deciso che rilevare la versione esatta di Cobalt Strike era un elemento importante per determinare la legittimità del suo uso da parte di attori non malintenzionati”.

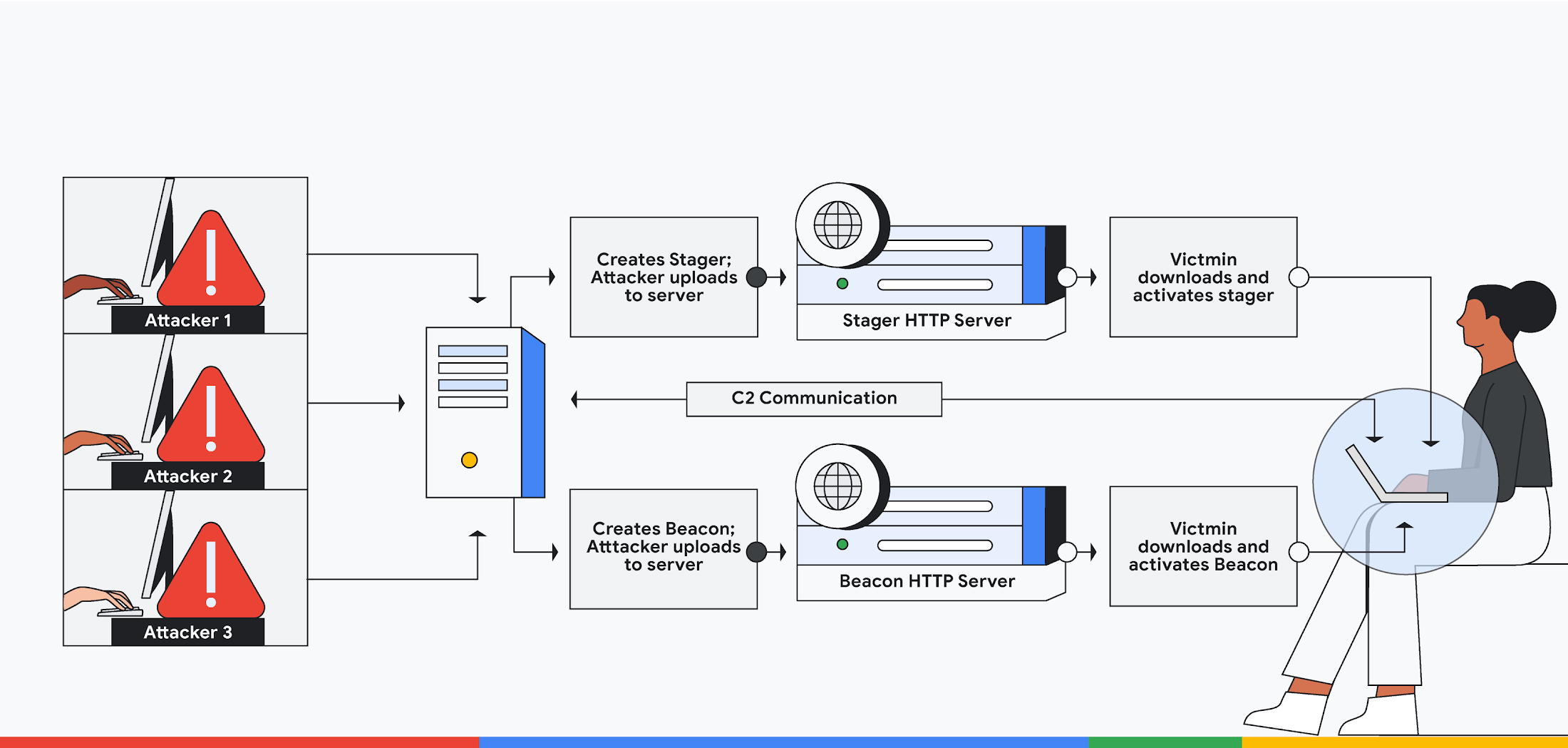

Il modello dell’infrastruttura di Cobalt Strike (Fonte: Google)

L’importanza della versione

Le nuove regole, infatti, rendono molto più semplice l’individuazione di eventuali attività pericolose: riconoscere le versioni non aggiornate di Cobalt Strike (spesso ottenute per canali non ufficiali) è molto utile per distinguere tra le operazioni legittime e gli attacchi.

Come ha sottolineato Google, nella maggior parte dei casi le versioni non ufficiali di Cobalt Strike rimangono indietro di almeno una release rispetto a quelle legittime, e questo ha consentito di raccogliere moltissime informazioni utili alla costruzione di regole di rilevamento estremamente accurate.

Sinclair ha aggiunto: “Il nostro obiettivo era quello di effettuare rilevamenti molto precisi per consentire di individuare la versione esatta di particolari componenti Cobalt Strike. Quando possibile, abbiamo creato firme per rilevare versioni specifiche di ciascun componente”.

Google ha anche reso disponibile anche un set di firme di rilevamento per Sliver, un framework di emulazione legittimo e open source progettato per i test di sicurezza, che è stato utilizzato anche da attori malintenzionati come alternativa a Cobalt Strike.

Articoli correlati

-

Il malware che ruba password e ambienti...

Il malware che ruba password e ambienti...Feb 17, 2026 0

-

Lummastealer risorge dalle ceneri:...

Lummastealer risorge dalle ceneri:...Feb 11, 2026 0

-

Un bug zero-day di Oracle E-Business...

Un bug zero-day di Oracle E-Business...Ott 10, 2025 0

-

Google e la privacy: sanzione...

Google e la privacy: sanzione...Set 10, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...