Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Black Basta ora attacca le aziende statunitensi con Qakbot

Nov 24, 2022 Dario Orlandi Attacchi, Intrusione, Malware, Minacce, News, Phishing 0

Il Cybereason Global Soc ha emesso un threat alert dopo aver effettuato un’accurata indagine per studiare le infezioni Qakbot riscontrate presso i clienti.

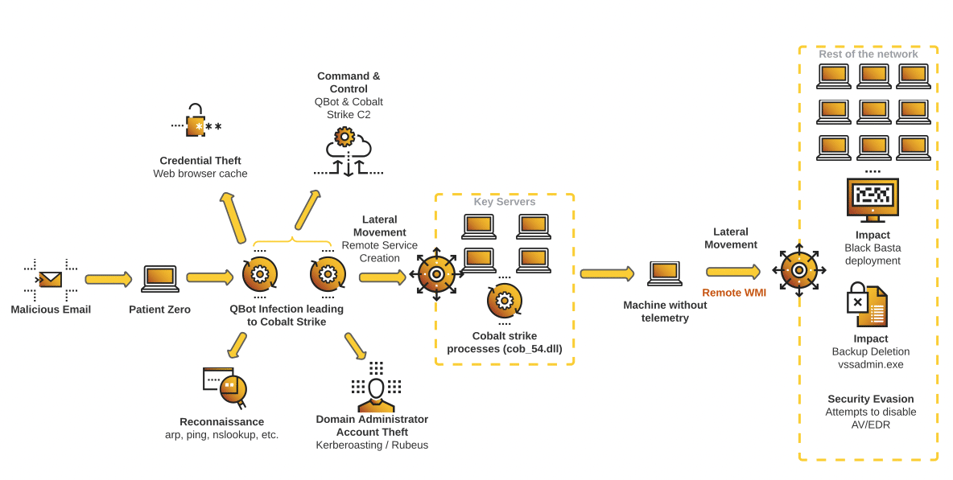

Obbiettivo di questa campagna, probabilmente orchestrata dal gruppo Black Basta, sono principalmente aziende statunitensi che vengono colpite innanzi tutto utilizzando il trojan Qakbot, che crea un primo punto di accesso al computer.

Black Basta è un gruppo ransomware individuato per la prima volta nell’aprile 2022, autore di attacchi ransomware e attivo principalmente negli Stati Uniti, Canada, Regno Unito, Australia e Nuova Zelanda.

Questo gruppo utilizza tattiche di doppia estorsione: dopo aver rubato i dati alle vittime utilizzano queste informazioni per una vera e propria estorsione, minacciando di renderle pubbliche se non si paga un riscatto.

Qakbot è un trojan già noto utilizzato in genere per rubare le credenziali bancarie, ma in questo caso gli attaccanti sfruttano la backdoor integrata per iniettare un payload aggiuntivo, ossia un ransomware.

Inoltre, in molti casi gli attaccanti hanno anche disabilitato i servizi Dns, estromettendo il computer dalla rete e quindi rendendo più complesso il ripristino.

Lo schema dell’attacco tramite Qakbot (Fonte: Cybereason)

Veloce e aggressivo

Tra le motivazioni che hanno spinto i ricercatori di Cybereason a redigere un bollettino di allerta, si segnalano l’estrema rapidità con cui l’attacco ha luogo: gli attaccanti riescono a ottenere i privilegi di amministratore di dominio in meno di due ore, e passano all’iniezione del malware nel giro di 12 ore.

Obbiettivo della campagna sono attualmente aziende statunitensi, colpite in maniera massiccia e veloce: nelle ultime due settimane, infatti, Cybereason ha individuato oltre 10 clienti interessati a questo attacco.

Gli analisti hanno rilevato l’attacco a partire dallo scorso 14 novembre, veicolato tramite un’email di phishing che conteneva collegamenti Url malevoli.

Gli attaccanti hanno anche sfruttato Cobalt Strike per ottenere l’accesso al controller del dominio, dopodiché l’attacco ha disabilitato i meccanismi di sicurezza e isolato le macchine dalla rete tramite la disabilitazione del Dns.

Articoli correlati

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...