Aggiornamenti recenti Luglio 14th, 2025 4:57 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- eSIM: una vulnerabilità introdotta da Kigen consente di installare applet malevoli

- CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing contro utenti SPID

- Vulnerabilità in BlueSDK, milioni di veicoli a rischio di attacco

- Un attacco informatico colpisce Call of Duty: WWII su PC: giocatori compromessi

- Un gruppo APT statunitense ha attaccato industrie cinesi

MoonBounce: il nuovo malware del gruppo APT41 infetta UEFI

Gen 20, 2022 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario, Tecnologia 0

Gli hacker, considerati vicini al governo di Pechino, hanno messo a punto un complesso “impianto” che opera a livello di UEFI per evitare il rilevamento.

Sempre più professionali, sempre più difficili da individuare. I gruppi APT (Advanced Persistent Threat) al soldo del governo cinese rappresentano ormai un vero incubo per gli esperti di sicurezza.

A confermare la crescita delle minacce provenienti da Pechino è Kaspersky, che in un report pubblicato sul suo blog descrive in dettaglio le caratteristiche del nuovo malware sviluppato dai pirati informatici del gruppo APT41.

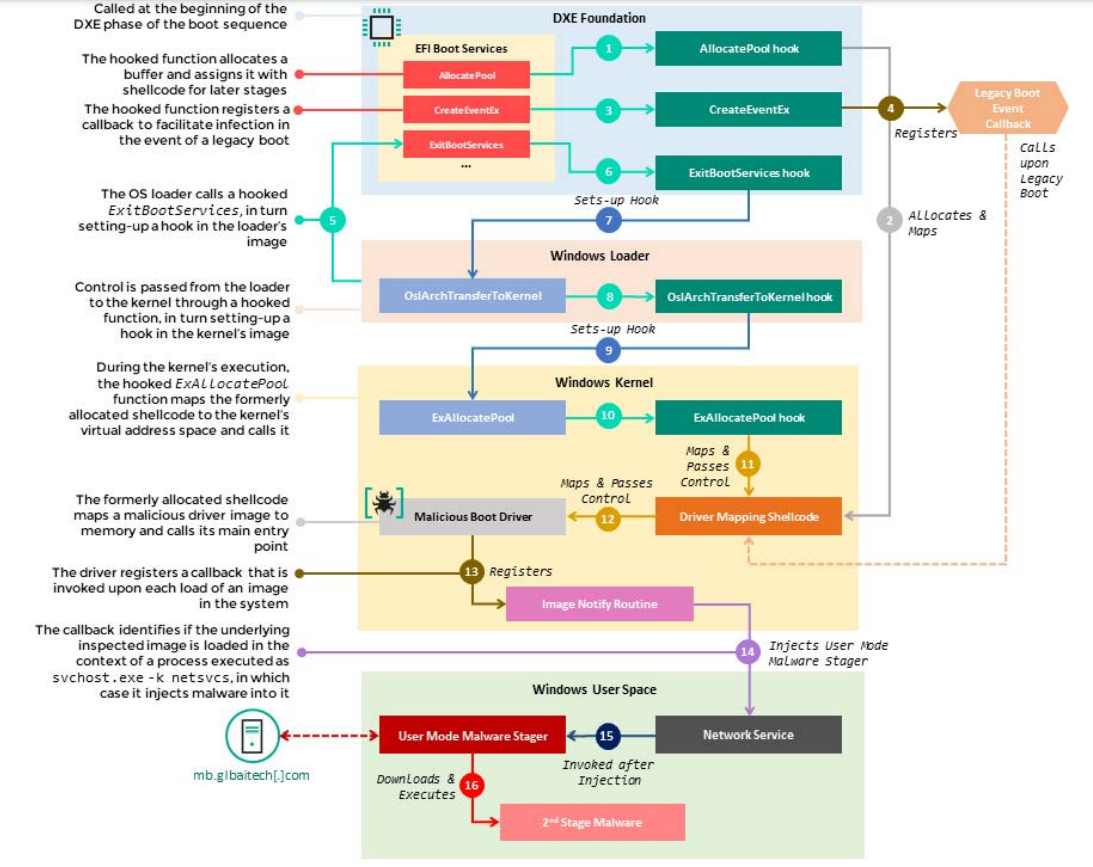

Battezzato con il nome di MoonBounce, il nuovo “impianto” utilizzato dagli hacker di stato sfrutta una tecnica di infezione basata su una “catena” che parte all’avvio della macchina compromessa, all’interno delle funzioni EFI_BOOT_SERVICES.

La sequenza di operazioni eseguite in fase di infezione, come si può dedurre dallo schema riprodotto qui sotto, è estremamente complessa e ha come obiettivo quello di operare a livello del kernel di Windows per impedire il rilevamento del malware.

In realtà, MoonBounce sfrutta ampiamente un driver malevolo che inietta un malware attivo in modalità utente all’interno di un processo svchost.exe, con lo scopo principale di ottenere una connessione a Internet. Il “cuore” dell’impianto, però, sfrutta un bootkit a livello UEFI che lo rende pressoché invisibile ai software antivirus.

Peggio ancora, il file all’origine dell’infezione viene memorizzato direttamente nella memoria flash SPI della scheda madre. Risultato: per rimuovere il malware non è sufficiente nemmeno la sostituzione del disco fisso.

Stando a quanto riportano gli autori del report, MoonBounce sarebbe stato individuato in un singolo caso, ma il legame con il gruppo APT41 sarebbe confermato.

D’altra parte, APT41 ha caratteristiche estremamente particolari e si è da sempre distinto per l’uso di tecniche estremamente raffinate e di repentini cambi di strategia. Nello scorso marzo, per esempio, i pirati informatici hanno portato un insolito attacco su larga scala nei confronti di aziende e organizzazioni internazionali.

L’imprevedibilità del gruppo APT41 è legata alla sua natura di contractor, piuttosto inusuale tra i gruppi hacker legati al governo di Pechino.

Articoli correlati

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

-

Anche Viasat vittima del...

Anche Viasat vittima del...Giu 20, 2025 0

-

Trovati dispositivi non autorizzati...

Trovati dispositivi non autorizzati...Mag 16, 2025 0

-

Sul dark web ci sono oltre 2 milioni di...

Sul dark web ci sono oltre 2 milioni di...Mar 04, 2025 0

Altro in questa categoria

-

eSIM: una vulnerabilità introdotta da...

eSIM: una vulnerabilità introdotta da...Lug 14, 2025 0

-

CERT-AGID 5 – 11 luglio: sei nuove...

CERT-AGID 5 – 11 luglio: sei nuove...Lug 14, 2025 0

-

Vulnerabilità in BlueSDK, milioni di...

Vulnerabilità in BlueSDK, milioni di...Lug 11, 2025 0

-

Un attacco informatico colpisce Call of...

Un attacco informatico colpisce Call of...Lug 10, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e...

Minacce recenti

CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing contro utenti SPID

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di attacco

Un gruppo APT statunitense ha attaccato industrie cinesi

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

eSIM: una vulnerabilità introdotta da Kigen consente di...

eSIM: una vulnerabilità introdotta da Kigen consente di...Lug 14, 2025 0

I ricercatori di AG Security Research hanno individuato una... -

CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing...

CERT-AGID 5 – 11 luglio: sei nuove campagne di phishing...Lug 14, 2025 0

Nel corso di questa settimana, il CERT-AGID ha individuato... -

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di...

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di...Lug 11, 2025 0

I ricercatori di PCA Cybersecurity hanno individuato un set... -

Un attacco informatico colpisce Call of Duty: WWII su PC: ...

Un attacco informatico colpisce Call of Duty: WWII su PC: ...Lug 10, 2025 0

Una grave falla di sicurezza ha trasformato una sessione... -

Un gruppo APT statunitense ha attaccato industrie cinesi

Un gruppo APT statunitense ha attaccato industrie cinesiLug 10, 2025 0

Un nuovo gruppo APT entra nei radar dei ricercatori di...