Aggiornamenti recenti Marzo 18th, 2026 4:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrime finanziario

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

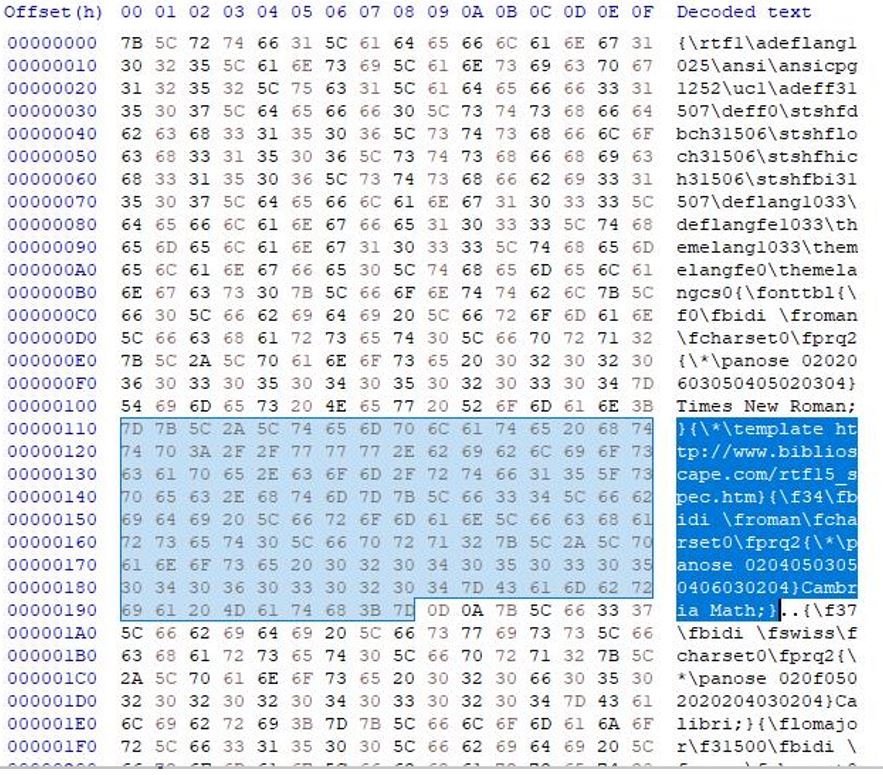

RTF Template Injection: ecco la nuova tecnica dei gruppi APT

Dic 06, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

Il formato per i documenti di testo si conferma come uno dei vettori di attacco preferiti dai pirati informatici. Come funziona la tecnica di attacco.

Non si tratta di una novità assoluta, ma l’RTF Template Injection rappresenta una strategia che i gruppi di hacker di stato legati a Russia, Cina e India stanno utilizzando con un certo successo per aggirare i sistemi di protezione delle loro vittime.

Come spiegano in un report pubblicato su Internet i ricercatori di Proofpoint, lo stratagemma utilizzato dai pirati è quello di usare le funzionalità dei modelli RTF per elaborare il contenuto del file e “trasformarlo” in una URL che avvia il download di un malware.

Non è la prima volta che i file in formato RTF finiscono sotto i riflettori a causa della “malleabilità” dei contenuti e della possibilità che i pirati informatici li utilizzino come vettore di attacco. Secondo gli autori del report, però, questa tecnica sarebbe più semplice da sfruttare rispetto ad altre garantendo, allo stesso tempo, una maggiore efficacia.

In particolare, l’uso di file RTF avrebbe preso piede a partire dalla primavera 2021, quando alcuni gruppi APT (Advanced Persistent Threat) come il team DoNot, che sarebbe stato il primo a utilizzarlo.

In seguito (l’ultimo caso è datato ottobre 2021) lo stratagemma sarebbe stato utilizzato dal gruppo Gamaredon, legato ai servizi segreti di Mosca.

Il caso che gli analisti hanno approfondito maggiormente, però, è quello degli attacchi condotti ai danni di organizzazioni malesi da parte di TA423, che ha consentito di mettere in evidenza anche le tecniche di ingegneria sociale sfruttate di pirati per aggirare i controlli di Word nei confronti dei documenti che contengono componenti attivi come quelli usati nella RTF Template Injection.

Nel dettaglio, il documento è stato “arricchito” da un messaggio apparentemente visualizzato dal software di videoscrittura (ma in realtà integrato nel documento) che invita a consentire l’esecuzione delle macro per superare un problema di compatibilità. Qualcosa di sicuramente già visto, che però mantiene un’indubbia efficacia.

Articoli correlati

-

C’è Sandworm dietro...

C’è Sandworm dietro...Gen 26, 2026 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

Altro in questa categoria

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

-

I sistemi multi-agent aggirano...

I sistemi multi-agent aggirano...Mar 13, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la