Aggiornamenti recenti Marzo 25th, 2026 2:50 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

Epic fail del gruppo BlackMatter: il ransomware ha una falla

Ott 27, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Gli esperti di Emsisoft hanno trovato il modo di decrittare i file codificati dal loro malware. Le vittime possono recuperare i dati senza pagare.

È la legge del contrappasso: se i pirati informatici sfruttano i bug per portare i loro attacchi, gli esperti di sicurezza usano i bug dei malware per disinnescare gli attacchi dei cyber criminali.

A sperimentare questa dura legge sono stati i membri di BlackMatter, gruppo di pirati informatici specializzati in attacchi ransomware.

Come si legge nel report pubblicato dai ricercatori della società di sicurezza, il ransomware utilizzato dai cyber criminali non era tecnicamente perfetto. In particolare, il malware conteneva un bug he ha permesso agli analisti di Emsisoft di realizzare un decrypter in grado di “liberare” i file presi in ostaggio dai pirati informatici.

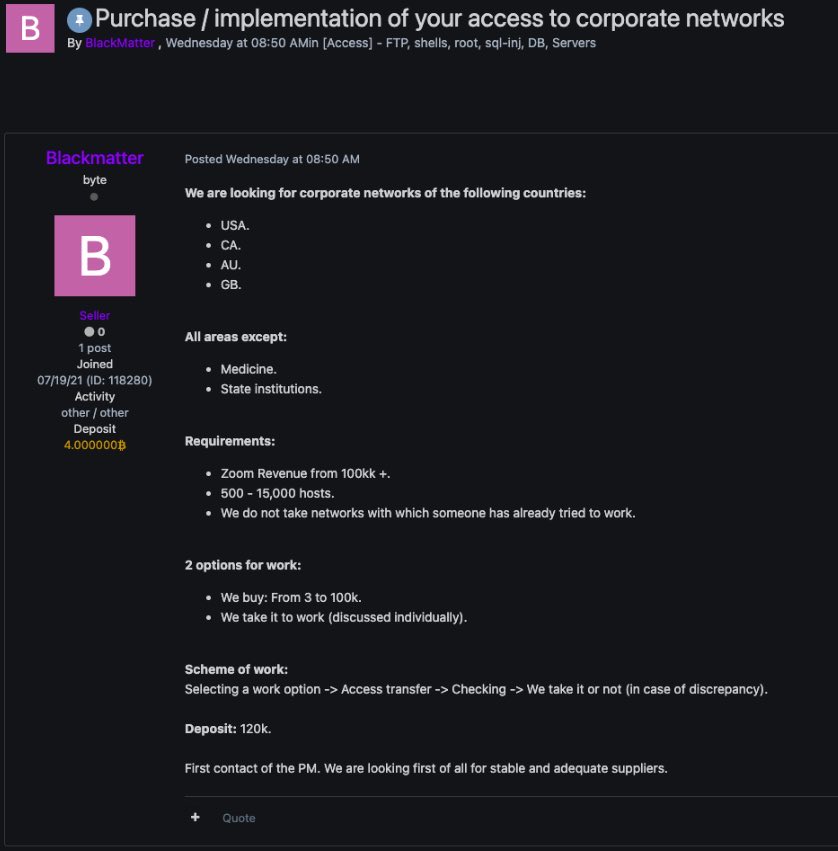

Un inciampo piuttosto imbarazzante per uno dei protagonisti del settore ransomware. BlackMatter,infatti, è un gruppo che sfrutta la formula del “ransomware as a service”, favorendo l’affiliazione di pirati informatici al gruppo per massimizzare il numero di attacchi.

Questo significa che i leder del gruppo devono rendere conto a un discreto numero di “partner” che hanno compromesso reti aziendali e sistemi iT usando il codice malevolo fornito da BlackMatter per prendere in ostaggio i file.

Ora si scopre che le vittime degli attacchi possono recuperare i loro dati senza dover pagare il riscatto o utilizzare il ripristino da backup.

Se stessimo parlando di un normale rapporto commerciale, sarebbe evidente che i leader di BlackMatter sarebbero responsabili per inadempienza. Trattandosi di un’attività criminale, è però piuttosto difficile che i “collaboratori” possano adire alle aule di tribunale.

Più probabile che la figuraccia abbia conseguenze sulla reputazione dei pirati informatici e gli faccia perdere appeal in questo particolarissimo settore.

Non è la prima volta che BlackMatter utilizza un ransomware con caratteristiche “deboli”: secondo gli autori del report, infatti, una situazione simile si era presentata nel gennaio 2012 e gli autori del ransomware avrebbero corretto la vulnerabilità immediatamente dopo. Ora, però, avrebbero ripetuto lo stesso errore.

Gli analisti che hanno scoperto la falla stanno comunicando i dettagli a un circuito selezionato di soggetti, che potranno aiutare le aziende colpite dal ransomware.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

DragonForce evolve in un...

DragonForce evolve in un...Nov 19, 2025 0

Altro in questa categoria

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità...