Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

MirrorBlast: il nuovo attacco sfrutta macro “invisibili”

Ott 18, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News 0

I cyber criminali usano file Excel con tecniche di offuscamento estremamente efficaci. Su VirusTotal nessun antivirus ha individuato il codice malevolo.

Sembra impossibile, ma all’alba del 2021 gli esperti di cyber security si trovano ancora ad avere a che fare con il problema macro. L’uso malevolo del codice utilizzato nei file di Microsoft Office, largamente diffuso nei primi anni del secolo, sembra vivere una “seconda giovinezza”.

L’allarme, questa volta, arriva con un report pubblicato su Internet dai ricercatori di Morphisec, che hanno individuato una nuova campagna di diffusione del malware MirrorBlast.

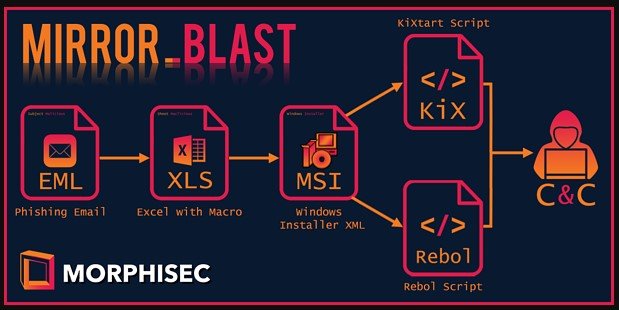

Come sottolineano gli autori della ricerca, la peculiarità nell’ondata di attacchi che prende di mira prevalentemente istituzioni finanziarie è il vettore utilizzato: un foglio di lavoro Excel in cui i pirati informatici hanno inserito codice macro che sembra sfuggire a ogni controllo da parte degli antivirus.

La strategia di attacco, spiegano dalle parti di Morphisec, prevede l’utilizzo di falsi siti OneDrive o SharePoint compromessi per sfruttare la condivisione di file come sistema di distribuzione, permettendo ai cyber criminali di aggirare i controlli in sandbox.

Il comando macro, che si attiva all’apertura del file e funziona solo con le versioni a 32 bit di Office, è pesantemente offuscato (zero rilevamenti su VirusTotal) e avvia uno script JScript che procede al download e installazione di un pacchetto MSI.

Al suo interno, sono presenti due varianti del malware. La prima è REBOL, la seconda è invece stata battezzata con il nome di KiXtart.

Entrambi i payload hanno caratteristiche simili e, una volta installati, cercano di esfiltrare verso il server Command and Control gestito dai pirati una serie di informazioni di base sulla macchina compromessa, come la versione del sistema operativo, l’architettura e i processi attivi.

Stando a quanto si legge nel report, queste due varianti rappresenterebbero solo il primo stadio dell’infezione, cui seguirebbe una seconda fase che i ricercatori non sono ancora riusciti a individuare.

Più certezze per quanto riguarda l’attribuzione, che secondo gli autori dello studio è da individuare in TA505, un gruppo di pirati informatici di lingua russa attivi almeno dal 2014.

Articoli correlati

-

Agent Tesla torna a diffondersi grazie...

Agent Tesla torna a diffondersi grazie...Dic 22, 2023 0

-

La firma dei documenti Office soffre di...

La firma dei documenti Office soffre di...Giu 14, 2023 0

-

Microsoft bloccherà gli add-ins di...

Microsoft bloccherà gli add-ins di...Gen 26, 2023 0

-

Allegati con macro meno usati dai

Allegati con macro meno usati daiLug 29, 2022 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...