Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Estorsione tramite un devastante attacco DDoS a VoIP.ms

Set 21, 2021 Marco Schiaffino Attacchi, In evidenza, News, RSS 0

I pirati informatici hanno preso di mira i server DNS per bloccare tutti i sistemi del servizio telefonico su Internet. Opera del famigerato gruppo REvil?

Il concetto di “ransomware” ha più declinazioni. Se la sua versione più conosciuta è quella che prevede la cifratura dei dati sui server, le varianti che prevedono la minaccia di rendere pubblici dati riservati ci hanno già insegnato che gli schemi estorsivi utilizzati dai cyber criminali possono mutare a seconda delle situazioni.

Il caso che ha coinvolto VoIP.ms, per esempio, ha sfruttato un classico attacco DDoS (Distributed Denial of Service) associato a una richiesta di riscatto rivolta alla società che fornisce servizi di comunicazione su Internet.

Come è stato annunciato su Twitter dalla stessa azienda, l’attacco è cominciato nel pomeriggio del 16 settembre e ha interessato tutte le infrastrutture di VoIP.ms, compresi i server DNS.

We’re aware of an issue that’s keeping our customers to properly reach our website, there’s a team actively working on the issue as we speak and we expect it is fixed shortly, thanks for your patience!

— VoIP.ms (@voipms) September 16, 2021

Le prime contromisure messe in campo dai responsabili della sicurezza, che hanno cercato di aggirare il blocco dei server DNS, non hanno sortito effetto.

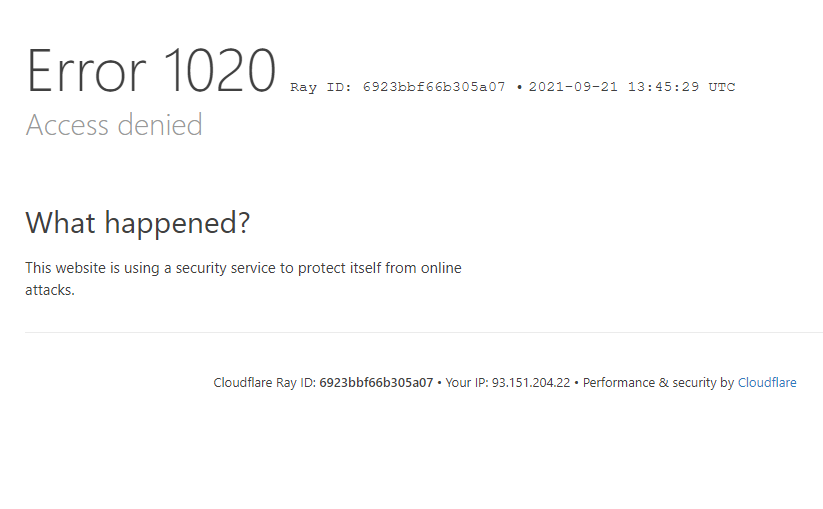

Le cose sembrano non essere migliorate o con il passare delle ore, visto che al momento in cui scriviamo il sito di VoIP.ms è ancora irraggiungibile a causa dei blocchi implementati da Cloudflare per arginare l’attacco.

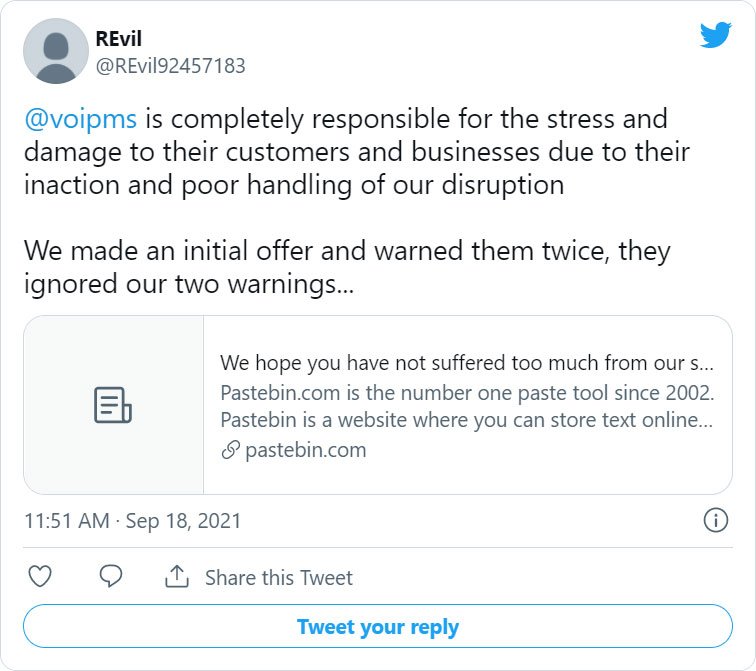

Autori del tentativo di estorsione, stando a un tweet comparso nella giornata di sabato, potrebbe essere il gruppo REvil, recentemente tornato in azione dopo un periodo di assenza dalle scene.

La stranezza riguarda il modus operandi della gang, che di solito utilizza i classici crypto-ransomware per i suoi attacchi e che, in questo caso, ha invece adottato l’insolito uso del DDoS.

Non solo: a differenza di quanto accade di solito con questo tipo di attacchi, i pirati sembrano essere riusciti a mettere in piedi un attacco in grado di perdurare per un periodo di tempo straordinario. La situazione, stando a un tweet di qualche ora fa, non sembra infatti essersi ancora sbloccata.

Articoli correlati

-

Impressionate! Un attacco DDoS da quasi...

Impressionate! Un attacco DDoS da quasi...Nov 18, 2025 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

Europa sotto attacco: aumentano le...

Europa sotto attacco: aumentano le...Mag 15, 2025 0

-

XorDDoS, il DDoS contro Linux evolve e...

XorDDoS, il DDoS contro Linux evolve e...Apr 18, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...