Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

EvilModel: il malware è nascosto nel modello AI

Lug 26, 2021 Marco Schiaffino In evidenza, News, RSS, Scenario 0

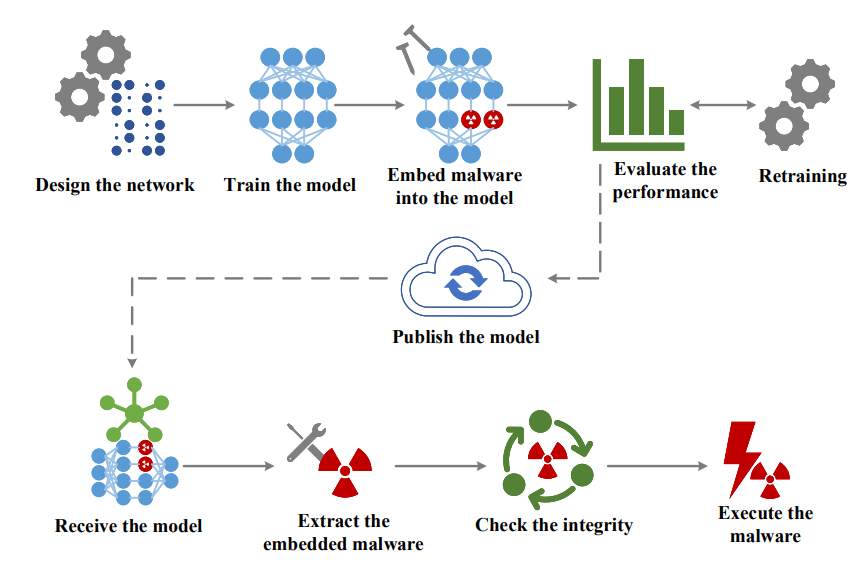

La ricerca dimostra come sia possibile inserire del codice malevolo in un modello di rete neurale per aggirare la scansione degli antivirus.

Riuscire a far passare inosservato un malware ai controlli dei software antivirus è il sogno di qualsiasi pirata informatico. Le tecniche di offuscamento utilizzate a questo scopo sono varie: dall’uso di archivi compressi alla crittografia.

Uno degli stratagemmi più suggestivi, però, è la steganografia, cioè l’inserimento del codice dannoso all’interno di un file apparentemente innocuo. I cyber criminali usano spesso a questo scopo le immagini bitmap o software di varia natura.

La tecnica, però, ha dei difetti che possono consentire alla potenziale vittima di subodorare il tranello. Nel caso dei software, infatti, l’aggiunta del codice porta a una modifica delle dimensioni complessive dell’eseguibile.

Nel caso delle immagini, invece, l’inserimento dei dati “estranei” provoca la comparsa di artefatti e il codice rimane comunque individuabile.

Il team di ricercatori composto da Zhi Wang, Chaoge Liu e Xiang Cui, ha individuato una tecnica che consente di aggirare questi problemi.

Il “contenitore” scelto dai tre ricercatori è infatti un modello di rete neurale. Come spiegano gli autori della ricerca, la soluzione permette sia di “disassemblare” il codice del malware rendendolo impossibile da individuare, sia di ridurre al minimo i possibili indizi di infezione.

Stando a quanto riportano i ricercatori, infatti, il calo di prestazioni dovuto all’inserimento del codice estraneo all’interno del modello è minimo.

Nei loro test sono riusciti a inserire un malware da 36,9 MB all’interno di un modello AlexNet da 178 MB senza compromettere in maniera significativa il suo funzionamento.

L’unico limite della tecnica è che il malware distribuito in questo modo non è in grado di auto-eseguirsi. In altre parole, un eventuale pirata informatico dovrebbe indurre la vittima a eseguire un altro software malevolo per estrarre e installare il malware principale.

Articoli correlati

-

False estensioni AI su Chrome: rubano...

False estensioni AI su Chrome: rubano...Feb 13, 2026 0

-

OpenSSL ha fixato 12 vulnerabilità...

OpenSSL ha fixato 12 vulnerabilità...Gen 29, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

“Truman Show”: la truffa...

“Truman Show”: la truffa...Gen 14, 2026 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...