Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Proofpoint: ecco come funziona la filiera del ransomware

Giu 16, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario 0

La ricerca della società di sicurezza passa ai raggi X l’ecosistema che consente ai pirati di colpire le aziende e i legami tra i diversi gruppi.

Nel mondo del cyber crimine le cose non sono mai lineari come sembrano. Dietro gli attacchi di un gruppo di pirati informatici, ci sono spesso collusioni, collaborazioni e legami nascosti con altri soggetti che si muovono nello stesso ambiente.

Per quanto riguarda il settore dei ransomware, le strategie di attacco si sono evolute da tempo e l’uso di messaggi email come vettore iniziale di attacco è stato abbandonato per tecniche più complesse.

Secondo i ricercatori di Proofpoint, però, la maggior parte degli attacchi ransomware è il frutto della collaborazione tra gruppi diversi. Gli autori dei ransomware, in altre parole, acquistano l’accesso alle reti aziendali da altri soggetti che hanno violato i sistemi in precedenza.

Come si legge nel report pubblicato sul blog della società di sicurezza, i gruppi che offrono l’accesso ai sistemi aziendali (che nel report vengono indicati con la sigla TA – Threat Actor) sono per lo più specializzati nella distribuzione di trojan bancari.

Un ruolo, quello di vettore iniziale, che fino a poco tempo fa era affidato principalmente a Emotet, una delle botnet più diffuse negli ultimi anni.

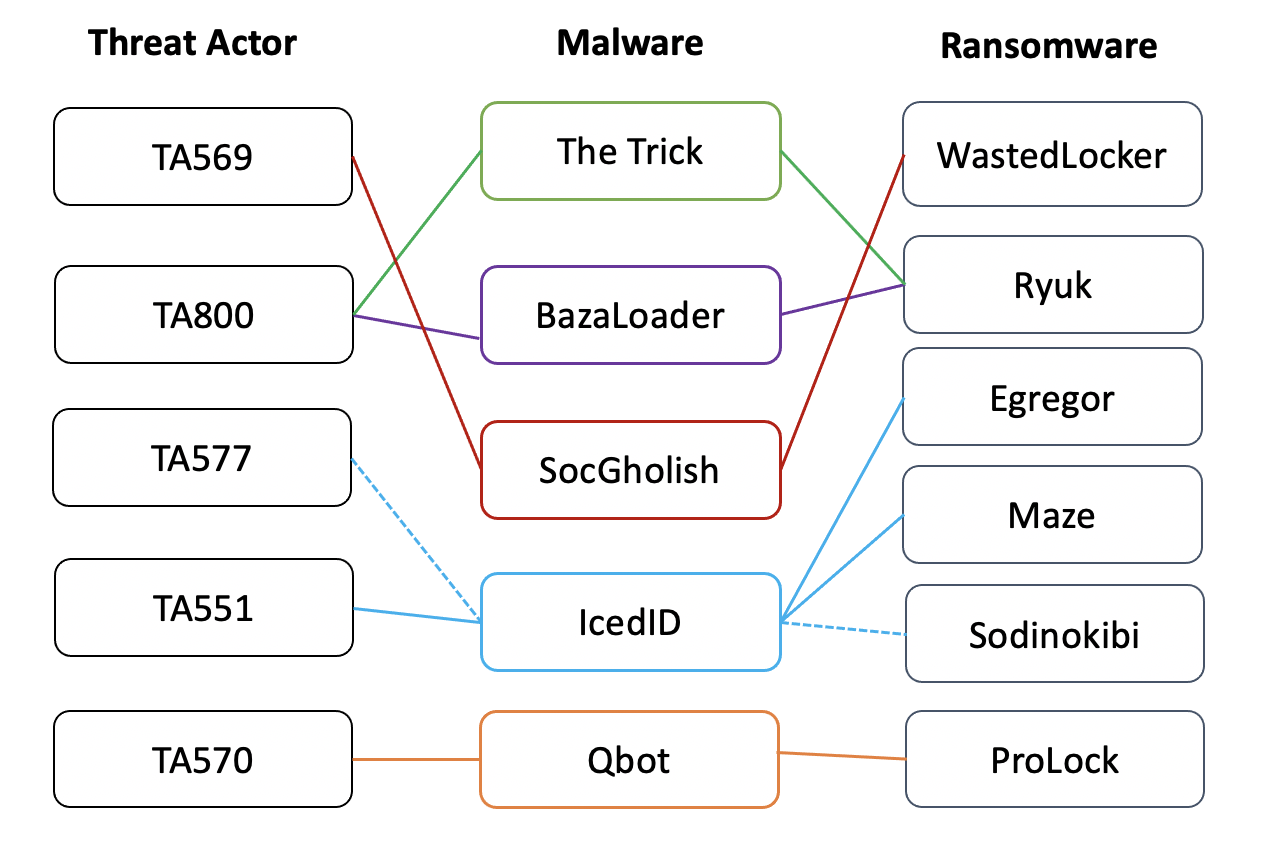

In seguito all’operazione che ne ha smantellato la rete, nell’ambiente si sono fatti avanti altri protagonisti. Tra questi gli autori di noti malware come The Trick, Dridex, Qbot, IcedID, ZLoader e Ursnif. La mappatura di questa rete è riassunta anche graficamente.

I ricercatori hanno individuato almeno dieci gruppi che paiono essere collegati agli attacchi ransomware che hanno travolto il mondo dell’informatica nelle ultime settimane. Tra questi TA800, responsabile della diffusione di The Trick, BazaLoader, Buer Loader e Ostap, che avrebbe messo a disposizione le sue backdoor per diffondere il ransomware Ryuk.

TA577 è uno dei gruppi che si è distinto per il maggiore attivismo negli ultimi mesi e da marzo gli esperti hanno individuato un collegamento col gruppo che distribuisce Sodinokibi, un ransomware ben conosciuto di cui abbiamo parlato in passato.

Insomma: l’attacco ransomware nella maggior parte dei casi rappresenterebbe soltanto il secondo stadio di un’operazione avviata e condotta da un altro gruppo di pirati, che una volta raggiunto il loro obiettivo, vendono l’accesso ai loro “colleghi”.

Uno schema ben conosciuto, che il report però definisce con un livello di dettaglio e sistematicità davvero impressionanti.

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...