Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

EpMe: ecco come la Cina ha clonato un exploit dell’NSA

Feb 23, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, Scenario 0

I servizi segreti statunitensi pensavano di avere a disposizione uno strumento di hacking formidabile, ma non si erano resi conto che i cinesi glielo avevano copiato.

Quando un exploit si dimostra essere un’arma a doppio taglio: la strategia del celebre Equation Group, la “punta di diamante” dell’NSA nel campo dell’hacking, ha dimostrato tutti i suoi limiti in una vicenda che oggi mette in luce un curioso cortocircuito.

Stando a quanto si legge in un report redatto dai ricercatori di Check Point, la politica dei servizi segreti statunitensi di tenere per sé le vulnerabilità che scoprono e sfruttarle per le operazioni di intelligence non è esattamente una strategia vincente.

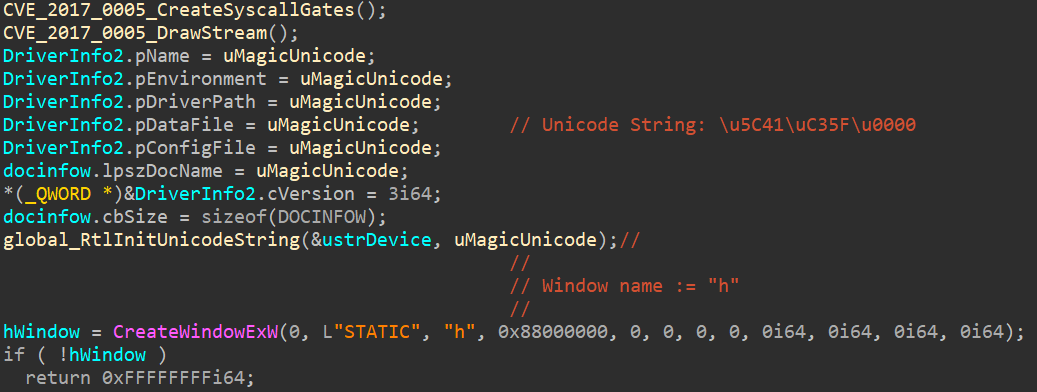

Il caso riguarda una vulnerabilità di Windows (CVE-2017-0005) che Equation Group avrebbe utilizzato fino al 2017, quando il leak degli Shadow Brokers ha rivelato gli strumenti di hacking utilizzati dagli 007 statunitensi e Microsoft ha corretto la falla di sicurezza.

L’exploit utilizzato dall’NSA a partire dal 2013, battezzato con il nome di EpMe, consentiva di elevare i privilegi sul sistema operativo, permettendo così di prenderne il controllo.

A quanto pare, però, a utilizzarlo non erano solo gli agenti di Washington. Gli hacker del gruppo cinese Zirconium (APT31) avrebbero infatti utilizzato lo stesso strumento per portare attacchi a bersagli occidentali già nel 2014.

L’exploit, noto come Jian, secondo I ricercatori israeliani avrebbe molte similitudini con EpMe, a partire da alcune parti di codice che suggerirebbero l’idea che la versione cinese sia stata, in pratica, copiata da quella statunitense.

Non è chiaro se i pirati legati al governo di Pechino abbiano ottenuto in qualche modo l’exploit o lo abbiano semplicemente riprodotto partendo dai dati relativi al suo utilizzo da parte dell’NSA.

Quello che è certo è che se gli analisti statunitensi avessero avvisato Microsoft della vulnerabilità avrebbero impedito ai pirati di Zirconium di sfruttarlo.

Non è la prima volta che emerge un meccanismo del genere: già nel 2019 gli esperti di sicurezza avevano segnalato come gli hacker cinesi utilizzassero i tool di Equation Group prima che questi venissero resi pubblici.

In definitiva, l’intera vicenda conferma come la cyberwarfare si traduca, spesso, in un boomerang che produce più danni che vantaggi a chi decide di trarre vantaggio dalle vulnerabilità. Difficile, però, che le cose in qualche modo possano cambiare.

Articoli correlati

-

Cina contro Nvidia: dubbi sulla...

Cina contro Nvidia: dubbi sulla...Ago 13, 2025 0

-

Spionaggio industriale: i gruppi cinesi...

Spionaggio industriale: i gruppi cinesi...Lug 29, 2025 0

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

-

Anche Viasat vittima del...

Anche Viasat vittima del...Giu 20, 2025 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...