Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Kobalos mette nel mirino i supercomputer e i sistemi degli ISP

Feb 03, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il malware per sistemi Linux è piccolo, versatile e… cattivo. Secondo i ricercatori sarebbe in grado di colpire anche altre piattaforme.

I ricercatori di ESET, che lo hanno individuato per primo, lo hanno battezzato con il nome di Kobalos, che nella mitologia greca indica una sorta di piccolo fauno.

Le ragioni all’origine della scelta del nome si capiscono leggendo il report pubblicato dagli analisti che hanno “sezionato” il malware: si tratta infatti di un software di piccole dimensioni ma estremamente pestifero, che starebbe procurando non pochi grattacapi nel settore IT.

Il trojan, la cui presenza può essere rilevata scansionando i sistemi sulla porta TCP 55201 per verificare la presenza di servizi SSH (Secure Shell), sarebbe programmato per sottrarre le credenziali dei sistemi che colpisce.

Sul vettore di attacco utilizzato dai pirati per diffonderlo, però, non ci sono al momento indizi rilevanti. In pratica i ricercatori sanno che esiste, ma non hanno la minima idea di come venga distribuito.

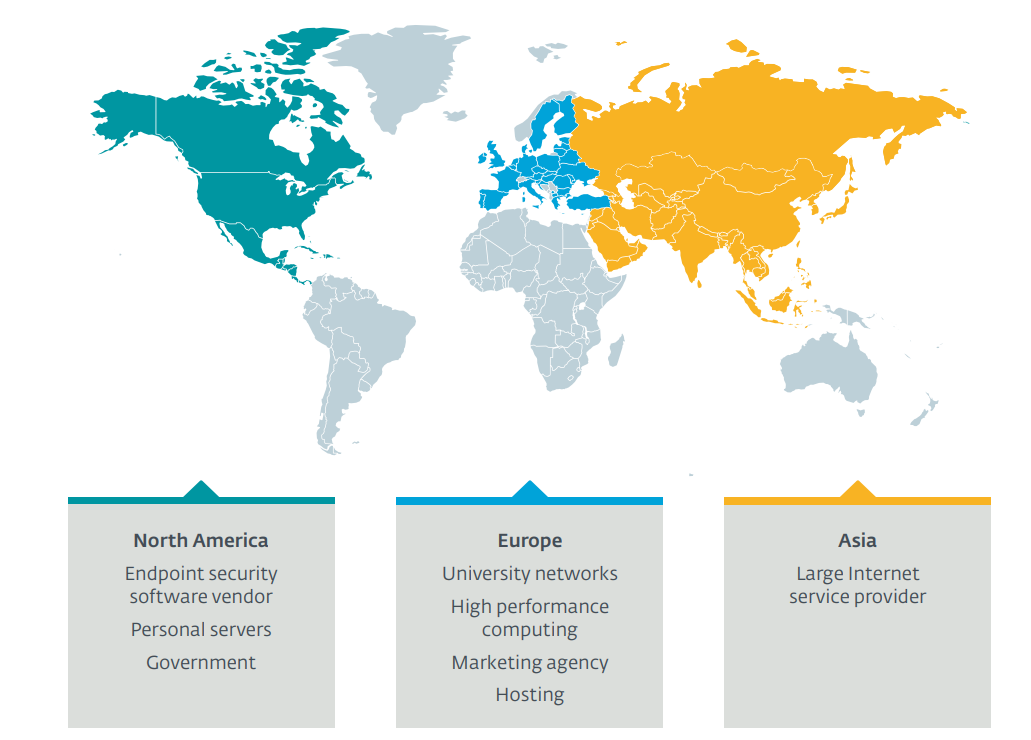

Dall’analisi eseguita da ESET, il malware avrebbe colpito numerosi Internet Service Provider in Asia, reti gestite da diverse università e supercomputer in Europa, mentre negli USA i casi individuati riguarderebbero (ancora una volta) società di sicurezza e agenzie governative.

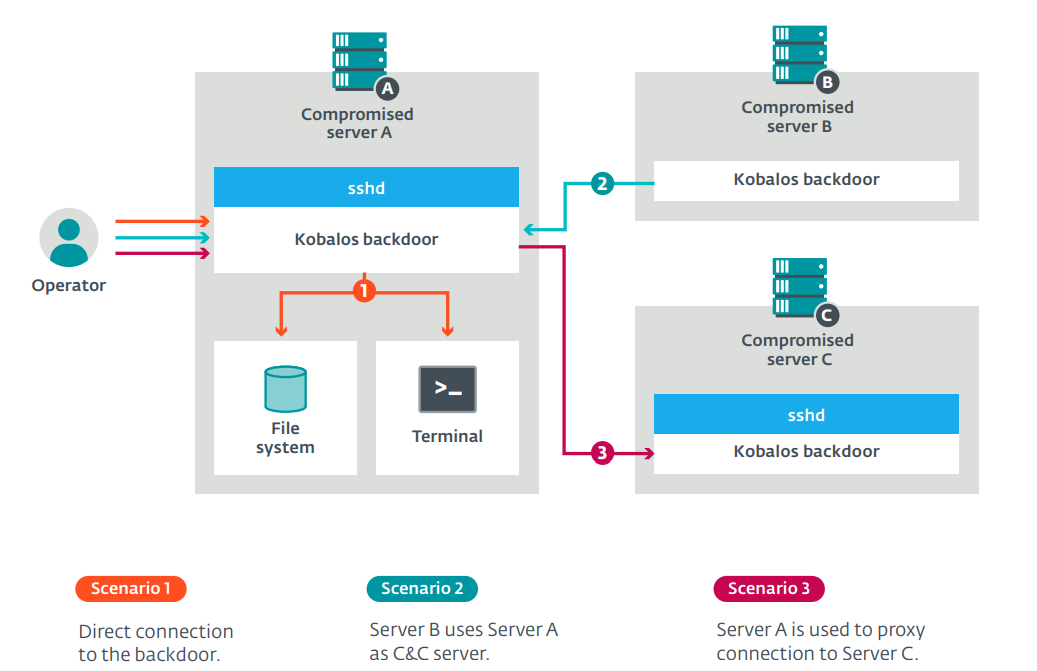

Da un punto di vista tecnico, Kobalos si distingue per una spiccata versatilità, che consente ai pirati di comunicare con la backdoor attraverso diversi canali. Il malware, inoltre, sembrerebbe essere in grado di adattarsi ad altre piattaforme oltre a Linux, tra cui Solaris e (forse) Windows.

Una volta installato, il malware è anche in grado di agire come proxy o come server command and control e questo, secondo i ricercatori, garantirebbe alla botnet un livello di resilienza estremamente alto, In altre parole, anche se i server principali venissero “abbattuti”, i cyber criminali potrebbero adattare qualsiasi macchina infetta per sostituirli.

Nessun indizio, infine, sugli obiettivi degli autori di Kobalos. Il malware potrebbe puntare a rubare informazioni riservate, installare crypto-miner o usare le macchine per qualsiasi altro scopo.

Insomma: poche certezze e tante preoccupazioni per un malware che, a dispetto delle piccole dimensioni del codice che lo compone, sembra avere un livello di complessità (ed efficacia) molto elevato.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Una vulnerabilità di ASUS Live Update...

Una vulnerabilità di ASUS Live Update...Dic 19, 2025 0

-

React2Shell: più di 160.000 indirizzi...

React2Shell: più di 160.000 indirizzi...Dic 09, 2025 0

-

ShadyPanda: oltre 4 milioni di browser...

ShadyPanda: oltre 4 milioni di browser...Dic 02, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...