Aggiornamenti recenti Giugno 30th, 2025 12:22 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una vulnerabilità di Open VSX Registry mette in pericolo milioni di sviluppatori

- Le stampanti multifunzione sono piene di bug! Uno espone la password di admin e Brother fa il record

- L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

- Windows 10: ancora un anno di aggiornamenti (quasi) gratis

- Attacchi silenziosi ai server Exchange: keylogger in JavaScript rubano credenziali dalle pagine di login

Trova due falle zero-day in Windows 7 e 2008 Server… per caso

Nov 27, 2020 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Il ricercatore francese ha “incrociato” le vulnerabilità aggiornando uno strumento per individuare configurazioni errate nel sistema operativo.

Due vulnerabilità zero-day per Windows di quelle che “fanno male”. Non tanto per la gravità (si tratta di falle che consentono una escalation di privilegi e non l’esecuzione di codice in remoto) quanto per il fatto che interessano due versioni del sistema operativo ormai non più supportate: Windows 7 e Windows Server 2008.

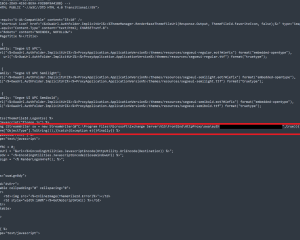

Le due falle di sicurezza riguardano i servizi RPC Endpoint Mapper e DNSCache. Sfruttandole, in pratica, è possibile iniettare delle DLL con privilegi a livello SYSTEM (il più elevato) attraverso una funzionalità pensata in origine per consentire agli sviluppatori di verificare le performance del sistema quando su di esso “girano” componenti personalizzati.

A trovarle è stato Clément Labro, uno sviluppatore che si è trovato in una situazione piuttosto spinosa. Labro, infatti, non era affatto alla ricerca di bug nel sistema operativo Microsoft, ma stava semplicemente aggiornando PrivescCheck, uno strumento software che ha l’obiettivo di individuare configurazioni errate di Windows.

Nel suo aggiornamento, lo sviluppatore ha introdotto una serie di controlli per verificare tecniche di escalation dei privilegi e, in questo modo, si è imbattuto nelle due vulnerabilità.

Il problema è che Labro non ha avuto modo di procedere a una vera e propria responsible disclosure. Quando ha realizzato che il suo update aveva acceso i riflettori su due bug di Windows, l’aggiornamento era già disponibile su Internet.

Insomma: lo sviluppatore si è trovato nella brutta situazione di aver fornito involontariamente gli strumenti per sfruttare due vulnerabilità di Windows senza aver prima avvertito Microsoft.

A questo punto, Labro ha deciso di pubblicare tutto su Internet sperando che le informazioni sulla vulnerabilità possano permettere di rilasciare al più presto una patch per i due bug e, lato utenti, di utilizzare tutti gli accorgimenti per mitigare il rischio di un attacco che sfrutti le vulnerabilità.

La buona notizia è che, per trarre vantaggio dalle falle di sicurezza, un eventuale pirata informatico dovrebbe aver già ottenuto un accesso alla macchina vulnerabile. Beh, speriamo in bene…

Articoli correlati

-

Windows 10: ancora un anno di...

Windows 10: ancora un anno di...Giu 25, 2025 0

-

Asana: un bug nell’integrazione AI...

Asana: un bug nell’integrazione AI...Giu 19, 2025 0

-

Microsoft rilascia patch per 67 bug, di...

Microsoft rilascia patch per 67 bug, di...Giu 11, 2025 0

-

Microsoft e CrowdStrike collaborano per...

Microsoft e CrowdStrike collaborano per...Giu 03, 2025 0

Altro in questa categoria

-

Una vulnerabilità di Open VSX Registry...

Una vulnerabilità di Open VSX Registry...Giu 30, 2025 0

-

Le stampanti multifunzione sono piene...

Le stampanti multifunzione sono piene...Giu 27, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

-

Attacchi silenziosi ai server Exchange:...

Attacchi silenziosi ai server Exchange:...Giu 24, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e... -

Acronis: l’italia traina la crescita MSP

Acronis: l’italia traina la crescita MSPMag 27, 2025 0

Nel corso del “TRU Security Day 2025” di... -

Akamai individua “BadSuccessor” per...

Akamai individua “BadSuccessor” per...Mag 26, 2025 0

I ricercatori di Akamai hanno individuato di recente...

Minacce recenti

L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

Prompt injection indiretta, Google migliora la sua strategia di sicurezza a più livelli per l’IA

Cybercriminali russi aggirano l’MFA di Gmail con una campagna di phishing sofisticata

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Una vulnerabilità di Open VSX Registry mette in pericolo...

Una vulnerabilità di Open VSX Registry mette in pericolo...Giu 30, 2025 0

I ricercatori di Koi Security hanno individuato una... -

Le stampanti multifunzione sono piene di bug! Uno espone la...

Le stampanti multifunzione sono piene di bug! Uno espone la...Giu 27, 2025 0

Durante un processo di analisi di vulnerabilità zero-day,... -

L’Iran lancia un attacco di spear-phishing contro...

L’Iran lancia un attacco di spear-phishing contro...Giu 26, 2025 0

I ricercatori di Check Point Research hanno individuato una... -

Windows 10: ancora un anno di aggiornamenti (quasi) gratis

Windows 10: ancora un anno di aggiornamenti (quasi) gratisGiu 25, 2025 0

Il 14 ottobre il supporto tecnico e di sicurezza per... -

Attacchi silenziosi ai server Exchange: keylogger in...

Attacchi silenziosi ai server Exchange: keylogger in...Giu 24, 2025 0

Una nuova campagna mirata ai server Microsoft Exchange...