Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Si finge Zoom e infetta il computer: ecco il malware Vizom

Ott 19, 2020 Marco Schiaffino In evidenza, Keylogger, Malware, Minacce, News, RSS, Trojan 0

I pirati sfruttano la popolarità del software di videoconferenza per distribuirlo online. Una volta installato, cerca di rubare le credenziali per i servizi bancari.

Un malware studiato per infiltrarsi nei sistemi Windows sostituendo un file utilizzato da Zoom e rubare così le credenziali di accesso per i servizi di home banking. Vimoz, individuato dai ricercatori IBM Security Trusteer, è una delle minacce più originali comparse nelle ultime settimane.

Da un punto di vista tecnico, Vimoz è un classico trojan, che consente ai suoi autori di controllare in remoto alcune funzionalità del computer infetto. Le caratteristiche più interessanti del malware, però, riguardano la tecnica di diffusione e installazione.

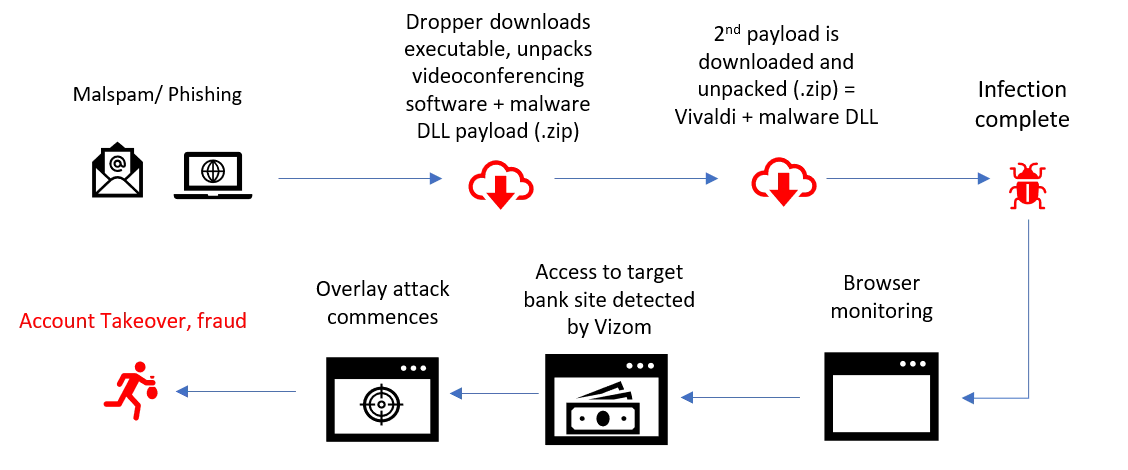

Come spiegano nel report pubblicato su Internet i ricercatori che lo hanno scovato, Vimoz viene infatti diffuso attraverso campagne di spam e phishing, proponendo il file di installazione come un aggiornamento o una nuova versione di Zoom.

Uno stratagemma piuttosto banale, ma che in un periodo caratterizzato dalla pandemia da Covid 19 e dal conseguente utilizzo intensivo di strumenti di videoconferenza può contare su buone probabilità di avere successo.

Una volta che la vittima ha avviato il file di installazione sul computer, Vimoz avvia una complicata catena di attività per installare il suo payload. Per prima cosa installa una serie di file legittimi correlati a Zoom, tra i quali però c’è una DLL malevola (Cmmlib.dll) che viene inserita nella cartella di installazione.

La tecnica adottata dai pirati fa leva su alcune caratteristiche di Windows e, in particolare, sulle procedure che il sistema operativo usa per eseguire le DLL relative a un software. In questo caso, i pirati si assicurano l’esecuzione del codice contenuto al suo interno proprio grazie al fatto che la DLL malevola è memorizzata nella stessa cartella dell’eseguibile (legittimo) di Zoom.

A questo punto, Vizom avvia il download di un secondo payload che viene prelevato da un repository su cloud e che contiene, ancora una volta, un file di installazione di un software assolutamente insospettabile come Vivaldi, un browser freeware multipiattaforma.

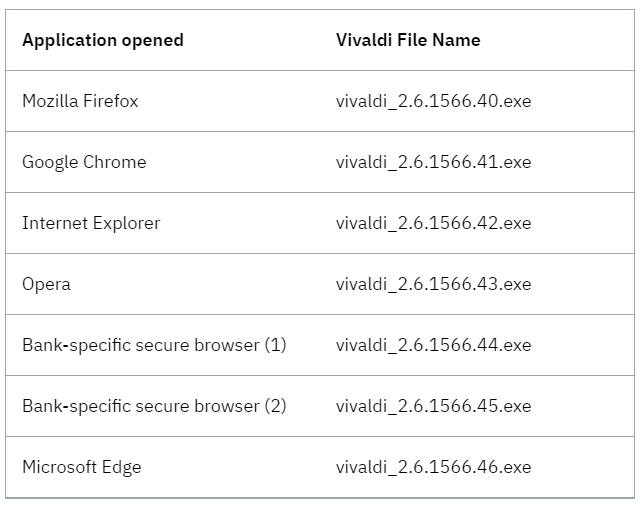

Per garantire l’esecuzione del browser, Vizom modifica tutti i collegamenti interni a Windows in modo che, qualunque sia il browser che la vittima intende aprire, venga avviato comunque Vivaldi.

L’utente, però, vedrà comunque aprirsi il browser che ha avviato. Questo, però, verrà eseguito come una dipendenza di Vivaldi. L’obiettivo, infatti, è esclusivamente quello di mantenere attiva la DLL associata a Vivaldi e consentire così ai pirati informatici di monitorare la navigazione della vittima.

Il loro obiettivo, spiegano i ricercatori, è quello di sapere quando si collegano a un servizi odi home banking e sfruttare un classico sistema basato su un overlay a tutto schermo (consentito proprio dalle caratteristiche di Vivaldi) che gli consente di catturare degli screenshot dal computer infetto, mentre un modulo a parte si occupa di registrare tutto ciò che viene digitato sulla tastiera (comprese ovviamente le password) attraverso un keylogger.

Gli attacchi, spiegano i ricercatori, sarebbero per il momento concentrati sul territorio brasiliano. Le particolarissime caratteristiche del malware, però, potrebbero portare i cyber criminali ad allargare il loro campo d’azione o a estendere l’attività fornendone il codice ad altri pirati informatici, secondo la logica (ormai diffusissima) del “malware as a service”.

Articoli correlati

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

-

APT41, il gruppo cinese amplia il...

APT41, il gruppo cinese amplia il...Lug 22, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...