Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

MosaicRegressor: adesso il trojan si nasconde dentro UEFI

Ott 05, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario, Tecnologia 0

Viene descritto come un “impianto” nel cuore del sistema. Secondo gli esperti di Kaspersky potrebbe essere stato sviluppato da un gruppo cinese.

Anche se non è il primo caso, la scoperta di un malware che agisce a livello del UEFI (Unified Extensible Firmware Interface) è comunque qualcosa di estremamente raro.

L’utilizzo di un malware in grado di agire a livello UEFI rappresenta infatti una minaccia particolarmente insidiosa a livello di persistenza. La sua presenza, infatti, non può essere contrastata nemmeno con la formattazione del disco.

Non stupisce, di conseguenza, che il caso di MosaicRegressor abbia attirato l’attenzione dei ricercatori di Kaspersky, che in un corposo report pubblicato sul blog ufficiale della società sicurezza ne analizzano caratteristiche e (probabile) origine.

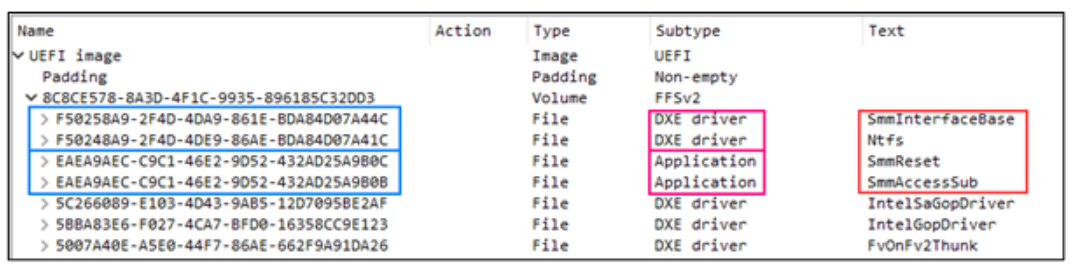

Nel dettaglio, i ricercatori hanno individuato una serie di componenti “sospetti” all’interno di un’immagine UEFI, alcuni dei quali sembrano essere derivati da quelli sviluppati da Hacking Team (un’azienda italiana produttrice di spyware – ndr) per alcuni dei suoi “impianti”.

L’esemplare individuato dagli analisti di Kaspersky, nonostante alcuni similitudini con i malware sviluppati dall’azienda italiana, hanno delle caratteristiche uniche che fanno pensare a una variante di una piattaforma battezzata con il nome di MosaicRegressor.

Il malware, spiegano i ricercatori, è composto da diversi moduli che interagiscono tra loro e hanno le funzionalità classiche di un trojan: dal recupero di informazioni sul sistema infetto al furto dei documenti memorizzati sul dispositivo.

Stando alle indagini condotte, il malware sarebbe stato utilizzato a partire dal 2017 e le vittime confermate comprenderebbero anche sedi diplomatiche in Africa, Asia ed Europa.

Per quanto riguarda l’attribuzione degli attacchi, dalle parti di Kaspersky non si sbilanciano troppo, ma alcuni degli indizi individuati fanno pensare a un autore asiatico e, in particolare, a qualcuno che abbia un legame con la Cina.

L’individuazione di MosaicRegressor, in ogni caso, è la conferma di un fenomeno in crescita che vede i gruppi APT (Advanced Persistent Threat) prendere di mira BIOS e UEFI per garantirsi un livello di persistenza elevato sulle macchine compromesse.

Articoli correlati

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Cina contro Nvidia: dubbi sulla...

Cina contro Nvidia: dubbi sulla...Ago 13, 2025 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...