Aggiornamenti recenti Luglio 18th, 2025 3:17 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- LameHug, un nuovo malware che sfrutta un LLM per eseguire comandi

- Salt Typhoon: nove mesi nascosti nei sistemi della Guardia Nazionale USA

- Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

- FlashStart rinnova il DNS Filtering per migliorare performance e scalabilità grazie all’IA

- GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

Invisibili per 9 anni: ESET accende i riflettori sul gruppo XDSpy

Ott 05, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario 0

I cyber-spioni sarebbero attivi dal 2011, ma sarebbero riusciti a passare completamente inosservati fino a qualche mese fa.

Non capita spesso di individuare un nuovo protagonista nel panorama degli APT (Advanced Persistent Threat), i gruppi hacker che lavorano per conto di governi e servizi segreti. Più raro che mai è che i “nuovi arrivati” abbiano alle spalle quasi un decennio di attività nel settore del cyber-spionaggio.

Secondo i ricercatori di ESET, però, il gruppo battezzato come XDSpy sarebbe attivo fin dal 2011 e le loro operazioni sarebbero passate sottotraccia fino all’inizio del 2020, quando gli analisti si sono imbattuti in un malware che hanno definito “non particolarmente sofisticato”.

Nel loro report, i ricercatori spiegano che XDDown è un trojan modulare che integra diverse funzionalità: dalla raccolta di informazioni sul sistema, al furto di documenti e password, fino al tracciamento degli spostamenti attraverso il rilevamento delle connessioni alle reti Wi-Fi pubbliche.

Anche se il malware utilizzato dai pirati non è particolarmente complesso, i ricercatori di ESET hanno ricostruito parte dell’attività del gruppo, che avrebbe interessato principalmente l’Europa orientale e i Balcani. Nel dettaglio, gli hacker di XDSpy avrebbero colpito in Bielorussia, Moldavia, Russia, Serbia e Ucraina.

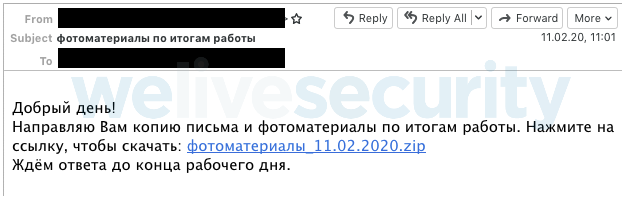

Il vettore di attacco utilizzato nelle campagne più recenti sarebbe rappresentato da classiche email di phishing, in buona parte facenti riferimento alla pandemia da Covid-19. Qualcosa di non molto originale, ma che evidentemente mantiene una sua efficacia.

La definizione di APT deriverebbe invece dal loro modus operandi, che secondo gli analisti avrebbe privilegiato l’offuscamento alla persistenza. In altre parole, il malware utilizzato da XDSpy integra alcune funzioni come l’eliminazione di alcuni plugin dopo un certo periodo di tempo che denota una maggiore attenzione alla necessità di rimanere “invisibili”.

Difficile capire quale sia la “paternità” del gruppo. Nel loro report, gli analisti rilevano come l’area di azione sia considerata normalmente appannaggio sia dei paesi facenti parte della NATO (con gli Stati Uniti come primi indiziati) sia del governo di Mosca.

- APT, ESET, Marco Schiaffino, USA, XDSpy

Articoli correlati

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

-

L’Iran lancia un attacco di...

L’Iran lancia un attacco di...Giu 26, 2025 0

-

ESET APT report: crescono gli attacchi...

ESET APT report: crescono gli attacchi...Mag 20, 2025 0

-

ToddyCat ha sfruttato un bug di ESET...

ToddyCat ha sfruttato un bug di ESET...Apr 10, 2025 0

Altro in questa categoria

-

LameHug, un nuovo malware che sfrutta...

LameHug, un nuovo malware che sfrutta...Lug 18, 2025 0

-

Salt Typhoon: nove mesi nascosti nei...

Salt Typhoon: nove mesi nascosti nei...Lug 18, 2025 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

FlashStart rinnova il DNS Filtering per...

FlashStart rinnova il DNS Filtering per...Lug 16, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il...

Minacce recenti

Attacchi DDoS ipervolumetrici, ancora numeri da record nonostante il calo

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di Rowhammer

eSIM: una vulnerabilità introdotta da Kigen consente di installare applet malevoli

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

LameHug, un nuovo malware che sfrutta un LLM per eseguire...

LameHug, un nuovo malware che sfrutta un LLM per eseguire...Lug 18, 2025 0

Il CERT-UA, agenzia governativa ucraina di cybersicurezza,... -

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...

Salt Typhoon: nove mesi nascosti nei sistemi della Guardia...Lug 18, 2025 0

Un gruppo APT legato al governo cinese ha mantenuto... -

Attacchi DDoS ipervolumetrici, ancora numeri da record...

Attacchi DDoS ipervolumetrici, ancora numeri da record...Lug 17, 2025 0

Gli attacchi DDoS, compresi quelli ipervolumetrici,... -

FlashStart rinnova il DNS Filtering per migliorare...

FlashStart rinnova il DNS Filtering per migliorare...Lug 16, 2025 0

FlashStart, realtà italiana specializzata in soluzioni per... -

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...

GPUHammer: le GPU NVIDIA sono vulnerabili a un exploit di...Lug 15, 2025 0

Nuova minaccia per le GPU: secondo un recente comunicato...