Aggiornamenti recenti Marzo 16th, 2026 2:50 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

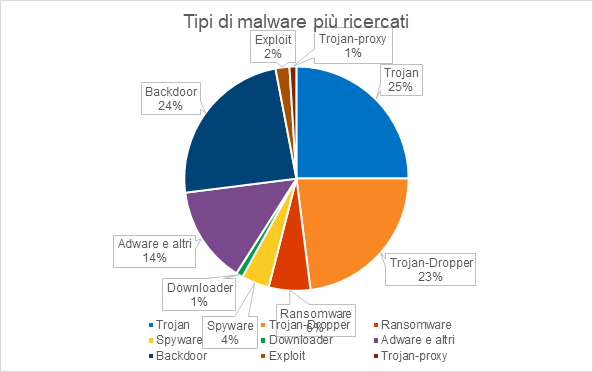

Trojan, Backdoor e Dropper sono i malware più ricercati dagli analisti della cybersecurity

Lug 03, 2020 Alessandra Venneri Kaspersky Partner Space 0

La detection di attività malevole è solo il punto di partenza per condurre delle indagini sugli attacchi informatici. Per sviluppare misure di risposta e di remediation adeguate, gli analisti che si occupano di sicurezza informatica devono essere in grado di identificare l’obiettivo dell’attacco, l’origine di un oggetto malevolo, la sua popolarità e molti altri aspetti. Kaspersky Threat Intelligence Portal è il portale che aiuta gli analisti a scoprire più rapidamente il background di un attacco. Gli esperti di Kaspersky hanno esaminato le richieste gratuite arrivate al Kaspersky Threat Intelligence Portal per capire a quali tipi di minacce sono più spesso associati gli oggetti malevoli elaborati dal portale.

Nella maggior parte dei casi, gli hash o i file sospetti inoltrati sono stati Trojan (con il 25% delle richieste), backdoor (con il 24%) – malware che danno ad un cybercriminale la possibilità di avere il controllo remoto di un computer – e Trojan-dropper (il 23%), che possono procedere all’installazione di altri oggetti malevoli. Le statistiche del Kaspersky Security Network, l’infrastruttura dedicata all’elaborazione dei flussi di dati relativi alla sicurezza informatica che arrivano da milioni di partecipanti volontari in tutto il mondo, mostrano che i Trojan sono solitamente il tipo di malware più diffuso. Le backdoor e i Trojan-dropper, invece, non sono così comuni: rappresentano, infatti, solo il 7% e il 3% di tutti i file malevoli bloccati dalle soluzioni per la sicurezza degli endpoint di Kaspersky.

Questa differenza può essere motivata dal fatto che i ricercatori sono spesso interessati all’obiettivo finale dell’attacco, mentre le soluzioni per la protezione degli endpoint cercano di prevenirlo già nella sua fase iniziale. Queste soluzioni, ad esempio, non consentono ad un utente finale di aprire un’email malevola o di seguire un link dannoso, impedendo così che le backdoor raggiungano il computer dell’utente stesso. Oltre a questo, però, i ricercatori che si occupano di cybersicurezza devono identificare tutti i componenti all’interno di un dropper, ovvero il programma creato per installare un malware, un virus o per aprire una backdoor su un dato sistema.

La popolarità di queste categorie rilevata attraverso le statistiche del Kaspersky Threat Intelligence Portal può essere spiegata anche dall’interesse dei ricercatori per minacce particolari e dalla loro necessità di analizzarle in modo più dettagliato. Molti utenti, ad esempio, hanno cercato attivamente informazioni su Emotet, perchè all’inizio dell’anno sono uscite diverse notizie proprio su questo malware. Alcune richieste riguardavano le backdoor sui sistemi operativi Linux e Android. Queste famiglie di malware possono essere particolarmente interessanti per i ricercatori che si occupano di sicurezza informatica, ma i loro livelli sono relativamente bassi rispetto alle minacce che prendono di mira Microsoft Windows.

Kaspersky Threat Intelligence Portal è un punto di accesso unico per la Threat Intelligence dell’azienda e mette a disposizione tutti i dati relativi agli attacchi informatici e tutte le informazioni raccolte da Kaspersky in oltre 20 anni di esperienza nella cybersecurity. L’accesso gratuito alle sue funzioni, che consentono agli utenti di controllare file, URL e indirizzi IP, è disponibile a questo link.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

NTLM verso lo “switch-off”:...

NTLM verso lo “switch-off”:...Feb 03, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

Altro in questa categoria

-

Scappare dalle spie: come non diventare...

Scappare dalle spie: come non diventare...Feb 03, 2022 0

-

Kaspersky mantiene il primo posto per...

Kaspersky mantiene il primo posto per...Dic 22, 2021 0

-

La cyber immunità nei sistemi...

La cyber immunità nei sistemi...Ott 24, 2021 0

-

Il numero di attacchi ai dispositivi...

Il numero di attacchi ai dispositivi...Set 03, 2021 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture...