Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

I problemi di sicurezza del 5G arrivano dal passato

Giu 16, 2020 Marco Schiaffino In evidenza, News, RSS, Scenario, Tecnologia, Vulnerabilità 0

La nuova rete “eredita” bug e difetti del protocollo GTP, ideato per il GPRS. Possibili problemi a livello di continuità di servizio e abusi.

Alla fine, il problema più grosso per il 5G sotto il profilo della sicurezza potrebbe non riguardare le possibili (e presunte) violazioni dei dati da parte di Huawei. Secondo molti ricercatori, sarebbe meglio concentrare l’attenzione sulle vulnerabilità a livello di protocollo che derivano da vecchi sistemi di trasmissione.

L’indiziato numero uno è GTP (GPRS Tunnelling Protocol), un sistema ideato per creare collegamenti tra dispositivi e le diversi reti sfruttando un sistema basato su IP.

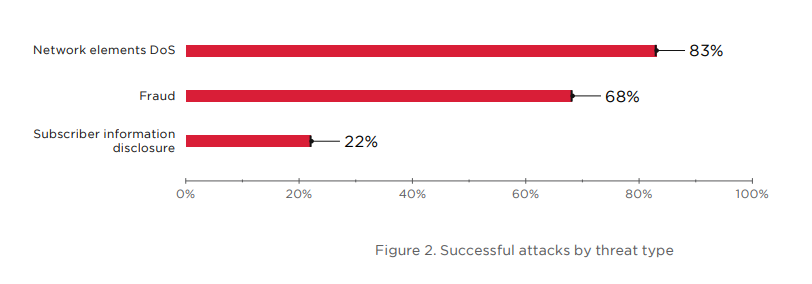

Come spiegano in un corposo report i ricercatori di Positive Technologies, il protocollo ha una serie di problemi che potrebbero portare ad attacchi Denial of Service, al furto di informazioni sensibili (come la posizione geografica) e alla falsificazione dei dati relativi al mittente di messaggi SMS o MMS.

Ciò che manca in GTP oltre alla protezione crittografica, infatti, è un sistema efficace per l’autenticazione dei dispositivi che si collegano. D’altra parte, il protocollo è stato sviluppato in un’era in cui il GPRS (2.5G) rappresentava una novità e l’utilizzo di Internet da dispositivi mobili era ancora un fenomeno di nicchia.

La conseguenza, però, è che chiunque può sfruttare questa mancanza per inviare pacchetti con dati falsificati, ad esempio per impersonare un altro dispositivo.

Il supporto per GTP all’interno del nuovo 5G, però, viene spesso mantenuto. La nuova rete, infatti, deve garantire la retrocompatibilità e di dispositivi che usano ancora GTP ce ne sono in circolazione parecchi.

Lo studio di Positive Technologies, effettuato nel 2018 e 2019 analizzando le infrastrutture di diversi operatori che gestiscono reti 4G e 5G, lo conferma.

Quali sono le possibili soluzioni? I ricercatori ne elencano alcune, ma nessuna sembra essere risolutiva. L’uso di white list che limitino la possibilità di connettersi a chi è cliente del provider, per esempio, lascia una falla legata alla possibilità che un pirata informatico utilizzi un dispositivo che ha violato attraverso un attacco informatico.

Il problema, in definitiva, richiede un’approfondita analisi del protocollo GTP e lo sviluppo di soluzioni di sicurezza su misura in grado di contrastare ogni specifica modalità di attacco. Insomma: in vista dell’era del 5G c’è ancora parecchio da fare.

Articoli correlati

-

Le implementazioni LTE e 5G soffrono di...

Le implementazioni LTE e 5G soffrono di...Gen 27, 2025 0

-

Nathan Howe: “ecco come Zscaler...

Nathan Howe: “ecco come Zscaler...Ago 06, 2024 0

-

Vulnerabilità di Microsoft Exchange...

Vulnerabilità di Microsoft Exchange...Mag 22, 2024 0

-

Gli attacchi DDoS sono il pericolo...

Gli attacchi DDoS sono il pericolo...Mag 03, 2023 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...