Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Il malware Valak si evolve: ora punta alle grandi aziende

Mag 28, 2020 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS 0

Dopo mesi in cui lo hanno usato per diffondere altri malware, i suoi autori ne hanno modificato il codice per rubare informazioni sensibili.

Potremmo chiamarla “evoluzione della specie”, ma nel caso in questione è difficile classificarla come una buona notizia. A evolvere, infatti, è uno dei malware più complessi (e pericolosi) in circolazione: Valak.

Si tratta di una vecchia conoscenza per gli esperti di sicurezza: comparso alla fine del 2019, è stato utilizzato per mesi come dropper, cioè allo scopo di installare sui computer altri malware come Ursnif (ne abbiamo parlato ampiamente in questo articolo) e IceID.

I suoi autori, però, hanno deciso di andare oltre e sembrano aver lavorato sul codice del loro malware modificandolo con una certa frequenza. Secondo i ricercatori di Cybereason Nocturnus, negli ultimi sei mesi avrebbero sviluppato almeno 30 versioni differenti di Valak, trasformandolo in un malware “autonomo”.

Nel loro report, gli analisti spiegano che Valak ha una struttura modulare e adesso avrebbe la capacità di rubare informazioni sensibili dal computer infetto.

Gli attacchi individuati dagli esperti utilizzano come vettore un file di Office che sfrutta le funzionalità Macro per avviare l’esecuzione del codice di Valak. Una volta attivo, il trojan installa una serie di payload aggiuntivi che forniscono, tra le altre cose, informazioni sulla macchina compromessa che vengono inviati ai server Command and Control.

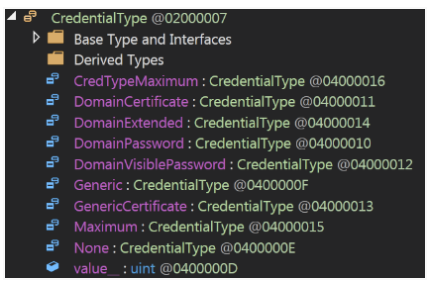

I vari moduli, però, sembrano essere orientati specificatamente al mondo delle grandi aziende. Uno di questi (Exchgrabber) è pensato per prendere di mira Microsoft Exchange e infiltrare il sistema di posta aziendale, mentre Netrecon è finalizzato all’analisi della rete.

Non mancano funzioni tipiche dei trojan, come la possibilità di catturare screenshot della macchina infetta e un modulo che cerca di individuare quale tipo di software antivirus sia utilizzato.

Secondo gli autori del report, almeno per il momento, il trojan verrebbe utilizzato per colpire bersagli situati prevalentemente negli Stati Uniti e in Germania.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...