Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

RagnarLocker: il ransomware usa VirtualBox per sfuggire all’antivirus

Mag 22, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

La curiosa tecnica messa a punto dai pirati informatici sfrutta VirtualBox per rendere più difficile la rilevazione dell’attività di codifica dei file.

Quando si pensa che non ci sia più nulla di nuovo da inventare, arriva un pirata informatico che è in grado di sorprendere con una nuova trovata.

Questa volta il tentativo di cambiare le carte in tavola nella gara a guardie e ladri tra cyber criminali ed esperti di sicurezza arriva dagli autori di un ransomware, che hanno avuto l’idea di utilizzare la virtualizzazione per offuscare l’attività del loro malware.

Il protagonista della vicenda è RagnarLocker, un crypto-ransomware che è stato individuato e analizzato dai ricercatori di Sophos (l’analisi è disponibile in questa pagina Internet) proprio ieri.

Il trucco adottato dai pirati, che secondo i ricercatori operano prendendo di mira principalmente le aziende e adattando i loro strumenti di attacco per ogni vittima, coinvolge un software di virtualizzazione piuttosto celebre.

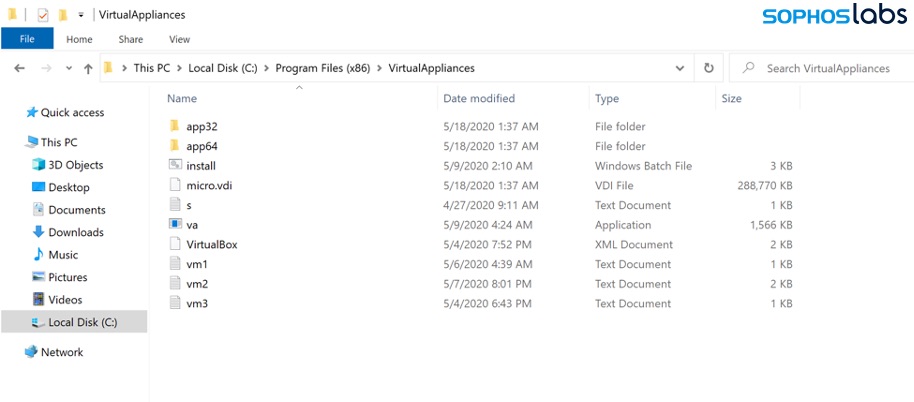

Al posto di iniettare il loro ransomware nelle macchine compromesse, gli autori di RagnarLocker usano invece Oracle VirtualBox, un software per la virtualizzazione, che installano sul PC infettato.

Una volta avviato l’ambiente di virtualizzazione, i pirati eseguono una macchina virtuale che utilizza una versione “light” di Windows XP (MicroXP v0.82) che impostano in modo che abbia accesso a tutte le unità di memoria locali e condivise.

Il loro ransomware viene poi avviato all’interno della macchina virtuale, in modo che la sua attività abbia maggiori probabilità di passare inosservata ai sistemi di controllo degli antivirus.

La trovata è semplice ma geniale. Dal momento che l’attività dei ransomware è piuttosto difficile da individuare (la crittazione dei dati non è normalmente considerata un’attività “malevola”) molti antivirus fanno affidamento esclusivamente sul riconoscimento del codice malevolo.

Certo, il trucchetto non funziona con i sistemi di controllo più evoluti che contengono moduli specifici per individuare i ransomware. Il tentativo, in ogni caso, può essere considerato apprezzabile.

Articoli correlati

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

DragonForce evolve in un...

DragonForce evolve in un...Nov 19, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...