Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

Il malware arriva nelle librerie di sviluppo Ruby

Apr 21, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

L’attacco ha sfruttato i pacchetti di sviluppo del linguaggio di programmazione open source per diffondersi. Obiettivo: rubare Bitcoin.

Un complicato attacco supply chain che ha permesso di diffondere con straordinaria efficacia un malware che ha come obiettivo il furto di Bitcoin. È questa, in sintesi, l’operazione individuata da ReversingLabs, illustrata in un report pubblicato lo scorso 16 aprile.

A finire nel mirino dei pirati, spiega l’autore del rapporto Tomislav Maljic, è Ruby, un linguaggio di programmazione open source piuttosto popolare.

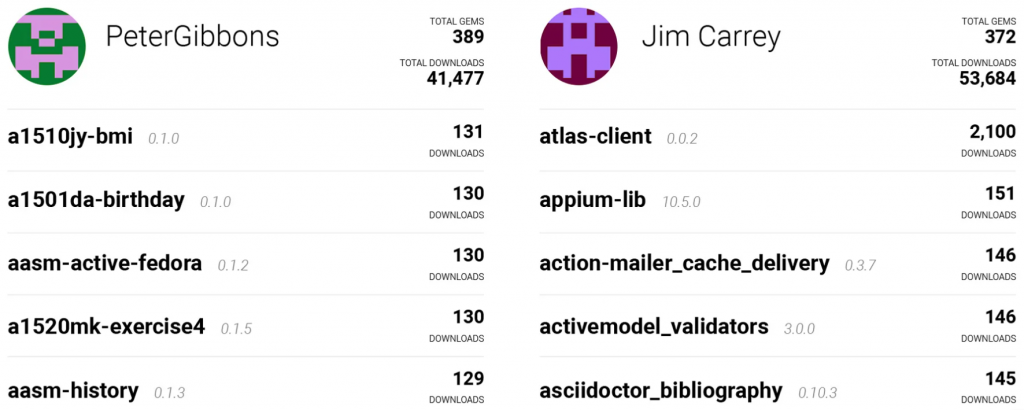

Nel dettaglio, i cyber-criminali hanno sfruttato come vettore di attacco RubyGems, un pacchetto software dedicato agli sviluppatori che usano Ruby e che mette a disposizione degli utenti un repository con le “gemme”, cioè componenti software (sono circa 158.000) che possono essere utilizzati liberamente.

La tecnica utilizzata dai pirati è stata piuttosto banale: si sono affidati cioè alla tattica del typo-squatting, la pubblicazione di file con nomi simili a librerie molto popolari che, in questo modo, vengono scaricate dagli utenti.

L’operazione è stata porta avanti attraverso due account controllati dai pirati che hanno portato al download di migliaia di componenti infetti all’interno del repository.

L’attacco portato dai pirati, però, potrebbe non avere una grande efficacia. Lo schema di attacco, per funzionare, richiede infatti che quella specifica libreria infetta sia scaricata da uno sviluppatore che lavora in ambiente Windows.

Non solo: il codice malevolo inserito nelle librerie, che viene avviato attraverso una complessa catena di operazione che consentono di eseguire il malware senza alcuna interazione da parte dell’utente, prevede semplicemente l’accesso ai dati contenuti nella clipboard e la loro sostituzione con un indirizzo di un wallet Bitcoin controllato dai pirati.

In altre parole: il payload finale prevede, per essere efficace, che la vittima stia eseguendo una transazione in Bitcoin che può essere alterata dall’attacco. Quello che gli anglosassoni definirebbero un “long shot” e che, francamente, ha ben poche possibilità di andare a segno.

La vicenda, però, riaccende i riflettori sui rischi legati agli attacchi supply chain, soprattutto quando coinvolgono le filiere di sviluppo software. Per capirne la caratura, è sufficiente considerare che RubyGem, secondo quanto viene riportato sul sito, può vantare 49 miliardi di download.

Insomma: il tema degli attacchi supply chain è più attuale che mai e rappresenta un fattore di rischio enorme a livello globale.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

-

Spionaggio industriale: i gruppi cinesi...

Spionaggio industriale: i gruppi cinesi...Lug 29, 2025 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...