Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Il malware arriva per posta… in una chiavetta USB!

Mar 27, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il bizzarro attacco ha preso di mira una struttura sanitaria negli Stati Uniti. La memoria USB era in realtà un dispositivo in grado di infettare il PC.

L’uso di memorie USB contenenti malware come vettore d’attacco non è una novità assoluta. In passato la cronaca ha infatti registrato numerosi casi in cui i cyber-criminali hanno adottato questa tecnica, per esempio “seminando” chiavette infette all’interno di parcheggi o ingressi degli edifici.

Il caso riportato da Trustwave, però, si distingue nettamente sia per il livello di sofisticazione dell’attacco sotto il profilo tecnico, sia per lo stratagemma adottato per recapitare la chiavetta.

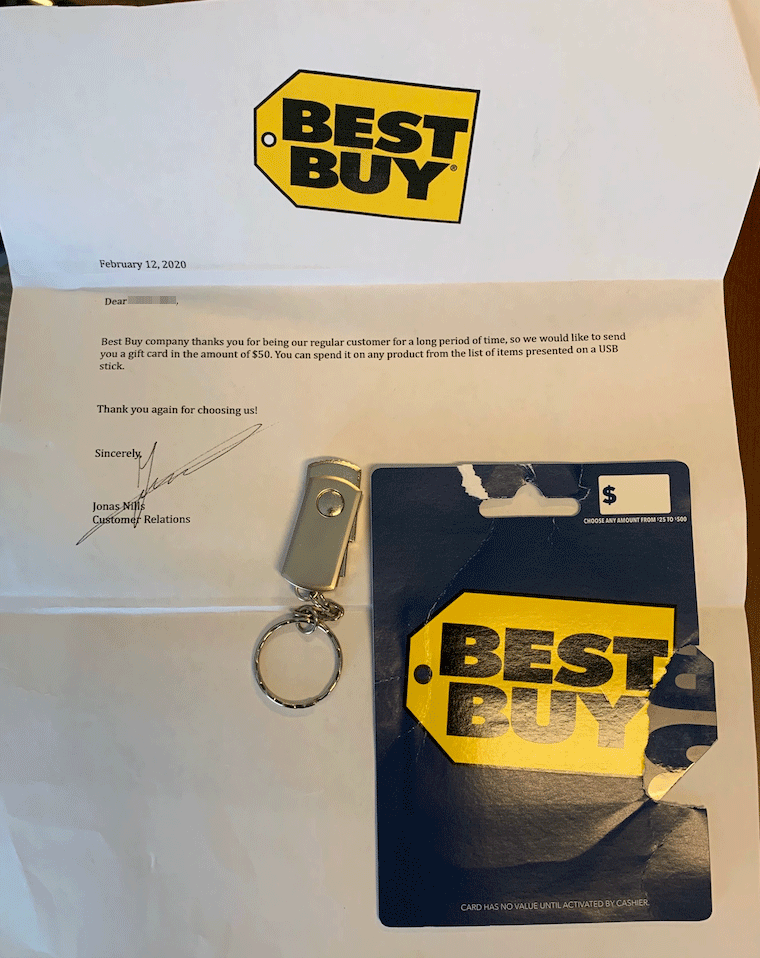

Come si legge nel report pubblicato sul blog ufficiale della società di sicurezza, l’attacco ha preso di mira una struttura sanitaria statunitense e ha utilizzato, come vettore, un pacchetto recapitato negli uffici dell’ospedale.

Il plico, confezionato con un credibilissimo involucro marchiato Best Buy, conteneva una lettera in cui si annunciava l’accredito di una gift card del valore di 50 dollari. La chiave USB inclusa nel pacchetto, spiegava la lettera, conteneva l’elenco degli articoli acquistabili con il buono regalo.

La chiavetta, però, non era una semplice memoria USB. Si trattava invece di un dispositivo chiamato BadUSB Leonardo USB ATMEGA32U4, in vendita per pochi dollari sul Web.

Si tratta di un dispositivo del tutto simile a una memoria rimuovibile, che contiene in realtà un microcontroller Arduino programmato per simulare una tastiera USB.

La chiavetta, in pratica, era programmata per iniettare un comando PowerShell che avvia il download di un payload che viene installato sul computer a cui è collegata la chiavetta.

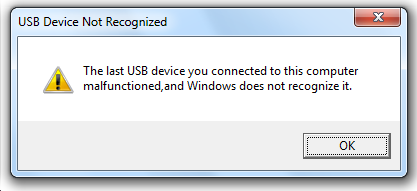

Per allontanare qualsiasi sospetto, lo script visualizza un messaggio di errore relativo a un presunto malfunzionamento della memoria USB. Insomma: l’obiettivo è quello di far credere alla vittima che la chiavetta sia semplicemente difettosa.

La realtà, però, è molto diversa. IL malware, infatti, agisce dietro le quinte per scaricare il terzo stadio del payload, attraverso una procedura che usa sistemi di crittografia per oscurare le comunicazioni con il server Command and Control.

Una volta operativo, il torjan invia una serie di informazioni al server C&C, tra cui le informazioni sull’utente, il livello di privilegi di cui gode, la versione del sistema operativo e delle eventuali installazioni di Microsoft Office e di prodotti Adobe. Da questo momento in poi, i pirati informatici hanno assoluta libertà d’azione e possono inviare qualsiasi tipo di comando tramite la backdoor installata.

Per la cronaca, almeno in questo caso, il destinatario del pacchetto si è insospettito di fronte a questo bizzarro stratagemma e non ha collegato la chiave USB al suo computer, avvisando i responsabili cyber security dell’azienda.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

-

APT41, il gruppo cinese amplia il...

APT41, il gruppo cinese amplia il...Lug 22, 2025 0

-

Scoperto un nuovo spyware Android che...

Scoperto un nuovo spyware Android che...Apr 24, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...