Aggiornamenti recenti Maggio 25th, 2026 10:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: la GenAI mette alla prova il riconoscimento facciale

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

Emotet adesso attacca il Wi-Fi e si comporta come un worm

Feb 11, 2020 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS 0

Nuova tecnica di attacco per il trojan, che utilizza tecniche di brute forcing per violare le reti wireless e colpire i dispositivi collegati.

L’emergenza non accenna a fermarsi. Dopo una sorta di “anno sabbatico”, il gruppo di pirati informatici che sfrutta il malware Emotet ha ripreso alla grande la sua attività e sta seminando il panico nel mondo della sicurezza.

Dopo aver guadagnato l’onore delle cronache per aver messo k.o. per 24 ore i sistemi di Francoforte, i cyber-criminali hanno cominciato a sviluppare nuove tecniche per diffondere il trojan attraverso campagne di spam via email e, si scopre adesso, hanno dotato il trojan di nuovi moduli per diffonderlo con le modalità di un worm.

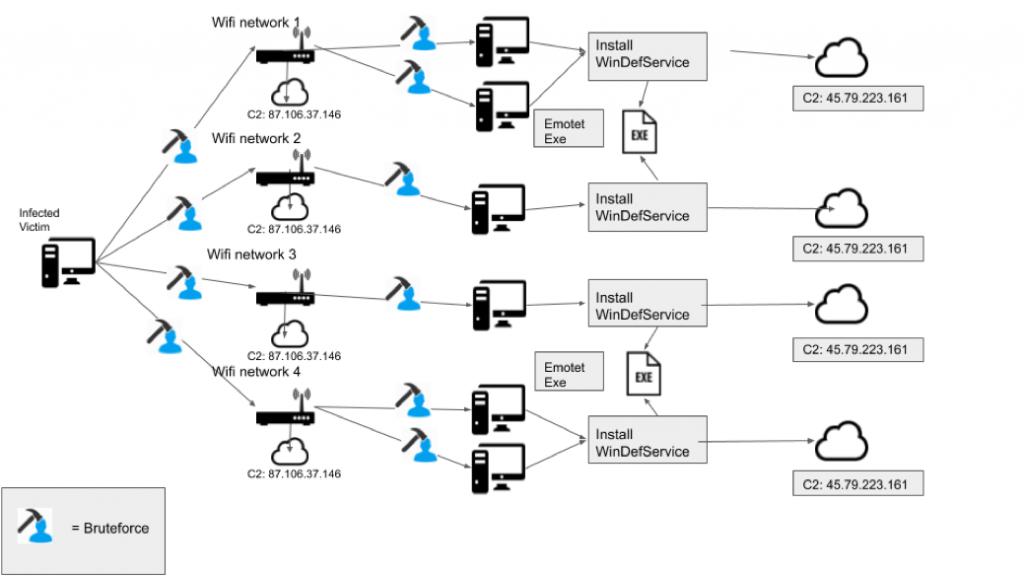

Secondo quanto riportano i ricercatori di Binary Defense, la nuova variante di Emotet utilizza infatti un sistema di diffusione che sfrutta le reti Wi-Fi (in precedenza lo avevano già fatto sulle classiche LAN) per colpire nuovi dispositivi.

Il modulo in questione, chiamato Worm.exe, è stato analizzato dai ricercatori e risulta essere stato sviluppato nel 2018. Questo significa, si sottolinea nel report, che è stato probabilmente utilizzato in passato, ma è riuscito a passare inosservato per due anni.

La procedura di attacco prevede l’invio di una serie di richieste che delineano, per prima cosa, la struttura della rete Wi-Fi a cui è collegato il dispositivo infetto e le altre reti disponibili nell’area. Emotet procede poi a individuare le tipologie dei sistemi di autenticazione per ogni rete (WPA2PSK; WPAPSK; UNKNOWN; WEP; OPEN) e le tecniche di crittografia adottate.

Solo a questo punto, Worm.exe avvia l’attacco alle reti attraverso un classico brute forcing a dizionario, sfruttando un elenco di password integrato nel codice del malware. Se riesce a collegarsi alla rete Wi-Fi, avvia la scansione per individuare i dispositivi collegati e comincia ad attaccarli uno per uno.

Il tentativo di connessione mira all’utente attivo e sfrutta una seconda lista di password. Nel caso in cui il malware non riesca a violare le password degli utenti collegati, punta direttamente all’account di amministratore del dispositivo.

Se una delle due procedure va a buon fine, avvia la diffusione del payload rappresentato da un file chiamato my.exe che viene copiato direttamente sul disco C:\\ del computer.

Una volta attivo, il processo si collega al server Comand and Control e scarica Emotet. A questo punto i pirati informatici hanno a disposizione tutti gli strumenti che gli servono per controllare in remoto il computer, sottrarre informazioni sensibili dal sistema e installare ulteriore malware.

La scoperta di questa nuova tecnica di attacco conferma la pericolosità di Emotet, già “certificata” dalla distribuzione, a opera del CERT giapponese, di uno strumento specifico per l’individuazione del trojan che è possibile scaricare a questo indirizzo e che, nelle intenzioni degli esperti, dovrebbe consentire di frenare la diffusione (al momento incontrollabile) del malware.

Articoli correlati

-

WhoFi: da La Sapienza arriva un sistema...

WhoFi: da La Sapienza arriva un sistema...Lug 23, 2025 0

-

Il 25% dei Wi-Fi pubblici di Parigi non...

Il 25% dei Wi-Fi pubblici di Parigi non...Lug 26, 2024 0

-

Emotet e Lokibot non mollano, e nascono...

Emotet e Lokibot non mollano, e nascono...Ago 04, 2023 0

-

Emotet in costante crescita dalla...

Emotet in costante crescita dalla...Mar 09, 2022 0

Altro in questa categoria

-

Kaspersky: la GenAI mette alla prova il...

Kaspersky: la GenAI mette alla prova il...Mag 25, 2026 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: la GenAI mette alla prova il riconoscimento...

Kaspersky: la GenAI mette alla prova il riconoscimento...Mag 25, 2026 0

Un volto reale può essere modificato dall’intelligenza... -

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a...

Minacce recenti

Kaspersky: gli agenti IA cambiano la fiducia aziendale

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...