Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Emergenza StrandHogg: il nuovo exploit per Android già usato dai pirati

Dic 03, 2019 Marco Schiaffino Attacchi, Emergenze, Hacking, In evidenza, Malware, News, RSS 0

Sfrutta una falla del sistema Google e permette di violare qualsiasi app senza nemmeno eseguire il root del telefono.

Una vulnerabilità devastante, che i pirati informatici stanno già sfruttando attivamente per colpire gli utenti Android. SI chiama StrandHogg ed è stata individuata dai ricercatori di Promon.

Come si legge nel report pubblicato dalla società di sicurezza, StrandHogg fa leva su una falla di sicurezza nel sistema multitasking del sistema operativo di Google e consente a un malware di compiere una serie pressoché infinita di attività malevole senza che sia necessario nemmeno eseguire il root del telefono.

Nel dettaglio, la tecnica sfrutta il comando taskAffinity, che permette di “impersonare” qualsiasi applicazione su Android. Come spiegano i ricercatori, questo consente di mettere a punto malware che sono in grado di rubare qualsiasi tipo di informazione o indurre la vittima a concedere permessi estremamente ampi, con conseguenze facilmente immaginabili.

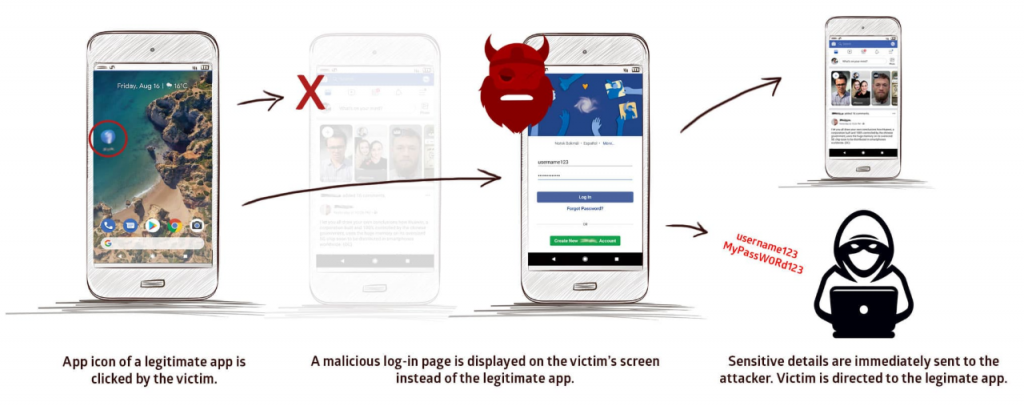

Ma come funziona nella pratica? Quando l’utilizzatore dello smartphone esegue un’applicazione legittima, il malware è in grado di visualizzare una schermata del tutto identica a quella dell’app originale. Qualsiasi comando inviato in quella schermata, però, farà riferimento all’applicazione malevola.

I possibili utilizzi hanno come unico limite la fantasia dei cyber-criminali. È possibile per esempio sfruttarla per visualizzare una schermata di login che permetterebbe ai pirati informatici di ottenere facilmente le credenziali di accesso a qualsiasi servizio, compresi i codici utilizzati per l’autenticazione a due fattori.

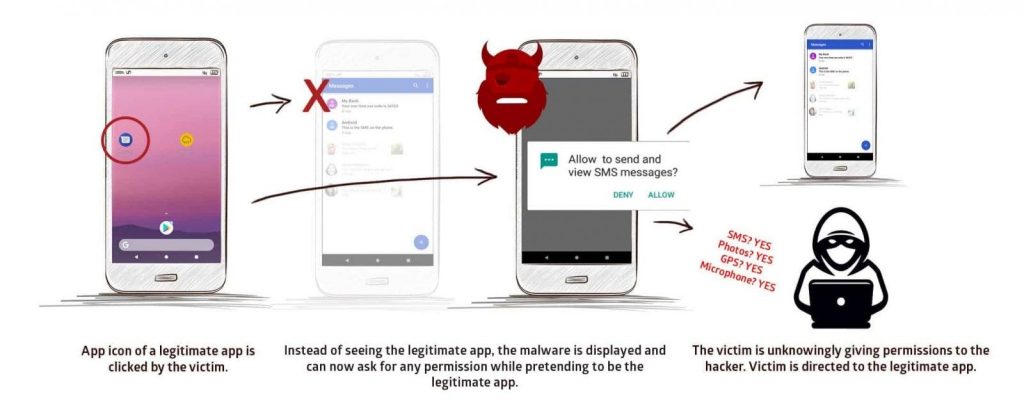

C’è di peggio: agendo sul sistema dei permessi, il malware potrebbe garantirsi una libertà d’azione senza precedenti. Tutto quello che deve fare è richiedere quello che gli serve quando l’utente avvia un’applicazione di cui si fida. La vittima penserà di aver fornito il permesso all’app che aveva attivato, mentre in realtà il permesso viene assegnato a quella infetta.

In questo modo, un malware che sfrutta StrandHogg può per esempio ottenere l’accesso alle funzioni per l’invio di SMS a pagamento, o alla fotocamera e al microfono per spiare la vittima.

Per gli utenti, accorgersi che c’è qualcosa di strano è estremamente difficile. Gli unici indizi potrebbero essere la richiesta di login che di solito non compaiono o richieste di permessi incongruenti con le funzionalità di un’app. Se i pirati pianificano bene il funzionamento del malware, però, è probabile che le vittime non notino nulla di strano.

Secondo quanto riportano i ricercatori di Promon, la tecnica funzionerebbe con tutte le app per Android più popolari. Per la precisione, i tecnici avrebbero testato StrandHogg con le 500 applicazioni più scaricate da Google Play. Peggio ancora, gli stessi analisti avrebbero individuato almeno 36 applicazioni malevole che utilizzano questa tecnica.

Articoli correlati

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Un bug zero-day di Oracle E-Business...

Un bug zero-day di Oracle E-Business...Ott 10, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...