Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Il 50% degli smartphone Android vulnerabili a un attacco via SMS

Set 05, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La falla permette ai pirati di usare un messaggio OMA CP per alterare le impostazioni per la connessione e intercettare email e traffico Web.

Basta aprire l’SMS sbagliato per aprire la strada a un pirato informatico che sarebbe in grado di intercettare tutti i nostri messaggi di posta elettronica e il traffico Internet.

La brutta sorpresa per gli utenti Android arriva da un report pubblicato da Check Point, che spiega i dettagli di una tecnica di attacco che interessa gli smartphone di alcuni dei maggiori produttori come Samsung, Huawei, LG e Sony.

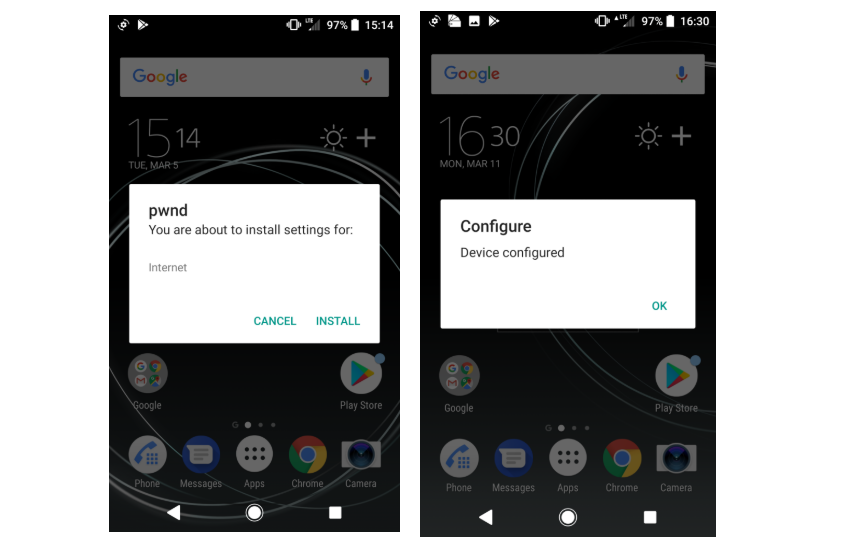

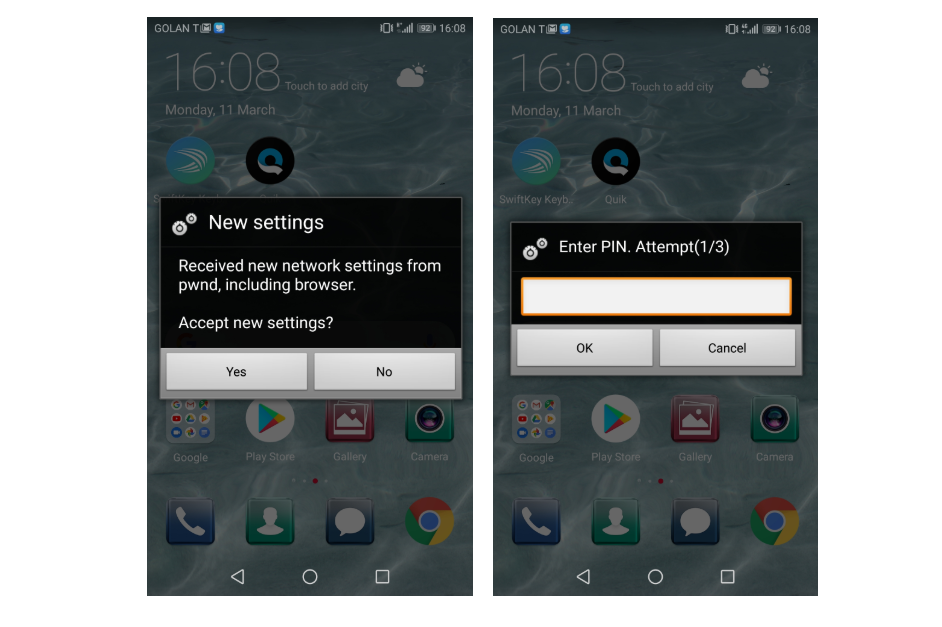

Il vettore dell’attacco sono i messaggi OMA CP (Open Mobile Alliance Client Provisioning), uno standard utilizzato normalmente dagli operatori telefonici per inviare le impostazioni di rete ai nuovi dispositivi che si collegano al loro network.

Qual è il problema? Essenzialmente che gli smartphone dei produttori citati non utilizzano alcun sistema di autenticazione per la ricezione di questo tipo di messaggi (Samsung) o adottano un sistema che può essere facilmente aggirato.

Secondo i ricercatori, staremmo parlando di un numero di dispositivi vulnerabili che corrisponderebbe a circa il 50% degli smartphone Android in circolazione.

L’attacco, si legge nel report, può essere portato attraverso un modem GSM o un telefono in modalità modem. Ma non si tratta di un attacco che funziona automaticamente: è comunque necessario che la vittima apra il messaggio.

Un dettaglio tutto sommato poco rilevante, visto che di fronte a un messaggio confezionato in modo che sembri provenire dall’operatore è piuttosto difficile che il destinatario possa nutrire dei sospetti.

In alcuni casi (a seconda del produttore dello smartphone) è necessario conoscere l’IMSI del dispositivo (il numero univoco che identifica ogni smartphone – ndr) che si vuole colpire o utilizzare una tecnica più complessa che prevede l’invio di un messaggio OMA CP protetto da PIN e un successivo (o precedente) SMS con il PIN stesso. Quest’ultima procedura consente di avviare l’installazione anche se non si conosce l’IMSI del device.

Le conseguenze rischiano di essere devastanti. Attraverso i messaggi OPA CP è infatti possibile modificare numerose impostazioni, tra cui il server per i messaggi MMS (se qualcuno ancora li usa) e l’homepage del browser, ma anche e soprattutto le impostazioni del proxy e quelle del mail server.

Insomma: inviando un semplice SMS i pirati potrebbero intercettare tutte le comunicazioni della vittima, aprendo la strada a ogni tipo di truffa e di ulteriore attacco.

Le patch per correggere la vulnerabilità stanno arrivando in ordine sparso. Samsung l’ha rilasciata a maggio e LG in luglio. Huawei l’ha programmata per i prossimi modelli mentre Sony non sembra intenzionata a fare alcunché. L’azienda, infatti, avrebbe semplicemente risposto che i suoi sistemi “corrispondono alle specifiche OMA CP. Contenti loro…

Articoli correlati

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Android, più sicurezza con la verifica...

Android, più sicurezza con la verifica...Ago 27, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...