Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Gli attacchi via email continuano ad aumentare

Giu 26, 2019 Marco Schiaffino In evidenza, News, RSS, Scenario 0

Il report di FireEye fotografa la tendenza del cyber-crimine. In aumento il phishing, l’uso di link “sicuri” e di servizi cloud di condivisione dei file.

Anche a distanza di anni, la posta elettronica è uno dei vettori di attacco più usati dai pirati informatici. A confermarlo è la nuova ricerca di FireEye, che nel suo Email Threat Report relativo al primo trimestre 2019 delinea le tendenze sulla base dell’analisi di 1.3 miliardi di email.

Il primo dato che emerge dall’analisi, che conferma una tendenza rilevata nel corso degli ultimi anni, è quello dell’utilizzo del phishing come tecnica di attacco preferita da parte dei cyber-criminali. In termini numerici, l’incremento dell’uso di questa tecnica è del 17%.

La tendenza è quella di prendere di mira popolari servizi Internet, con l’obiettivo di rubare le credenziali delle potenziali vittime. Tra i servizi più gettonati ci sono quelli Microsoft, con circa il 30% di tutti i rilevamenti, seguita da OneDrive, Apple, PayPal e Amazon.

A segnare un aumento considerevole (+26%) è anche l’uso del protocollo HTTPS per gli attacchi basati sull’uso di url malevole. Qui la logica fa leva sul falso senso di sicurezza collegato al fatto che i collegamenti utilizzano un protocollo “sicuro”.

Tra le novità c’è l’utilizzo di piattaforme cloud per il file sharing utilizzate per distribuire malware. I pirati utilizzano servizi noti come WeTransfer, Google Drive e OneDrive. Il primato in questo settore è però di Dropbox, considerato da molti come uno strumento “normale” per condividere file e documenti.

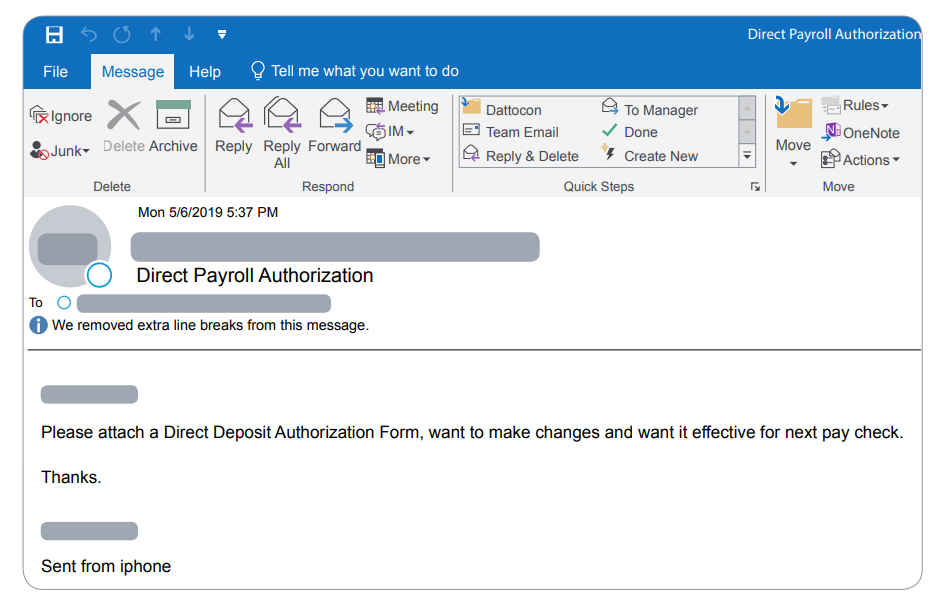

Non rallenta, infine, il fenomeno della BEC (Business Email Compromise) che prevede l’uso di attacchi mirati e tecniche di social engineering attraverso i quali i pirati informatici impersonificano dirigenti delle aziende per disporre trasferimenti di denaro che finiscono nelle tasche dei cyber-criminali.

In questo settore, i ricercatori FireEye hanno individuato due nuove varianti rispetto allo schema “classico” di cui abbiamo parlato anche in passato.

La prima è rivolta all’ufficio paghe di un’organizzazione con un’email contenente una richiesta di modifica dei dati personali di un dirigente, come i dati bancari, con l’obiettivo di trasferire la retribuzione di un dirigente verso un conto di terzi.

La seconda, invece, colpisce il dipartimento che segue la contabilità dei fornitori dove gli attaccanti impersonano, tramite email, un fornitore di fiducia per reindirizzare un pagamento fraudolento verso un conto di terzi.

“Gli attaccanti stanno facendo i loro compiti. Stiamo assistendo a nuove varianti degli attacchi di impersonificazione che mirano a nuovi contatti e nuovi dipartimenti all’interno delle organizzazioni” commenta Ken Bagnall, Vice President of Email Security di FireEye. “Il pericolo è che queste nuove vittime potrebbero non essere preparate o possedere le conoscenze necessarie per identificare un attacco. Sfortunatamente, una volta scoperta l’attività fraudolenta, l’organizzazione vittima ritiene di aver pagato una fattura legittima, anziché aver effettuato la transazione direttamente sul conto dell’attaccante”.

Il tema degli attacchi via email, e in particolare per quanto riguarda lo Spear Phishing, rimane estremamente importante anche per un altro settore del cyber-crimine, che gli esperti di FireEye hanno affrontato in un incontro con la stampa qualche settimana fa. Stiamo parlando dei cosidetti APT (Advanced Persistent Threat) cioè di quei gruppi sponsorizzati da governi che portano avanti complesse campagne di spionaggio.

Lo scenario tratteggiato da David Grout, CTO EMEA di FireEye, descrive una serie di gruppi estremamente attivi, che negli ultimi mesi hanno cominciato a prendere di mira in maniera sistematica i Provider Internet per utilizzarli come “testa di ponte” per colpire poi ulteriori bersagli.

Per quanto riguarda lo scenario italiano, dalle parti di FireEye sottolineano come sia stato rilevato un aumento degli attacchi da parte di gruppi hacker collegati al governo cinese. Il motivo? Secondo gli analisti l’intensificazione degli attacchi sarebbe legata all’accordo Italia-Cina sulla cosidetta “Nuova Via Della Seta”. Il governo cinese, in particolare, userebbe gli attacchi per acquisire informazioni allo scopo di garantirsi un vantaggio durante le trattative per fissare i dettagli dell’accordo.

Articoli correlati

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...