Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

SandboxEscaper colpisce ancora: altro zero-day per Windows

Mag 22, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 2

La ricercatrice ha pubblicato il codice di un exploit zero-day che consente di elevare i privilegi di un account locale. Gli esperti: “funziona al 100%”.

Sempre uno zero-day di Windows, sempre SandboxEscaper. La ricercatrice, salita all’onore delle cronache lo scorso agosto per aver reso pubblica una vulnerabilità di Windows senza inviare alcun avviso a Microsoft, sembra essere diventata una sorta di incubo per l’azienda di Satya Nadella.

Anche questa volta la ricercatrice ha pubblicato il codice direttamente su Internet, ignorando completamente qualsiasi logica di responsible disclosure.

Per fortuna, almeno in questo caso, la falla di sicurezza non è gravissima. Si tratta infatti di un exploit local privilege escalation (LPE) che consente di elevare i privilegi di un account locale, quindi non permette di “fare breccia” nel sistema ma solo di rendere più efficace un eventuale attacco.

Nel dettaglio, la tecnica prende di mira il processo Windows Task Scheduler attraverso un file .job costruito ad arte per fare in modo che si avvii una modifica dei permessi DACL (discretionary access control list) per un singolo file. Il risultato, come anticipato, è che un eventuale pirata può così ottenere i privilegi di sistema.

Il codice pubblicato da SandboxEscaper, assicurano gli esperti, funziona con tutti i sistemi Windows a 32 bit. Un paio d’ore prima della pubblicazione di questo articolo, però, la ricercatrice ha pubblicato anche il codice per le versioni a 64 bit dei sistemi Microsoft.

Ora la palla passa agli sviluppatori dell’azienda di Redmond, che presumibilmente rilasceranno una patch nella prossima tornata di aggiornamenti per Windows. La vicenda, però, potrebbe non esaurirsi qui.

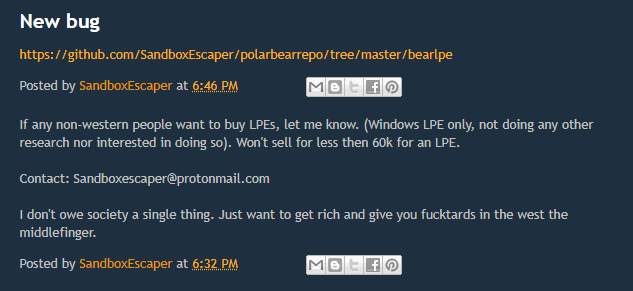

Sul suo blog personale, infatti, SandboxEscaper ha pubblicato un messaggio in cui invita eventuali soggetti “non occidentali” interessati a exploit simili a contattarla.

La sua intenzione, a quanto si capisce, è quella di vendere gli exploit LPE a 60.000 (dollari o euro, non è specificato). Nello stesso messaggio, la ricercatrice precisa che il suo interesse è rivolto solo alle vulnerabilità Windows di questo tipo, che sono oggetto esclusivo delle sue ricerche.

Articoli correlati

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

Un bug zero-day di Oracle E-Business...

Un bug zero-day di Oracle E-Business...Ott 10, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...

2 thoughts on “SandboxEscaper colpisce ancora: altro zero-day per Windows”