Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

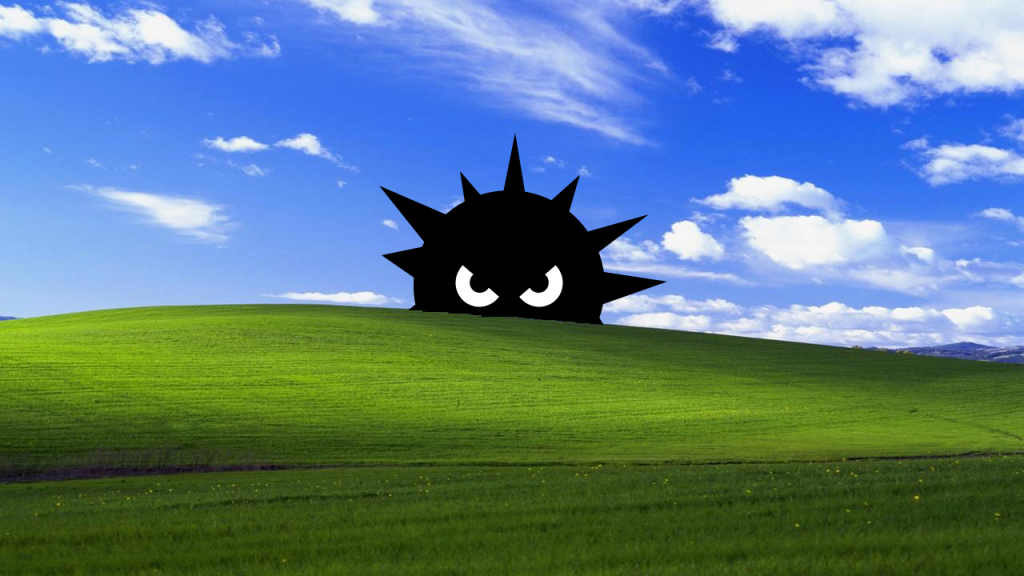

Pericolo worm: arriva un aggiornamento straordinario per Windows XP

Mag 15, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Microsoft rilascia una patch per il vecchio sistema operativo nonostante il supporto sia formalmente cessato. “Rischiamo un altro WannaCry”.

Tra i fix inclusi nella tornata di aggiornamenti di ieri, Microsoft ha inserito una patch di emergenza per Windows XP. Il motivo? La scoperta di una vulnerabilità nei sistemi Microsoft che potrebbe avere conseguenze devastanti.

La falla di sicurezza (CVE-2019-0708) coinvolge Remote Desktop Services, la funzione che consente di controllare in remoto un computer o una macchina virtuale, solo nelle versioni più vecchie di Windows, cioè Windows XP; Windows 7; Windows Server 2008 R2 e Windows Server 2008.

Si tratta di un bug che consente di avviare un’esecuzione di codice in remoto (RCE) e che, se sfruttato, consentirebbe di automatizzare la diffusione ed esecuzione di un eventuale malware. Secondo i tecnici di Microsoft, infatti, il bug agisce a un livello precedente all’autenticazione e non richiederebbe alcuna interazione da parte dell’utente.

Insomma: il rischio è che qualcuno possa sfruttarla per creare un worm in grado di fare strage di computer in serie, più o meno come è accaduto nel maggio 2017 con WannaCry.

Per arginare un eventuale attacco è possibile utilizzare degli accorgimenti che mitigano il rischio di diffusione, come attivare la funzionalità di Network Level Authentication (NLA) che subordina il collegamento in remoto all’autenticazione attraverso credenziali di rete.

Si tratta però di una semplice toppa, che non funzionerebbe nel caso in cui un pirata informatico fosse in possesso (od ottenesse in qualche modo) le credenziali per il collegamento.

Ora si apre la solita “finestra” in cui i pirati informatici si daranno un gran da fare per sviluppare i loro malware sfruttando la vulnerabilità e contando sul fatto che gli amministratori di sistema non siano abbastanza rapidi nell’implementare gli aggiornamenti e “schivare” gli attacchi.

Se il rischio per i sistemi più recenti, per cui sono disponibili i sistemi di aggiornamento automatico, è tutto sommato lieve, le maggiori preoccupazioni sono proprio per Windows XP e Windows Server 2003, per i quali è necessaria l’installazione manuale della patch KB4500705.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...