Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

I tool dell’NSA pubblicati dagli Shadows Brokers? La Cina li aveva già

Mag 08, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario 0

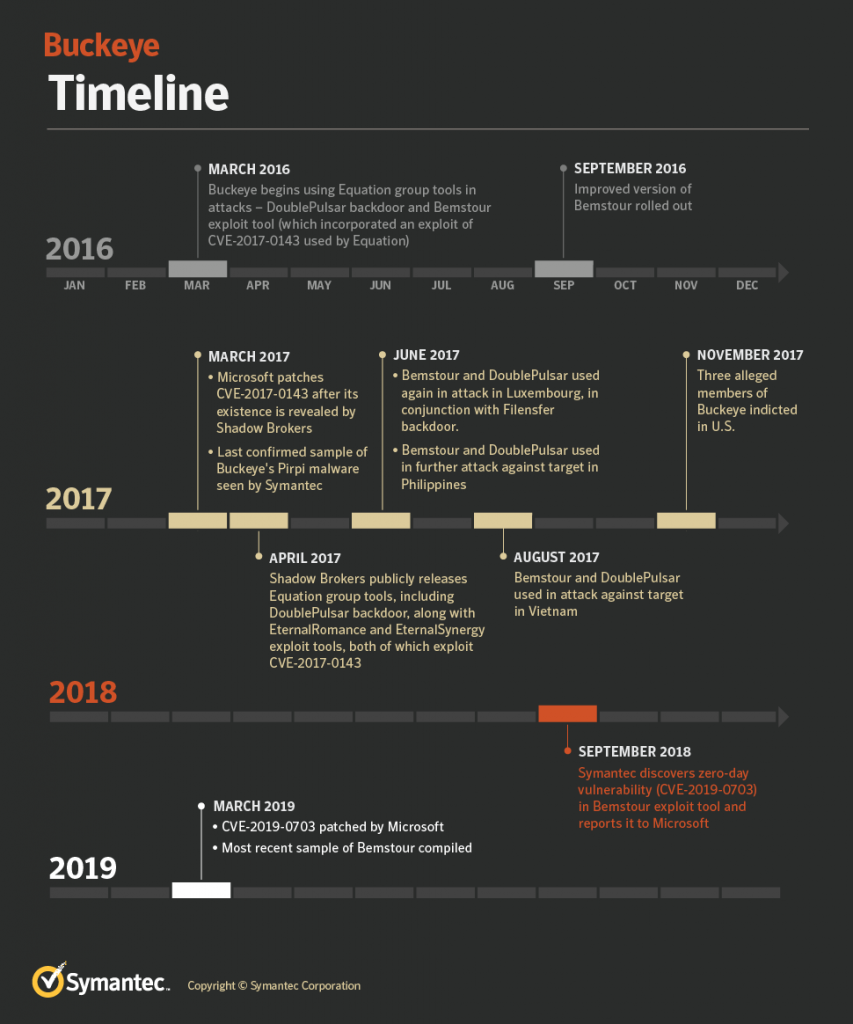

Secondo i ricercatori di Symantec un gruppo di hacker legati a Pechino avrebbero usato gli strumenti dell’Equation Group già nel 2016.

I reali contorni della vicenda del leak che ha coinvolto i tool di hacking usati dall’Equation Group, il cyber-team della National Security Agency, sono ancora avvolta nel mistero. Come ricorderanno i lettori di Security Info, il cyber-arsenale dell’NSA è stato reso pubblico da uno sconosciuto (fino ad allora) gruppo hacker chiamato Shadow Brokers nell’aprile del 2018.

La notizia di oggi è che qualcuno sembra aver utilizzato quegli strumenti ben un anno prima del clamoroso leak che ha svelato al mondo le tecniche di hacking degli 007 statunitensi. Quel qualcuno, secondo i ricercatori di Symantec, sarebbe un gruppo di pirati informatici collegati al governo cinese.

La prova sarebbe in un attacco portato da un gruppo battezzato dai ricercatori con il nome di Buckeye, che avrebbe utilizzato alcuni strumenti dell’Equation Group per colpire dei “bersagli di alto profilo” molto prima che i tool in questione fossero resi pubblici dagli Shadow Brokers.

Nel dettaglio, il gruppo cinese avrebbe utilizzato Double Pulsar, una backdoor di cui si è venuti a conoscenza proprio in occasione del celebre leak.

Non solo. Per installare la backdoor, il gruppo di cyber-spioni avrebbe utilizzato un trojan chiamato Bemstour, che sfruttava due exploit zero-day per Windows che abbiamo imparato a conoscere con i nomi di EternalRomance ed EternalSynergy, anche loro parte dell’arsenale informatico dell’NSA.

Buckeye, però, avrebbe utilizzato questi strumenti a partire dal marzo del 2016, cioè un anno prima della pubblicazione a opera degli Shadow Brokers.

Secondo i ricercatori di Symantec, gli strumenti utilizzati dal gruppo Buckeye sarebbero delle varianti dei tool originali sviluppati dall’Equation Group, ma non ci sono dubbi sul fatto che siano basati sullo stesso codice.

Rimane da capire come gli hacker cinesi ne siano venuti in possesso. Le ipotesi principali sono due: la prima è che abbiano rubato il codice in qualche modo, magari grazie alla complicità di un contractor “infedele”.

La seconda ipotesi è che abbiano avuto la possibilità di studiarlo dopo aver subito a loro volta un attacco che sfruttava questi strumenti.

In ogni caso, tutta la vicenda dimostra ancora una volta quanto la cyber warfare possa facilmente “sfuggire di mano” e trasformarsi in un’arma a doppio taglio. Chissà se all’NSA, a questo punto, se ne sono resi conto.

Articoli correlati

-

La gang di Black Basta sospettata di...

La gang di Black Basta sospettata di...Giu 12, 2024 0

-

Gli hacktivisti iraniani continuano a...

Gli hacktivisti iraniani continuano a...Dic 06, 2023 0

-

3AM, la nuova famiglia ransomware usata...

3AM, la nuova famiglia ransomware usata...Set 14, 2023 0

-

APT15 torna in attività con una nuova...

APT15 torna in attività con una nuova...Giu 22, 2023 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...