Aggiornamenti recenti Aprile 17th, 2026 2:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

Attacco massiccio ai dispositivi iOS e macOS

Apr 19, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Scenario, Vulnerabilità 1

I pirati prendono di mira Mac e iPhone. La favola della “sicurezza intrinseca” di computer e dispositivi mobili di Apple traballa sempre di più.

La speranza è che le notizie di cronaca possano funzionare come un campanello di allarme che spezzi l’incantesimo di cui sono troppo spesso vittima gli utenti Apple, ancora convinti in gran parte che i loro dispositivi non abbiano bisogno di antivirus perché “immuni” a malware e attacchi informatici.

E proprio questa curiosa “allergia” a utilizzare software di protezione potrebbe essere alla base degli attacchi che hanno interessato gli utenti macOS e iOS in questi ultimi mesi.

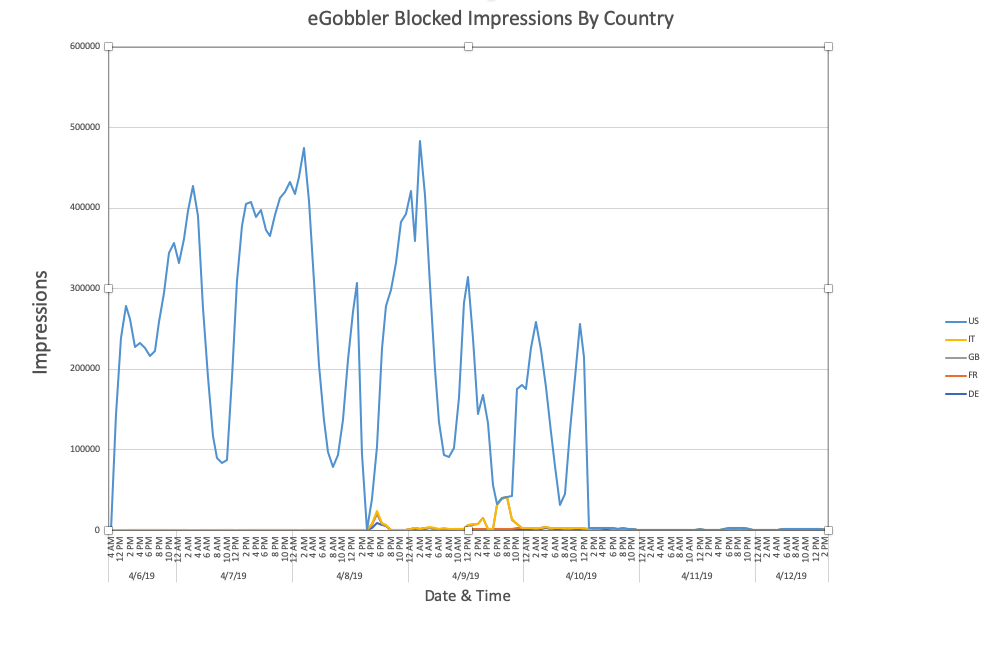

Partiamo dalla campagna che ha preso di mira iPhone e iPad, attraverso una falla di sicurezza all’interno della versione iOS di Chrome. A sfruttarla è stato il gruppo eGobbler, dirottando la navigazione delle vittime su pagine o pop-up che contengono malware.

L’attacco, che secondo Confiant (qui il report completo) avrebbe colpito almeno 500 milioni di utenti, utilizza un JavaScript per sfuggire alla sandbox del browser di Google.

I guai derivanti dal gruppo eGobbler, però, è solo l’ultimo i una lunga serie per gli utenti Apple. In questi giorni il rapporto tra l’azienda di Cupertino e la cyber-security è finito anche sotto la lente d’ingrandimento di Check Point, che ha pubblicato su Internet una sorta di enciclopedia dei malware per macOS.

L’azienda israeliana, in un comunicato stampa, focalizza l’attenzione soprattutto su due episodi. Il primo riguarda CreativeUpdate, un cryptominer individuato nel febbraio 2018 e che è stato diffuso attraverso il sito MacUpdate.

Il vero “pezzo forte”, però, è Flashback, un trojan comparso per la prima volta nel 2011 e che ha colpito più di 500.000 Mac.

Flashback utilizza una serie di tecniche estremamente sofisticate per nascondere la sua presenza e rendere più difficile la rilevazione. Tra queste, un complicatissimo sistema che subordina l’esecuzione del malware stesso all’identificativo della macchina su cui è stato installato.

In questo modo il codice non verrà eseguito correttamente su un’altra macchina eccetto quella su cui è stato iniettato in precedenza. Per ottenere questo risultato, Flashback crittografa la struttura dei suo i dati usando l’UUID della macchina attraverso un sistema di cifratura RC4.

Una nota curiosa: il malware utilizza Twitter come vettore per inviare i comandi tra server Command & Control e computer infettato.

Gli esempi citati, però, sono solo alcuni dei più clamorosi in un casistica molto più ampia che dimostra, ancora una volta, come la piattaforma non possa essere considerata un fattore di riduzione del rischio di attacchi informatici.

Quando riusciremo a spiegarlo ai “talebani del Mac”, forse, avremo fatto un passo avanti nel garantire un maggior livello di protezione per tutti.

Articoli correlati

-

“Truman Show”: la truffa...

“Truman Show”: la truffa...Gen 14, 2026 0

-

Iniezione indiretta di prompt: a...

Iniezione indiretta di prompt: a...Dic 05, 2025 0

-

Apple si oppone alla verifica...

Apple si oppone alla verifica...Ott 14, 2025 0

-

Apple rilascia una fix per una...

Apple rilascia una fix per una...Lug 30, 2025 0

Altro in questa categoria

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

One thought on “Attacco massiccio ai dispositivi iOS e macOS”

Leave a Reply Annulla risposta

Devi essere connesso per inviare un commento.

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato...

https://www.facebook.com/cyber.rigitano/posts/101819507700894

Articolo fuorviante:

“La favola della “sicurezza intrinseca” di computer e dispositivi mobili di Apple traballa sempre di più.”

si dice… salvo poi nell’articolo parlare di:

“Partiamo dalla campagna che ha preso di mira iPhone e iPad, attraverso una falla di sicurezza all’interno della versione iOS di Chrome”

ah, quindi la falla è di chrome… per poi continuare con:

“Il vero “pezzo forte”, però, è Flashback, un trojan comparso per la prima volta nel 2011 e che ha colpito più di 500.000 Mac.”

ed anche qui, il pollo è l’utente che attiva il trojan, non una falla intrinseca in MacOsX.